Przeglądasz wpisy z kategorii cyberbezpieczeństwo

Krytyczna podatność w oprogramowaniu authentik

Podatność, oznaczona jako CVE-2026-49448 (CVSS 9.8), pozwala atakującemu na ominięcie jednego z etapów uwierzytelniania (Source stage - uwierzytelnianie z wykorzystaniem zewnętrznego dostawcy tożsamości) poprzez wysłanie pustego żądania POST.

Podatność dotyczy oprogramowania authentik w wersjach:

<= 2025.12.5

<= 2026.2.3

<= 2026.5.0

Rekomendujemy niezwłoczną aktualizację oprogramowania do wersji pozbawionych podatności:

>= 2025.12.6

>= 2026.2.4

>= 2026.5.1

Szczegółowe informacje na temat podatności znajdą Państwo w komunikacie producenta: https://github.com/goauthentik/authentik/security/advisories/GHSA-xp7f-xjjx-gwm8

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/86/krytyczna-podatnosc-w-oprogramowaniu-authentik/

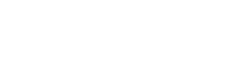

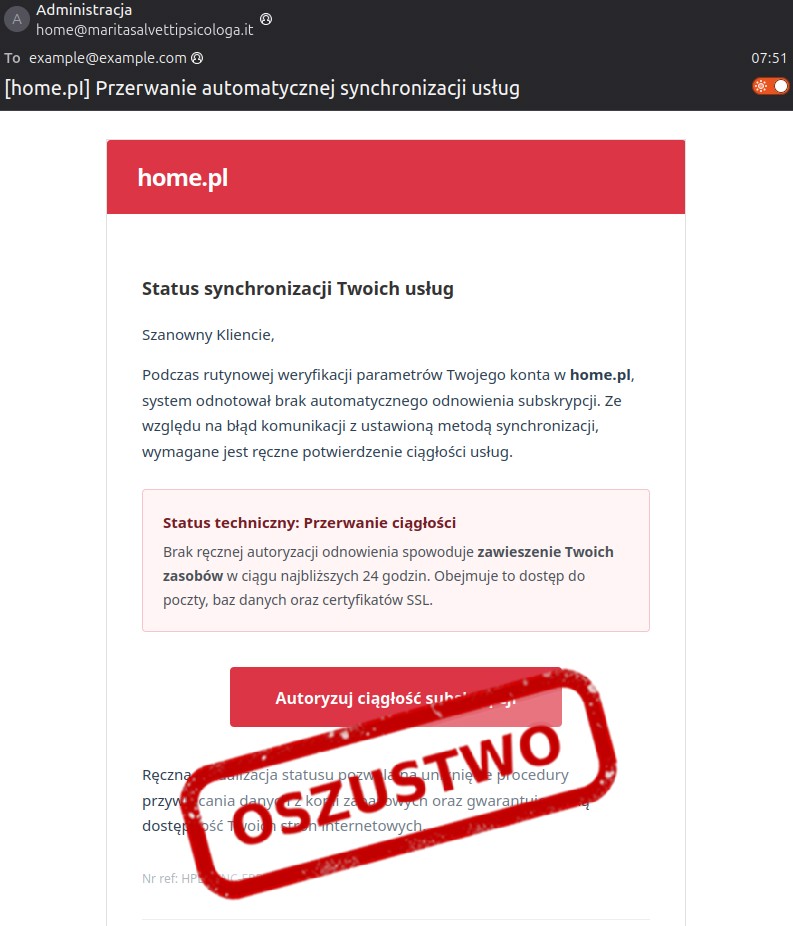

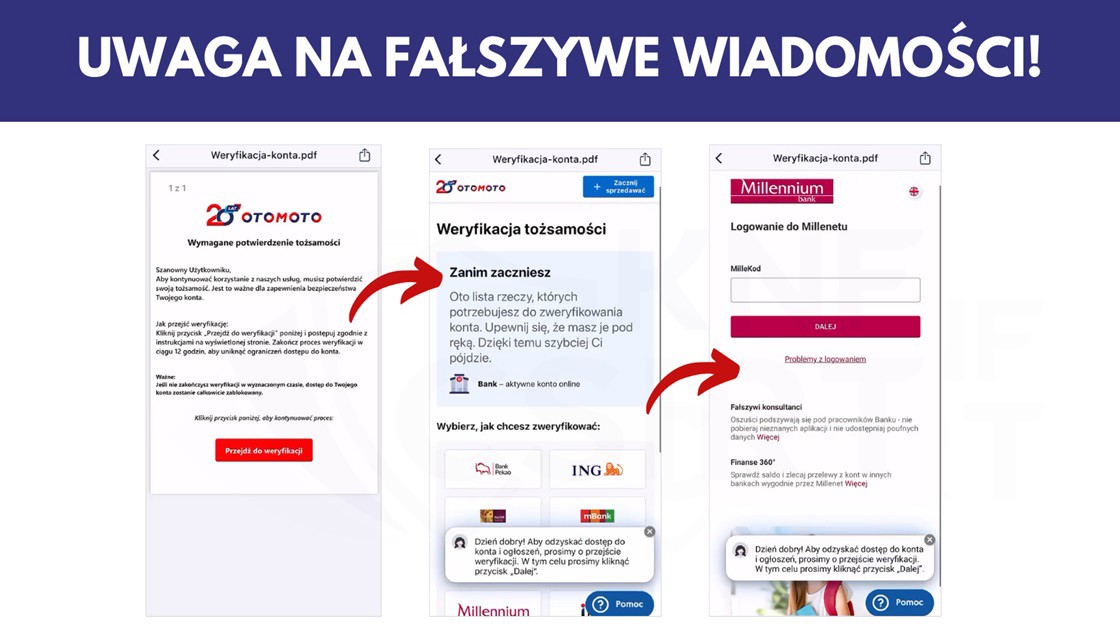

📧 Link do „weryfikacji” konta może prowadzić do utraty danych logowania

⏳ Taki komunikat ma wywołać poczucie pilności i skłonić odbiorcę do szybkiego działania. Link zawarty w wiadomości prowadzi do strony przypominającej panel logowania poczty. W rzeczywistości jest to fałszywa witryna służąca do przechwycenia loginu i hasła, które cyberprzestępcy mogą następnie wykorzystać m.in. do przejęcia skrzynki oraz innych powiązanych usług 🖥️🔐

W tego typu sytuacjach warto zweryfikować adres strony oraz sprawdzić, czy komunikat jest widoczny także po zalogowaniu do usługi oficjalnym kanałem. Warto również zwrócić uwagę na domenę, z której została wysłana wiadomość. 🔍

Podejrzane wiadomości e-mail i strony internetowe zgłaszaj do CERT Polska za pośrednictwem serwisu incydent.cert.pl lub w aplikacji mObywatel w usłudze „Bezpieczni w sieci”. 📱

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/85/link-do-weryfikacji-konta-moze-prowadzic-do-utraty-danych-logowania/

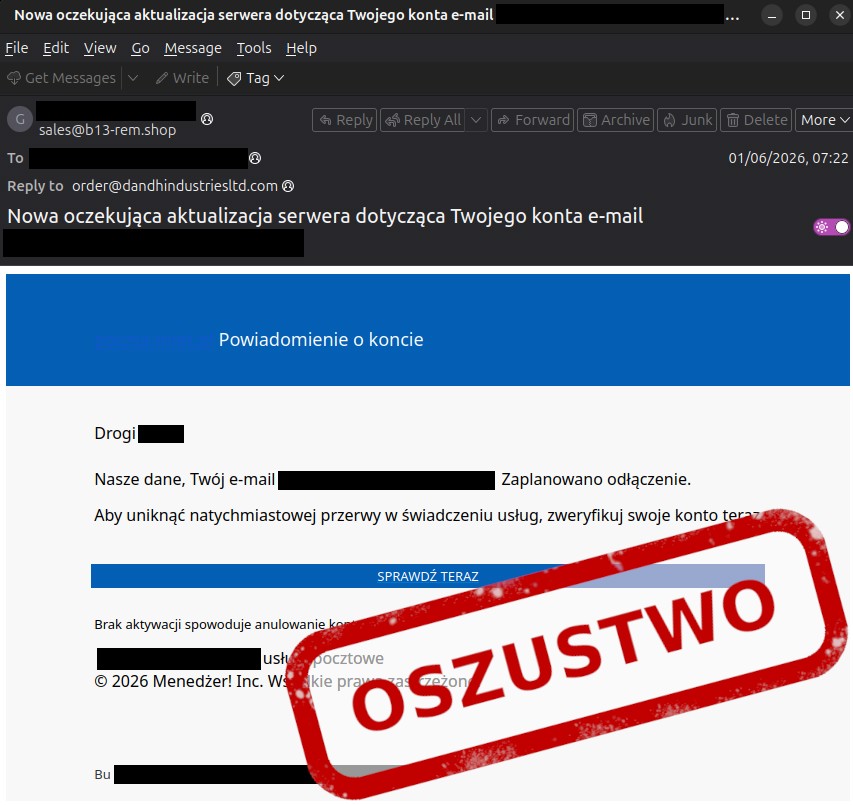

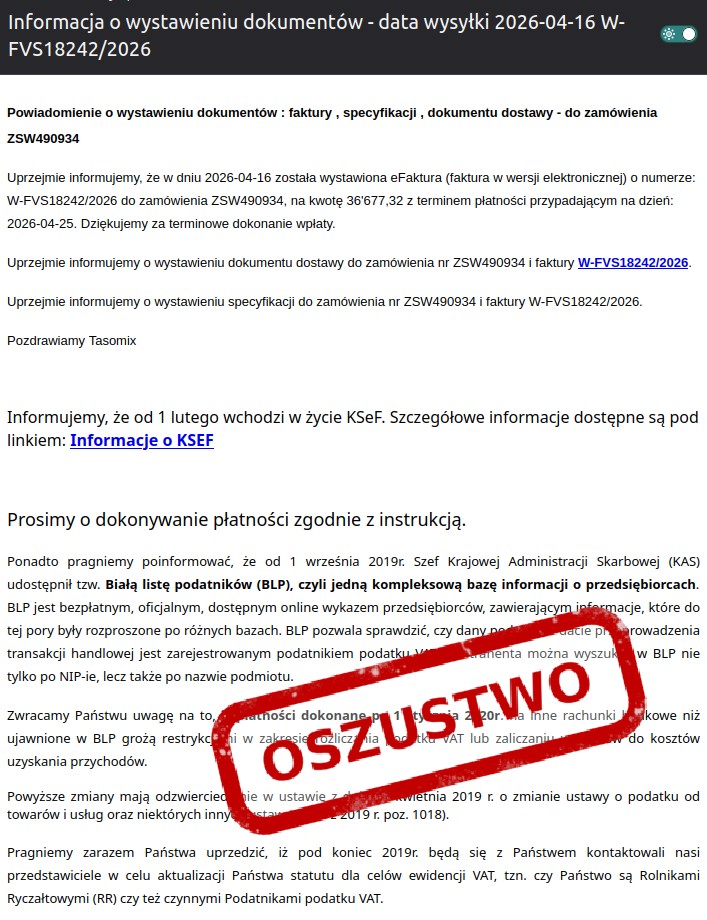

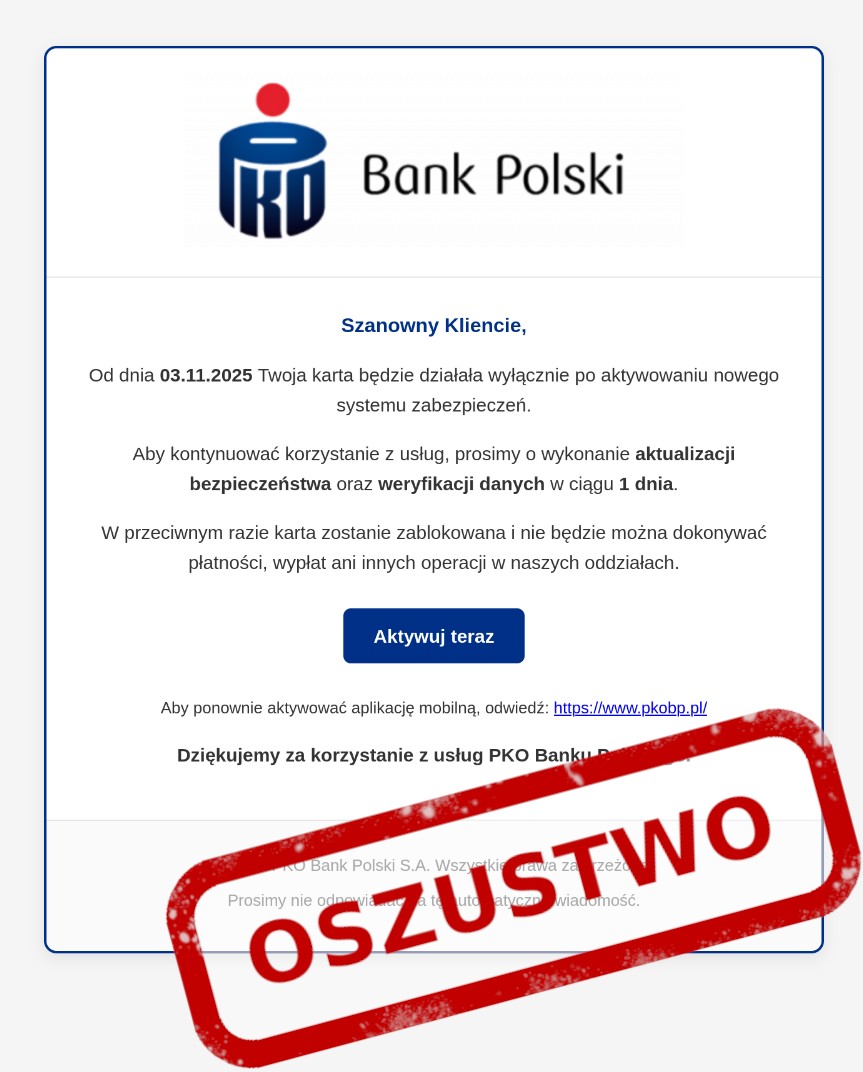

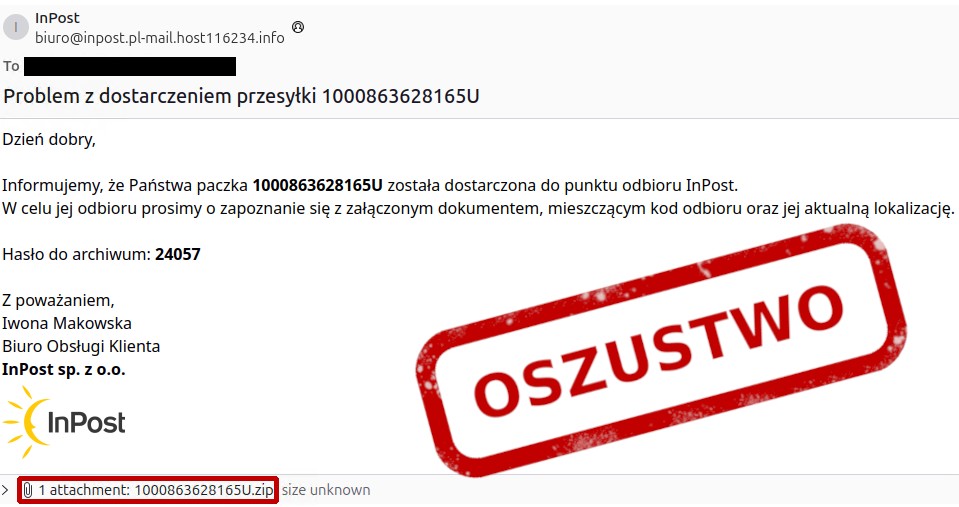

🏦📩 „Potwierdzenie wpłaty” może zawierać coś więcej niż dokument

📎 Załącznik zamiast dokumentu zawiera jednak szkodliwe oprogramowanie, którego celem jest pozyskanie danych z zainfekowanego urządzenia. Wykradzione informacje mogą służyć przestępcom do kolejnych, bardziej precyzyjnych cyberataków.

🔎 Jak ograniczyć ryzyko utraty danych?

sprawdź, czy wiadomość jest zgodna z prowadzoną korespondencją lub oczekiwanym procesem biznesowym,

w przypadku wątpliwości, skontaktuj się z placówką oficjalnym kanałem komunikacji,

uważnie zweryfikuj nadawcę wiadomości,

zwróć uwagę na nietypowe rozszerzenia plików, takie jak .tar, .zip, .rar, .7z, .exe, .msi, .bat czy .iso,

upewnij się, że rodzaj załącznika odpowiada dokumentowi, który miał zostać przesłany,

zachowaj szczególną ostrożność wobec nieoczekiwanych dokumentów dotyczących płatności, przelewów lub faktur.

📲 Zgłoszenia dotyczące podejrzanych wiadomości e-mail i stron internetowych prześlij do CERT Polska przez incydent.cert.pl lub usługę „Bezpiecznie w sieci” w aplikacji mObywatel.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/84/potwierdzenie-wplaty-moze-zawierac-cos-wiecej-niz-dokument/

Podatność w projekcie Gitea

Zespół CERT Polska informuje o podatności w projekcie Gitea, która umożliwia nieuwierzytelnionym użytkownikom pobieranie prywatnych obrazów Docker. Podatność oznaczona jest identyfikatorem CVE-2026-27771 i została usunięta w wersji 1.26.2.

W przypadku braku możliwości przeprowadzenia aktualizacji zalecamy zastosowanie rozwiązania tymczasowego polegającego na włączeniu opcji „Require Sign-In to View Pages”.

Kod umożliwiający wykorzystanie podatności jest już publicznie dostępny, co znacząco zwiększa ryzyko jej wykorzystania. Rekomendujemy analizę logów w celu weryfikacji, czy nie doszło do nieautoryzowanego dostępu do zasobów.

W przypadku korzystania z podatnej wersji Gitea zalecamy jak najszybszą aktualizację do najnowszej dostępnej wersji.

Informacje o najnowszej aktualizacji mogą Państwo znaleźć na stronie producenta: https://blog.gitea.com/release-of-1.26.2/

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/83/podatnosc-w-projekcie-gitea/

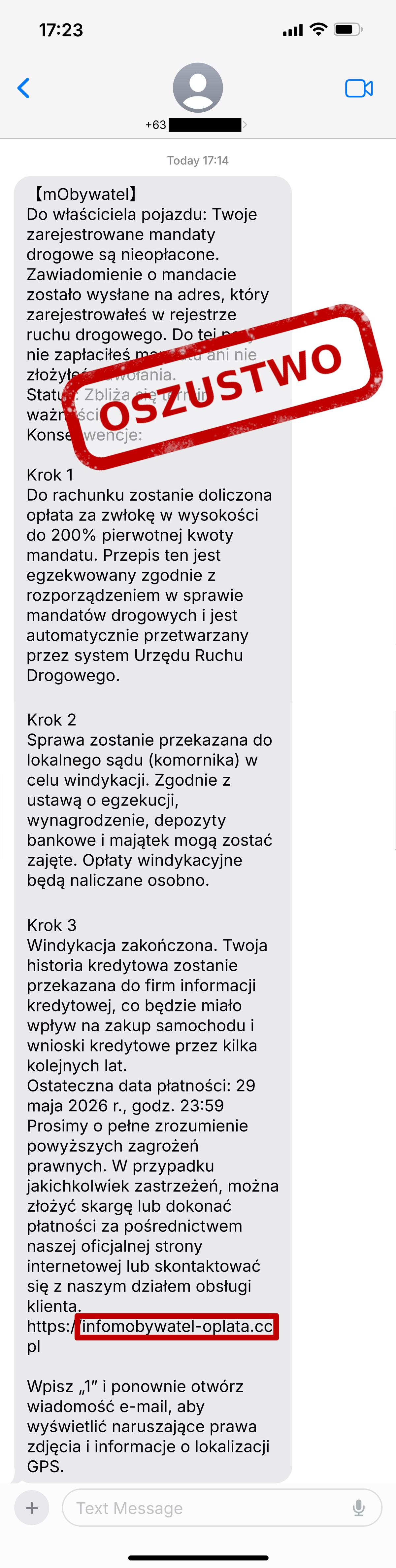

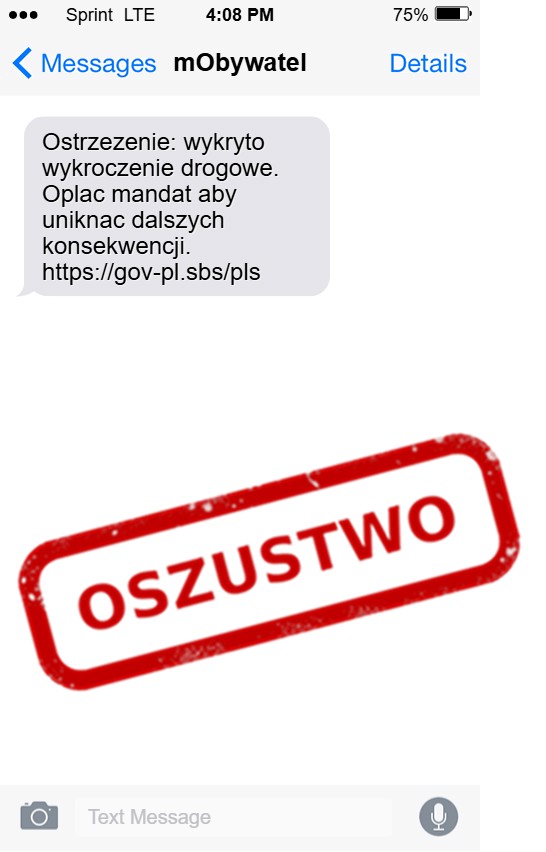

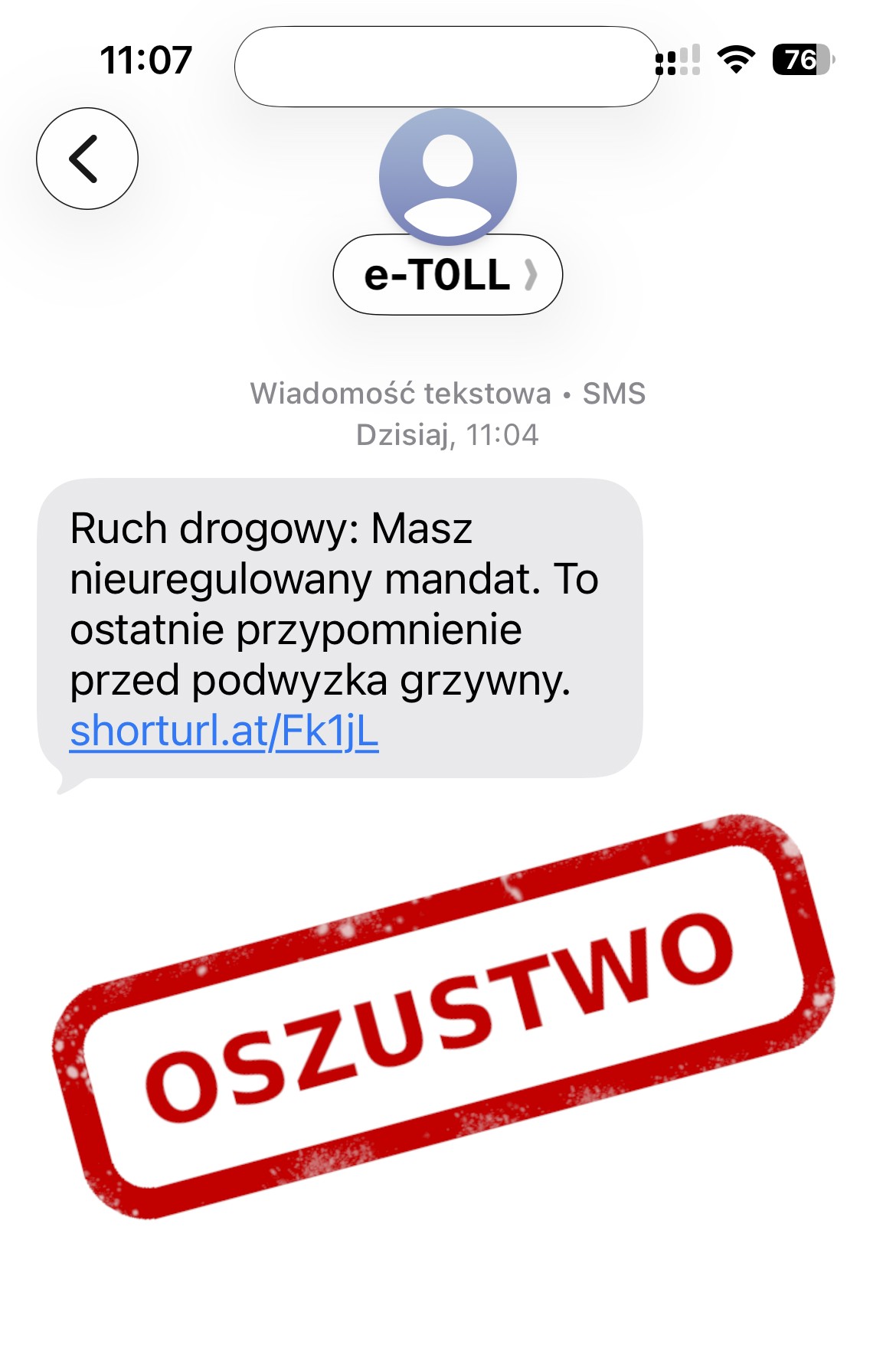

🚗 Przestępcy ponownie wykorzystują fałszywe mandaty drogowe

Fałszywe wiadomości zawierają groźby konsekwencji prawnych, dodatkowych opłat i negatywnego wpływu na historię kredytową.

💳 Schemat ma na celu wyłudzenie informacji, które mogą posłużyć do dalszych przestępstw. Link prowadzi do strony, na której użytkownik proszony jest najpierw o podanie numeru rejestracyjnego pojazdu, a następnie danych karty płatniczej.

⚠️ Dodatkowym elementem wywierania presji są krótkie terminy płatności oraz fałszywe informacje o dowodach wykroczenia w postaci zdjęć i lokalizacji GPS, które mają skłonić odbiorcę do szybkiego działania.

🔎 Jeśli dostaniesz wiadomość z żądaniem płatności, zweryfikuj otrzymane informacje w oficjalnych serwisach instytucji państwowych. Zawsze uważnie sprawdzaj adres strony internetowej przed podaniem jakichkolwiek danych osobowych lub płatniczych.

📲 Podejrzane strony internetowe i wiadomości zgłaszaj do CERT Polska przez portal incydent.cert.pl lub w aplikacji mObywatel w usłudze „Bezpiecznie w sieci”. SMS-y przekazuj na darmowy numer 8080.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/82/przestepcy-ponownie-wykorzystuja-falszywe-mandaty-drogowe/

Podatności w kliencie pocztowym Roundcube

Zespół CERT Polska informuje o poprawce bezpieczeństwa usuwającej wiele podatności w kliencie pocztowym Roundcube.

Wśród błędów usuniętych w aktualizacjach 1.6.16 oraz 1.7.1 znajdują się m.in. podatności typu Cross-site Scripting, SQL Injection, Server-Side Request Forgery oraz wstrzyknięcie kodu.

Zaznaczamy, że w przeszłości podobne podatności w Roundcube były wykorzystywane do przejmowania skrzynek pocztowych i wykradania historii korespondencji: https://cert.pl/posts/2025/06/unc1151-kampania-roundcube/

W przypadku korzystania z podatnych wersji Roundcube rekomendujemy jak najszybsze zainstalowanie najnowszych poprawek.

Więcej informacji mogą Państwo znaleźć na stronie producenta: https://roundcube.net/news/2026/05/24/security-updates-1.6.16-and-1.7.1

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/81/podatnosci-w-kliencie-pocztowym-roundcube/

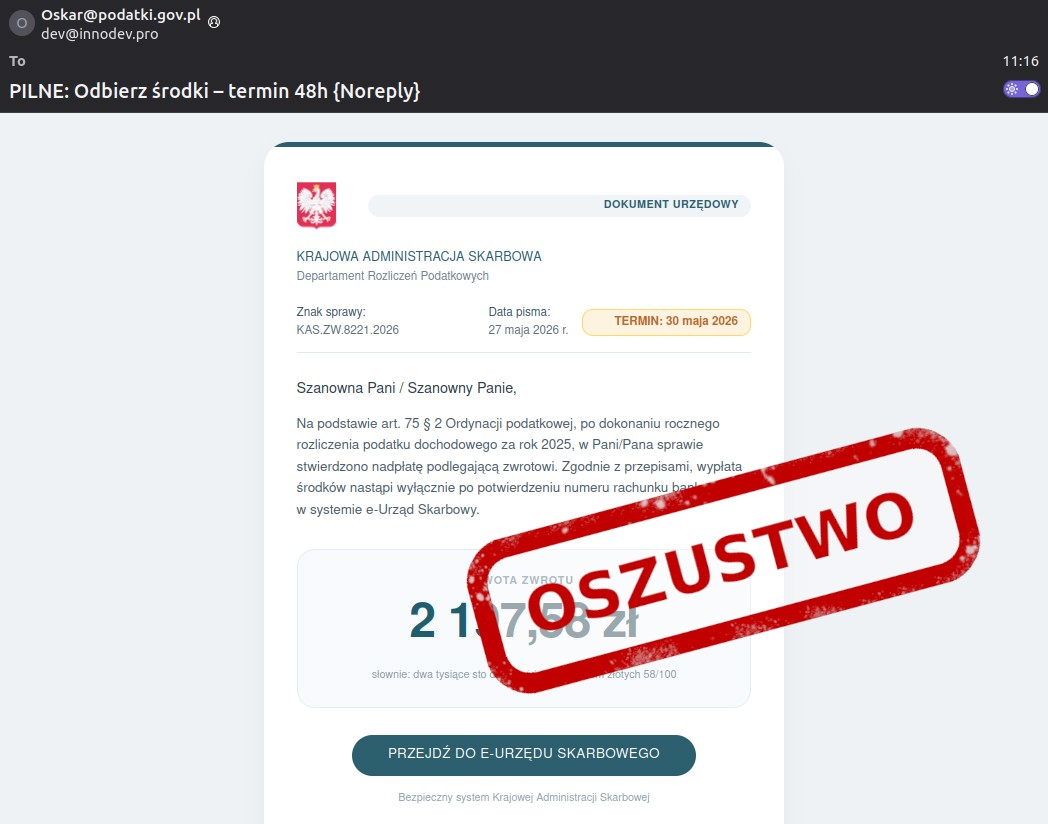

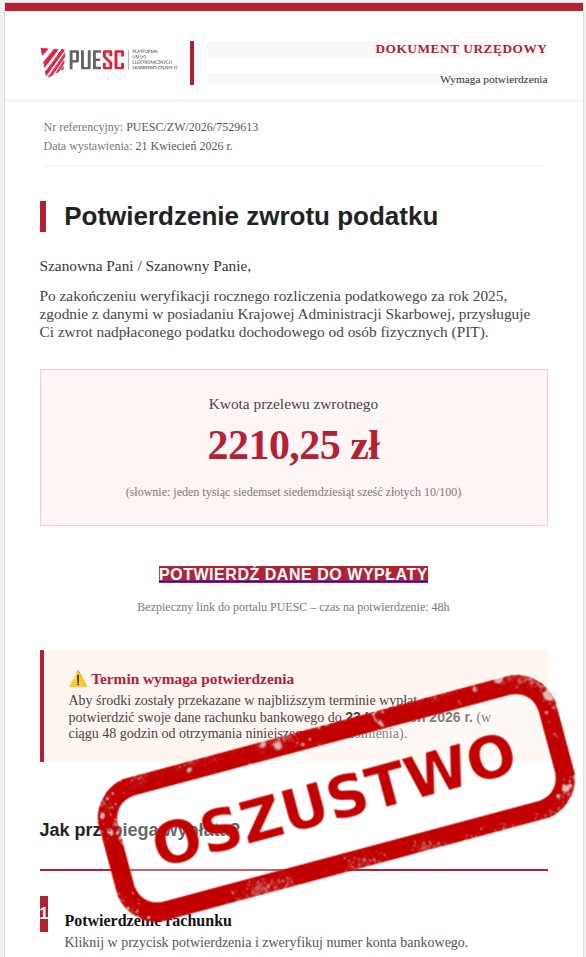

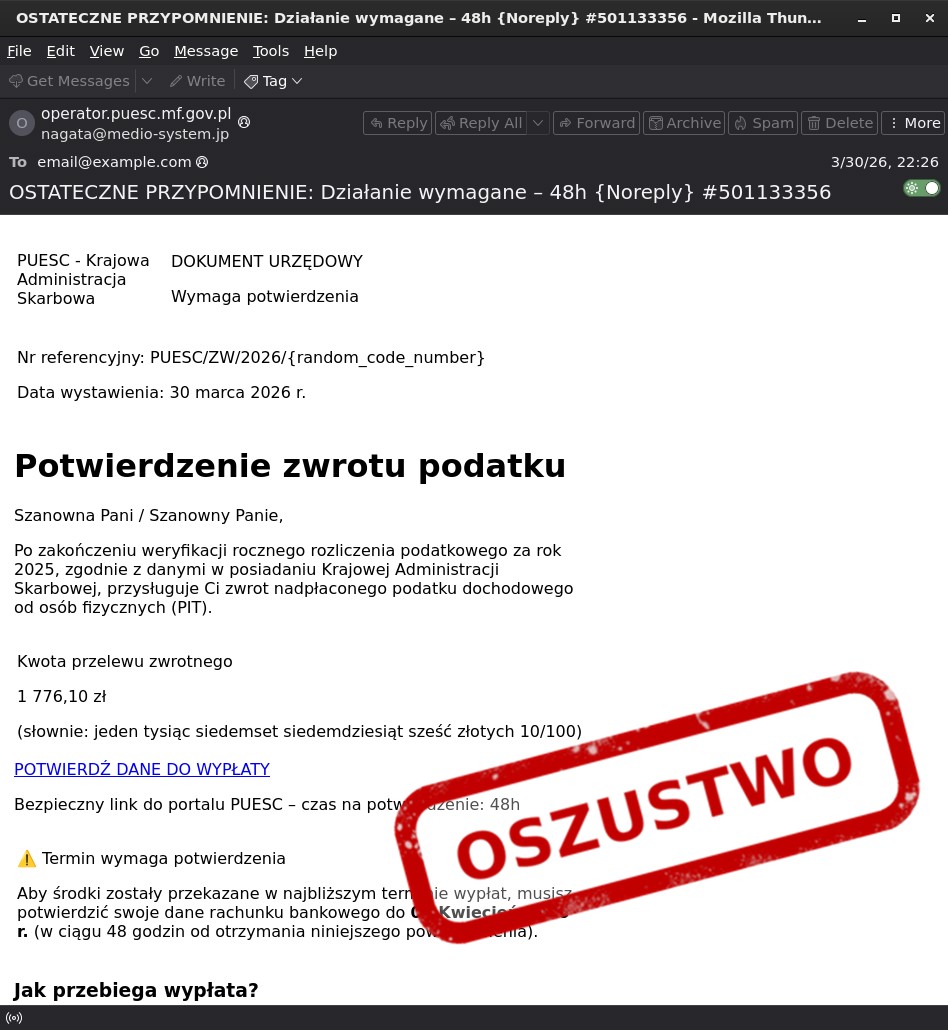

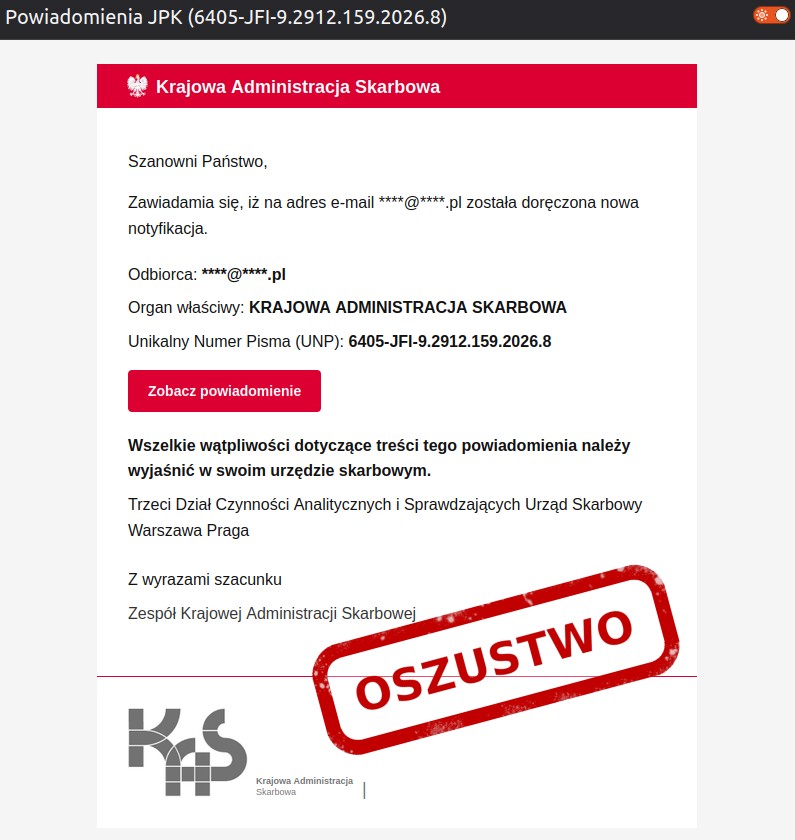

🔎 Obserwujemy kampanię phishingową wykorzystującą wizerunek Krajowej Administracji Skarbowej.

Odbiorcy wiadomości są następnie proszeni o wypełnienie formularza z danymi karty płatniczej – informacje te trafiają bezpośrednio do cyberprzestępców.

🔐 Jak ograniczyć ryzyko utraty danych?

🔹 dokładnie sprawdź adres nadawcy oraz adres strony internetowej, do której przenosi Cię link z wiadomości,

🔹 zachowaj ostrożność wobec wiadomości wywierających presję czasu lub straszących konsekwencjami,

🔹 zanim podasz jakiekolwiek informacje, samodzielnie wyszukaj oficjalną stronę urzędu i tam załatw swoje sprawy,

🔹 w razie wątpliwości czy wiadomość jest prawdziwa, skontaktuj się ze swoim urzędem skarbowym.

📣 Podejrzane wiadomości lub strony internetowe zgłoś do CERT Polska przez formularz na stronie incydent.cert.pl lub w aplikacji mObywatel w usłudze „Bezpiecznie w sieci”.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/80/obserwujemy-kampanie-phishingowa-wykorzystujaca-wizerunek-krajowej-administracji-skarbowej/

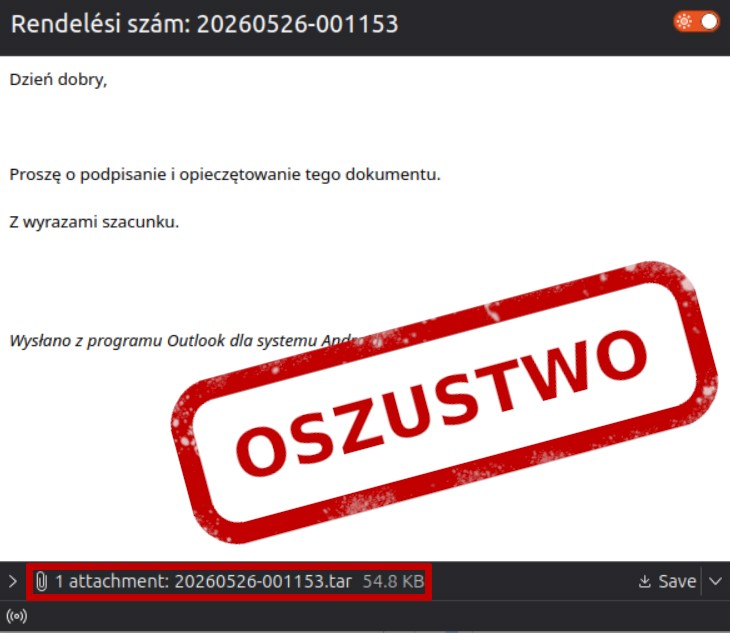

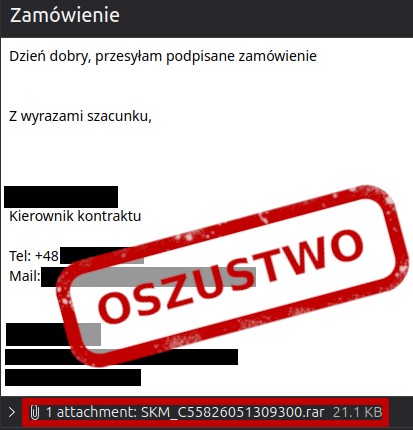

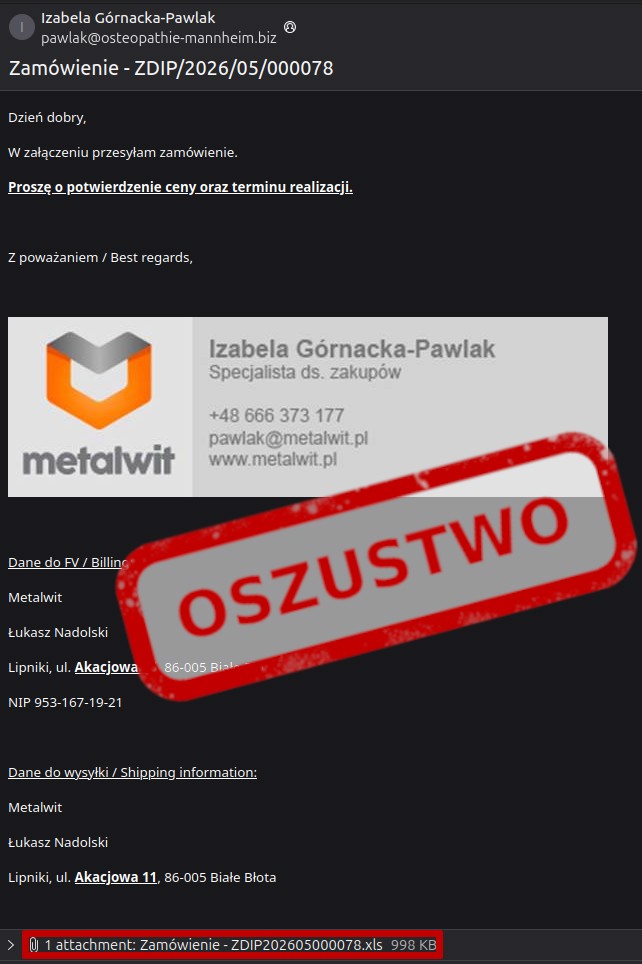

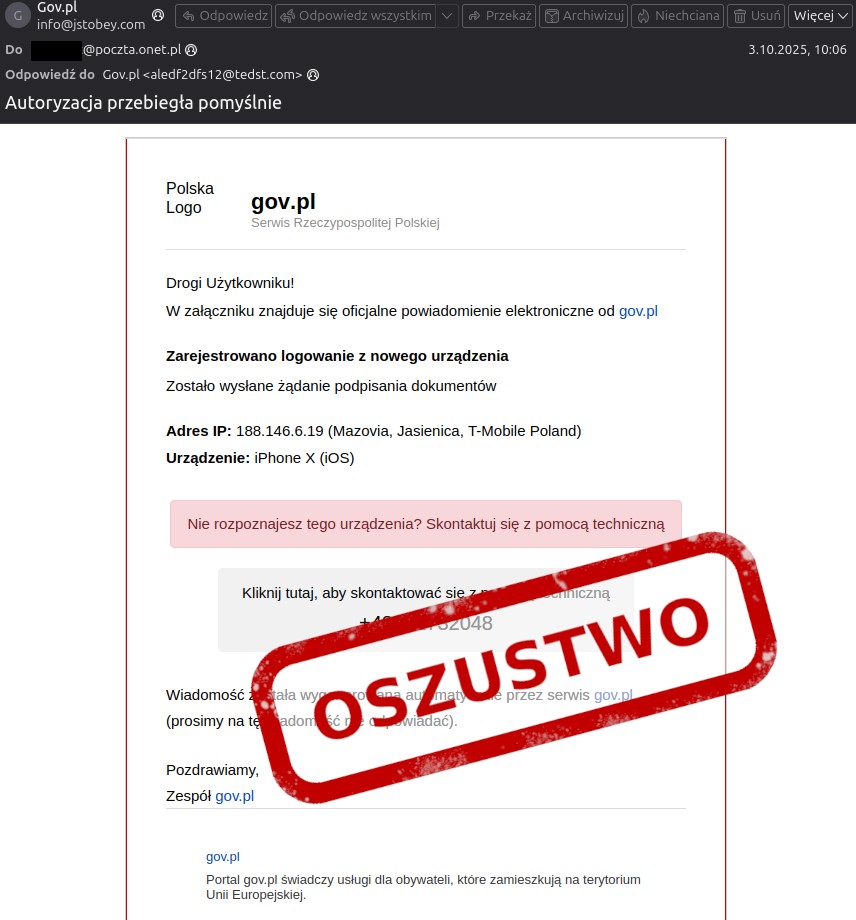

Na podpis i pieczęć – cyberprzestępcy chcą wedrzeć się do Twojego komputera!

📧 Do wiadomości dołączany jest plik z roszerzeniem .tar, który zawiera szkodliwe oprogramowanie z rodziny AgentTesla.

🐀 Po rozpakowaniu i uruchomieniu zawartości załącznika dochodzi do infekcji urządzenia. AgentTesla to malware służące m.in. do kradzieży danych, takich jak loginy, hasła czy informacje zapisane w przeglądarkach i klientach poczty.

📦 Zachowaj szczególną ostrożność wobec załączników, zwłaszcza jeśli:

• pochodzą od nieznanego lub nietypowego nadawcy,

• mają rozszerzenia archiwów (.tar, .rar czy .zip) lub .exe, .js, .img,

• treść maila sugeruje pilne działanie.

🛡️ Podejrzane wiadomości i strony zgłaszaj do CERT Polska przez 👉 incydent.cert.pl lub w usłudze „Bezpiecznie w sieci” w aplikacji mObywatel ✅ Chronisz w ten sposób siebie i innych.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/79/na-podpis-i-pieczec-cyberprzestepcy-chca-wedrzec-sie-do-twojego-komputera/

Poradnik CRA - dobre praktyki

Cyber Resilience Act (CRA), czyli rozporządzenie Parlamentu Europejskiego i Rady (UE) 2024/2847, wprowadza jednolite w całej Unii Europejskiej wymagania dotyczące cyberbezpieczeństwa produktów z elementami cyfrowymi. Celem regulacji jest zwiększenie poziomu bezpieczeństwa produktów dostępnych na rynku UE oraz zapewnienie skutecznego reagowania na podatności i incydenty bezpieczeństwa. W praktyce przekłada się to na lepszą ochronę użytkowników – zarówno indywidualnych, jak i organizacji – przed zagrożeniami wynikającymi z podatności w oprogramowaniu i urządzeniach.

Na podstawie przepisów ustawy o krajowym systemie cyberbezpieczeństwa (Dz. U. 2026 poz. 20 z późn. zm.) CERT Polska, wykonując zadania CSIRT NASK, pełni funkcję koordynatora na potrzeby skoordynowanego ujawniania podatności. W związku z tym zespół realizuje zadania związane ze zgłoszeniami wynikającymi z przepisów Cyber Resilience Act.

Więcej szczegółów, w tym poradnik z dobrymi praktykami zarządzania bezpieczeństwem oprogramowania znajdziecie pod adresem:

🔗 https://cert.pl/posts/2026/05/cra-dobre-praktyki/

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/78/poradnik-cra-dobre-praktyki/

Krytyczna podatność w Drupal core

Zespół CERT Polska informuje o krytycznej podatności w systemie Drupal.

Producent zapowiedział publikację poprawki bezpieczeństwa dla komponentu Drupal core w dniu 20 maja w godzinach 19:00 - 23:00 (CEST). Zalecane jest zarezerwowanie czasu na aktualizację w tym przedziale, ponieważ podatność może zostać wykorzystana w bardzo krótkim czasie - nawet w ciągu kilku godzin od ujawnienia szczegółów.

Na obecnym etapie szczegóły techniczne nie zostały ujawnione. Wiadomo, że podatność nie dotyczy wszystkich konfiguracji. Dodatkowe informacje, w tym warunki wykorzystania podatności oraz ewentualne dodatkowe działania naprawcze, zostaną opublikowane wraz z aktualizacją.

Podatność dotyczy następujących wersji:

Drupal 11 (11.3 i starsze)

Drupal 10 (10.6 i starsze)

Drupal 9 (9.5 i starsze)

Drupal 8 (8.9 i starsze)

Zalecenia dla administratorów Drupal:

Należy zaktualizować system do najnowszej dostępnej wersji w ramach używanej gałęzi jeszcze przed oknem publikacji.

Systemy działające na wspieranych wersjach (11.3.x, 11.2.x, 10.6.x, 10.5.x) powinny zostać zaktualizowane do najnowszych wydań w tych gałęziach.

Systemy na starszych, niewspieranych wersjach z gałęzi 10 oraz 11 powinny zostać podniesione co najmniej do:

Drupal 11.1.9 (dla wersji 11.0-11.1),

Drupal 10.4.9 (dla wersji 10.4 i starszych).

W przypadku wersji Drupal 8 i 9 możliwe będzie zastosowanie ręcznych poprawek - zalecana jest jednak migracja do Drupal 10.6 lub nowszego.

W czasie okna publikacji należy zapewnić możliwość niezwłocznego wdrożenia poprawki po jej udostępnieniu.

Prosimy o zapoznanie się z oficjalnym komunikatem Drupal i stosowanie do zawartych w nim zaleceń: https://www.drupal.org/psa-2026-05-18. Zalecane jest również bieżące śledzenie komunikatów zespołu bezpieczeństwa Drupal: https://www.drupal.org/security.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/77/krytyczna-podatnosc-w-drupal-core/

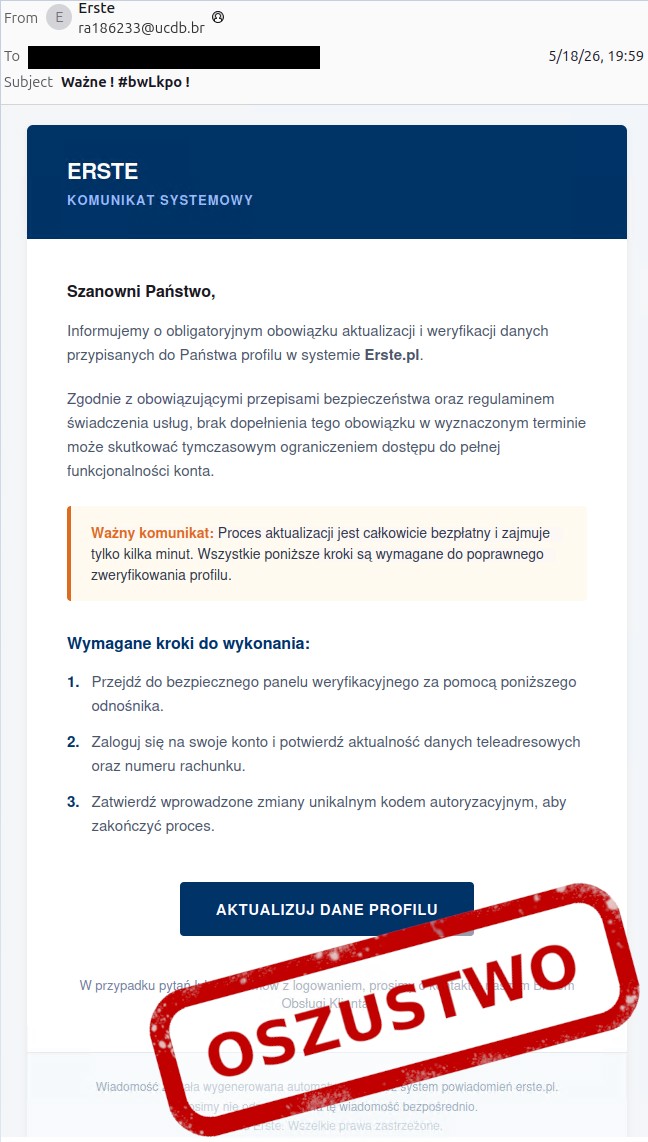

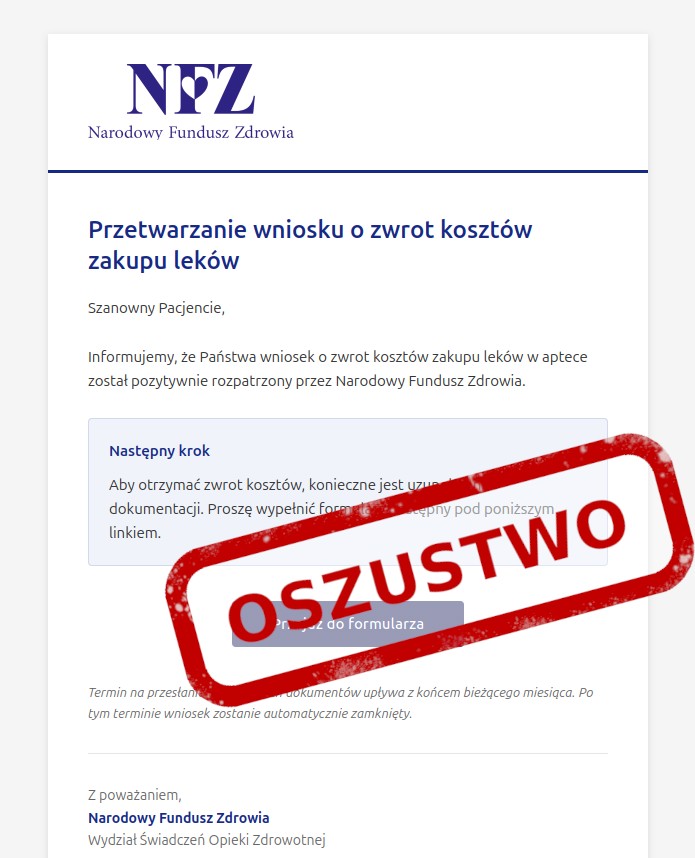

⚠️ Konieczność aktualizacji danych? Dokładnie sprawdź komu je podajesz!

Oszuści wykorzystują niedawną zmianę nazwy banku i pod groźbą ograniczenia dostępu do konta wyłudzają dane użytkownika.

🌐 Link zawarty w wiadomości prowadzi do strony internetowej o szacie graficznej zbliżonej do oficjalnej strony banku. Na stronie znajduje się formularz wyłudzający login i hasło do bankowości internetowej, które następnie trafiają do przestępców.

🚨 Zanim podasz jakiekolwiek dane, zwróć uwagę na adres nadawcy wiadomości i adres strony internetowej. Jeśli cokolwiek wyda ci się podejrzane, zweryfikuj sprawę na oficjalnej infolinii albo w aplikacji banku, a zdarzenie zgłoś do CERT Polska na stronie incydent.cert.pl lub w aplikacji mObywatel (usługa "Bezpiecznie w sieci").

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/76/koniecznosc-aktualizacji-danych-dokladnie-sprawdz-komu-je-podajesz/

Raport miesięczny za kwiecień 2026

📌 Raport za kwiecień 2026 jest dostępny pod tym linkiem – https://cert.pl/uploads/docs/Podsumowanie_CERT_Polska_2026_04.pdf

W każdym wydaniu raportu miesięcznego znajdziesz:

najnowsze statystyki incydentów,

opisy aktualnych kampanii i technik ataków,

działania zespołu na rzecz edukacji i współpracy,

rekomendacje, jak chronić siebie i swoje systemy.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/75/raport-miesieczny-za-kwiecien-2026/

Atak typu supply chain na bibliotekę node-ipc z repozytorium npm

Zespół CERT Polska informuje o ataku typu supply chain wymierzonym w popularną bibliotekę dla środowiska Node.js - node-ipc.

14 maja 2026 r. w wyniku przejęcia konta opiekuna projektu do oficjalnego repozytorium npm trafiły zmodyfikowane wersje node-ipc. Szkodliwy kod został ukryty w pliku node-ipc.cjs i jest automatycznie uruchamiany przy użyciu require('node-ipc'). Celem złośliwego kodu była kradzież poświadczeń programistów, tokenów CI/CD, kluczy SSH oraz danych ze środowisk chmurowych i klastrów Kubernetes, a następnie ich eksfiltracja za pomocą zapytań DNS TXT. Atak został zaprojektowany tak, aby nie zakłócać normalnego działania aplikacji, co utrudnia jego wykrycie.

Wersje biblioteki opublikowane przez atakującego to:

node-ipc@9.1.6

node-ipc@9.2.3

node-ipc@12.0.1

Eksfiltracja danych polegała na wysyłaniu zapytań DNS TXT do publicznych serwerów DNS (1.1.1.1 oraz 8.8.8.8) odpytujących o domeny utworzone według poniższego schematu:

xh.{machineId16}.{nonce10}.{sig12}.{chunkIdx}.{data}.bt.node[.]jsxd.{machineId16}.{nonce10}.{sig12}.{chunkIdx}.{data}.bt.node[.]jsLista IoC:

- azurestaticprovider[.]net (domena C2)

- bt.node[.]js (domena wykorzystana do eksfiltracji danych)

- 37.16.75[.]69

- 96097e0612d9575cb133021017fb1a5c68a03b60f9f3d24ebdc0e628d9034144 (SHA-256)

- d1ba0419cb5e5de91b9b58e87b8322e1 (MD5)

Zalecamy niezwłoczną weryfikację Państwa systemów pod kątem powyższych wskaźników oraz podejrzanej komunikacji DNS. W przypadku ich wykrycia prosimy o jak najszybszy kontakt z naszym zespołem.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/74/atak-typu-supply-chain-na-biblioteke-node-ipc-z-repozytorium-npm/

💼 „Prośba o wycenę”, ale towarem jest dostęp do twojego komputera!

Wykorzystują w tym celu dane prawdziwych firm i ich pracowników pozyskane z ogólnodostępnych w internecie źródeł.

🐀 Oszuści zachęcają do otwarcia załącznika pod pretekstem zapoznania się ze szczegółami zamówienia. Pobranie i uruchomienie pliku prowadzi do przejęcia urządzenia przez przestępców - załączony plik zawiera szkodliwe oprogramowanie typu RAT (Remote Access Trojan).

📦 Zwracaj szczególną uwagę na rozszerzenia plików, które otrzymujesz od nieznanych nadawców - formaty takie jak .rar, .zip, .exe czy .js mogą sugerować, że zawartość załącznika jest inna niż obiecuje treść maila.

🛡️ Podejrzane wiadomości i strony zgłaszaj do CERT Polska przez incydent.cert.pl lub usługę „Bezpiecznie w sieci” w aplikacji mObywatel ✅ Chronisz w ten sposób siebie i innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/73/prosba-o-wycene-ale-towarem-jest-dostep-do-twojego-komputera/

Podatność typu 0-day w serwerach pocztowych Microsoft Exchange

Podatność występuje w następujących wersjach:

Exchange Server 2016

Exchange Server 2019

Exchange Server Subscription Edition (SE)

Aktualizacja nie została jeszcze opublikowana, natomiast firma Microsoft zaleca zastosowanie tymczasowej mitygacji. Została ona automatycznie wdrożona, jeśli korzystają Państwo z usługi Exchange Emergency Mitigation Service (EoMS). W przeciwnym wypadku należy wprowadzić zabezpieczenie ręcznie, zgodnie z instrukcją opisaną na stronie: https://techcommunity.microsoft.com/blog/exchange/addressing-exchange-server-may-2026-vulnerability-cve-2026-42897/4518498

Podobne podatności były wykorzystywane już wcześniej przez atakujących, o czym pisaliśmy w jednym z naszych artykułów: https://cert.pl/posts/2025/06/unc1151-kampania-roundcube/

Zalecamy śledzenie oficjalnej komunikacji producenta w sprawie tej podatności, aby uzyskać informację o publikacji docelowej poprawki bezpieczeństwa.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/72/podatnosc-typu-0-day-w-serwerach-pocztowych-microsoft-exchange/

Podatność w oprogramowaniu PAN-OS wykorzystywanym przez produkty firmy Palo Alto Networks

Podatność, oznaczona jako CVE-2026-0265, pozwala atakującemu na obejście mechanizmów uwierzytelniania. Wykorzystanie podatności wymaga włączonej możliwości uwierzytelniania przez Cloud Authentication Service (CAS). Luka dotyczy urządzeń firewall (PA-Series / VM-Series) oraz rozwiązania Panorama.

Producent wydał już aktualizacje oprogramowania naprawiające podatność. Zalecamy weryfikację wykorzystywanej konfiguracji oraz niezwłoczną aktualizację do wskazanej przez producenta wersji.

Lista podatnych wersji oprogramowania, instrukcja weryfikacji konfiguracji oraz więcej informacji na temat podatności znajdą Państwo na stronie producenta: https://security.paloaltonetworks.com/CVE-2026-0265

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/71/podatnosc-w-oprogramowaniu-pan-os-wykorzystywanym-przez-produkty-firmy-palo-alto-networks/

Krytyczna podatność w produktach Cisco SD-WAN

Aktywnie wykorzystywana podatność, oznaczona jako CVE-2026-20127, pozwala atakującemu na obejście mechanizmów uwierzytelniania i uzyskanie uprawnień administratora. Występuje ona w oprogramowaniu Cisco Catalyst SD-WAN Controller oraz Cisco Catalyst SD-WAN Manager, niezależnie od konfiguracji urządzenia.

Firma Cisco wydała już aktualizacje oprogramowania mitygującą podatność. Zalecamy niezwłoczną aktualizację do najnowszej wersji.

Listę podatnych wersji oprogramowania oraz więcej informacji na temat podatności znajdą Państwo na stronie producenta: https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-sdwan-rpa-EHchtZk

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/70/krytyczna-podatnosc-w-produktach-cisco-sd-wan/

Krytyczne podatności w produktach firmy Fortinet: FortiAuthenticator oraz FortiSandbox

Podatności te, oznaczone jako CVE-2026-44277 oraz CVE-2026-26083, wynikają z niewłaściwej kontroli dostępu i umożliwiają nieuwierzytelnionemu atakującemu wykonanie nieautoryzowanego kodu lub poleceń w systemie poprzez wysłanie specjalnie sformatowanych żądań HTTP.

Podatność CVE-2026-44277 dotyczy FortiAuthenticator w wersjach:

8.0.0 oraz 8.0.2

6.6.0 do 6.6.8

6.5.0 do 6.5.6

Podatność CVE-2026-26083 dotyczy FortiSandbox (w tym wersji Cloud i PaaS) w wersjach:

5.0.0 do 5.0.1

4.4.0 do 4.4.8

FortiSandbox Cloud 23 oraz 24 (wszystkie)

FortiSandbox PaaS (wiele wersji)

Rekomendujemy niezwłoczną aktualizację oprogramowania do wersji naprawczych:

FortiAuthenticator: wersje 8.0.3, 6.6.9 lub 6.5.7.

FortiSandbox: wersje 5.0.2, 4.4.9 lub przejście na aktualne wersje w przypadku rozwiązań Cloud/PaaS.

Szczegółowe informacje oraz wytyczne dotyczące aktualizacji znajdują się w komunikatach producenta: FG-IR-26-128 (https://fortiguard.fortinet.com/psirt/FG-IR-26-128) oraz FG-IR-26-136 (https://fortiguard.fortinet.com/psirt/FG-IR-26-136).

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/69/krytyczne-podatnosci-w-produktach-firmy-fortinet-fortiauthenticator-oraz-fortisandbox/

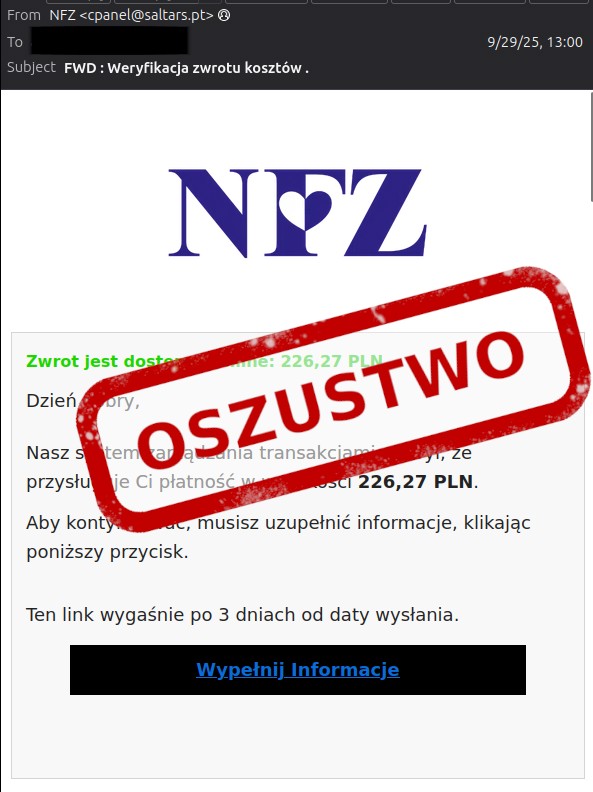

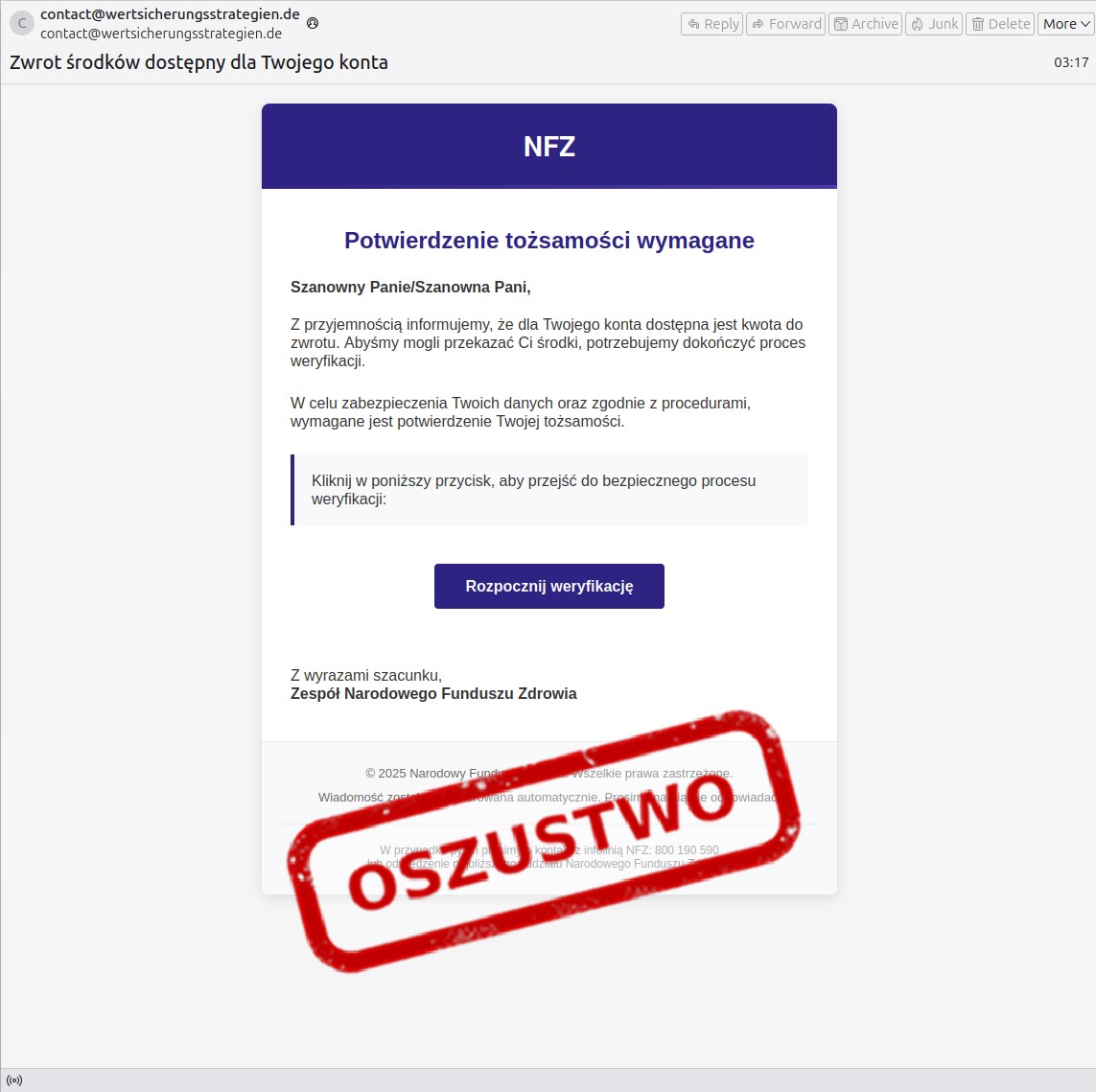

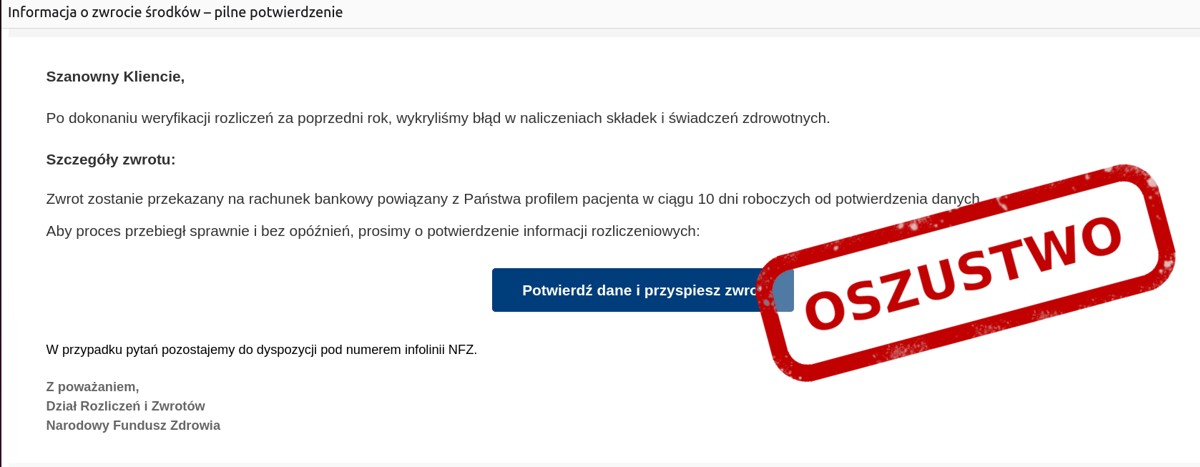

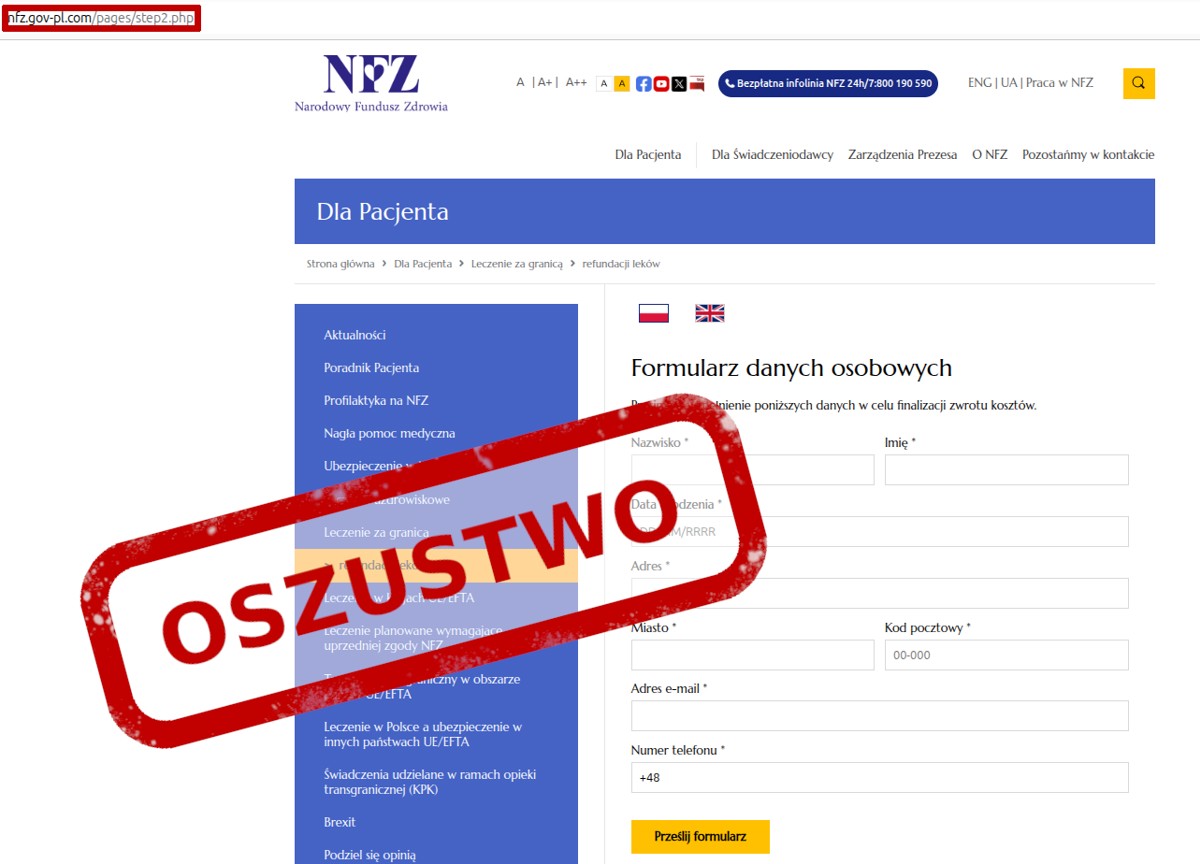

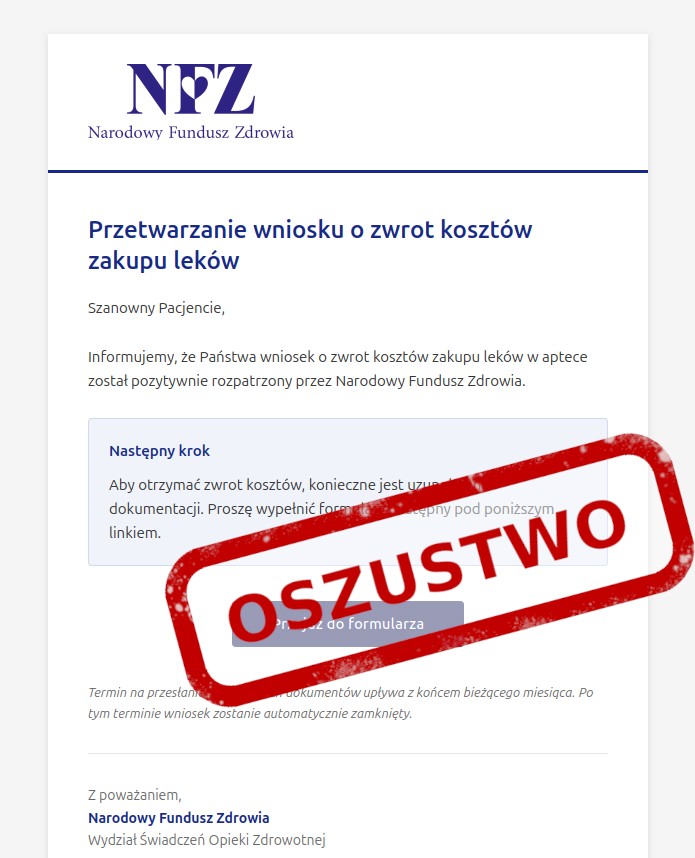

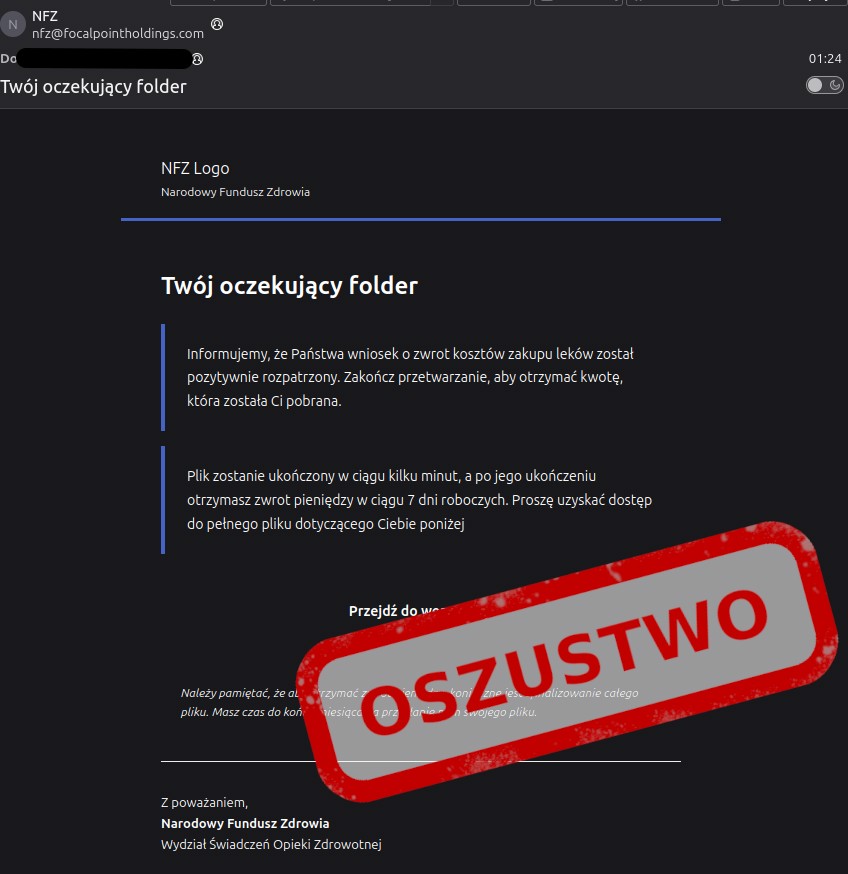

📩 Przysługuje ci „zwrot kosztów leczenia”? To może być próba wyłudzenia danych!

Przestępcy wykorzystują logotypy oraz szatę graficzną instytucji publicznych, aby zwiększyć wiarygodność oszukańczych wiadomości.

💳 Odbiorca jest informowany o rzekomym zwrocie kosztów leczenia, a zawarty w treści link prowadzi do fałszywej strony udającej oficjalną witrynę NFZ. Znajdujący się tam formularz wyłudza dane adresowe, a następnie dane karty płatniczej pod pretekstem „potwierdzenia tożsamości” i realizacji przelewu.

🔎 Na co zwracać uwagę?

🔹 sprawdź uważnie adres e-mail nadawcy,

🔹 zweryfikuj komunikat w oficjalnych kanałach instytucji,

🔹 rozważ czy podanie danych karty rzeczywiście jest uzasadnione,

🔹 zachowaj ostrożność wobec wiadomości wywołujących presję czasu.

🛡️ Podejrzane e-maile i strony zgłaszaj do CERT Polska przez incydent.cert.pl lub usługę „Bezpiecznie w sieci” w aplikacji mObywatel.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/68/przysluguje-ci-zwrot-kosztow-leczenia-to-moze-byc-proba-wyludzenia-danych/

Podatność w NGINX oraz wybranych produktach F5

Zespół CERT Polska informuje o podatności znalezionej w serwerach NGINX Open Source, NGINX Plus oraz wybranych produktach firmy F5 korzystających z modułu ngx_http_rewrite_module.

Podatność, oznaczona jako CVE-2026-42945, umożliwia przeprowadzenie ataku poprzez wysłanie specjalnie sformatowanych żądań HTTP. Może to doprowadzić do przepełnienia bufora sterty w procesie roboczym, co w systemach z wyłączoną funkcją ASLR może skutkować zdalnym wykonaniem kodu.

Rekomendujemy niezwłoczną aktualizację oprogramowania oraz weryfikację dotkniętych produktów zgodnie z wytycznymi producenta.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/67/podatnosc-w-nginx-oraz-wybranych-produktach-f5/

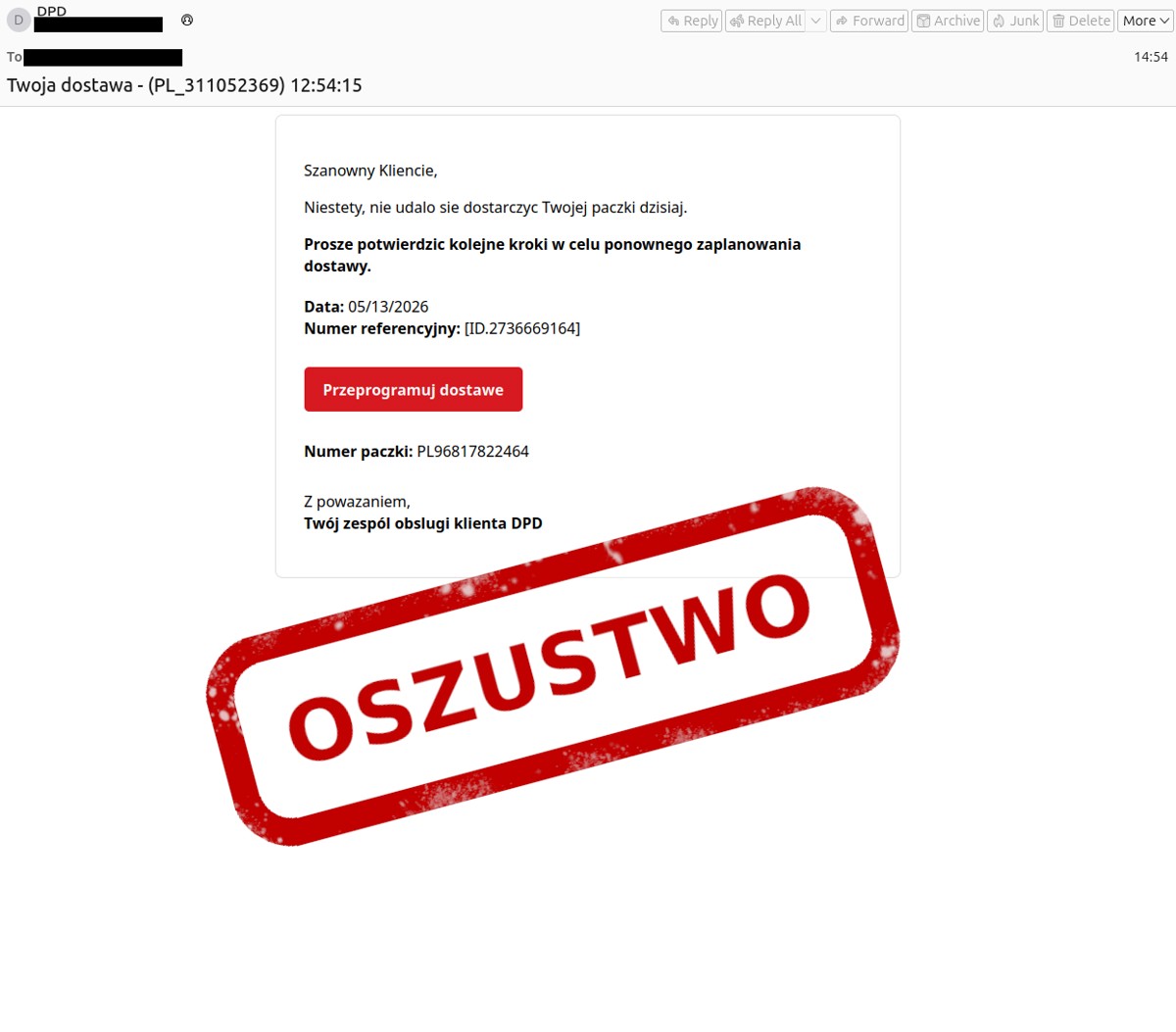

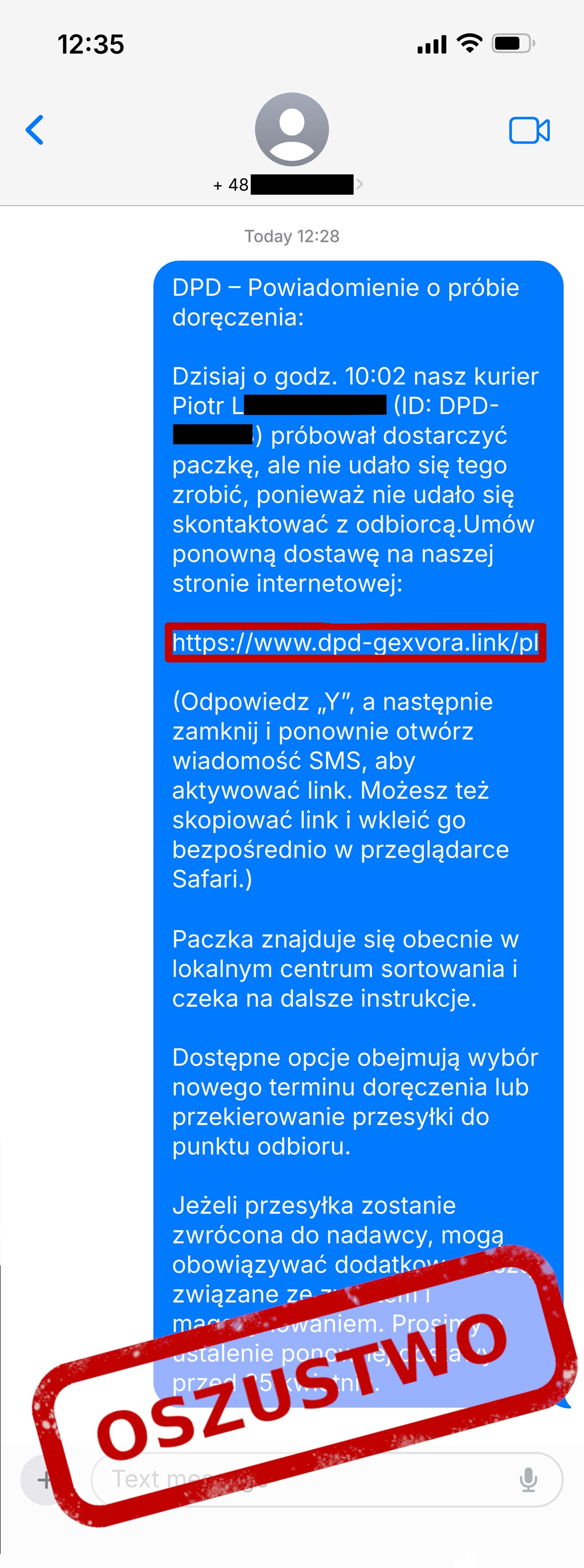

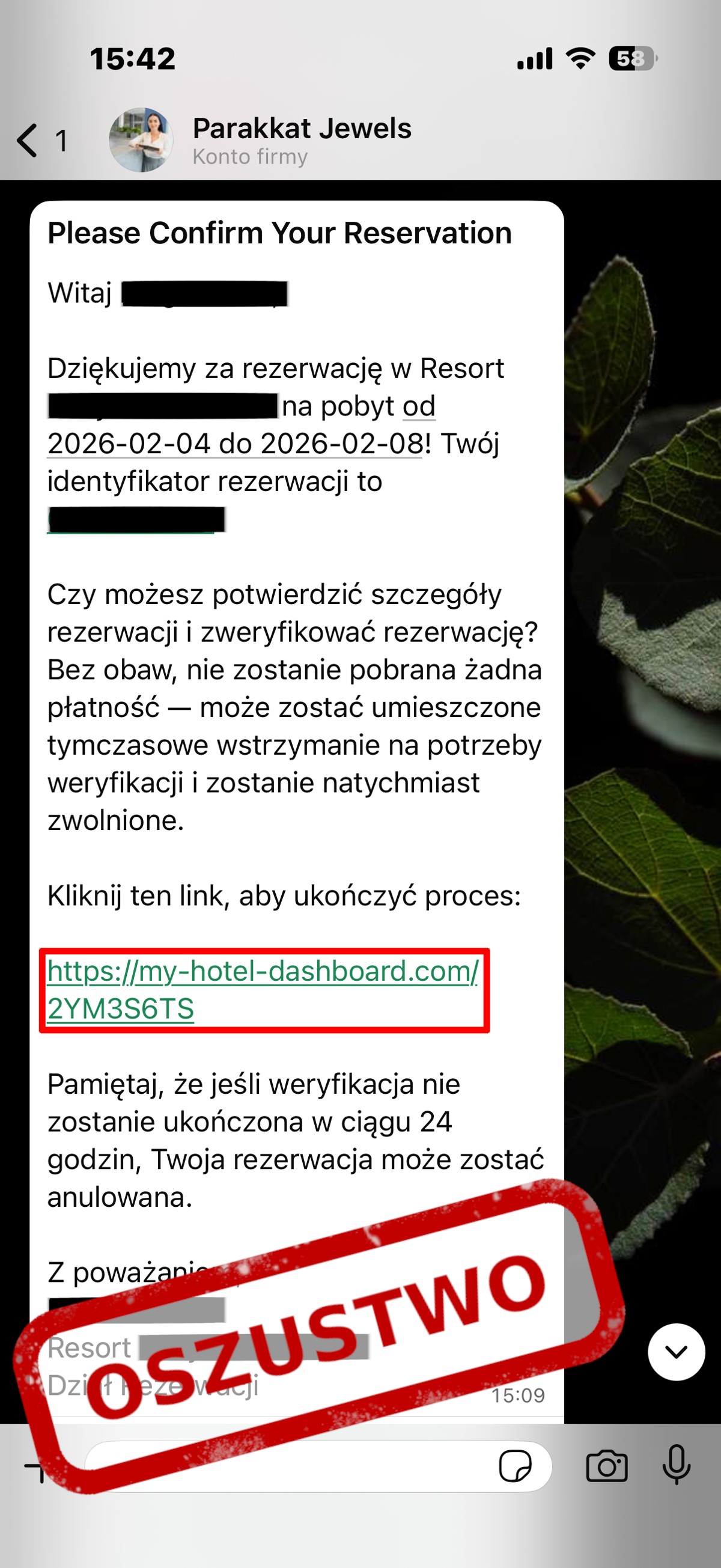

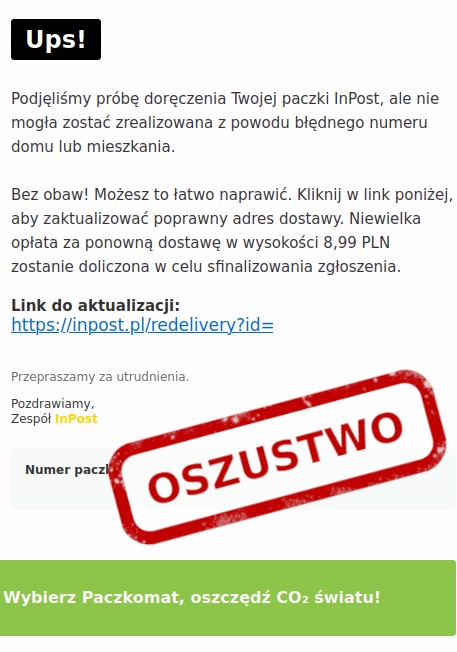

⚠️ Czekasz na przesyłkę? Oszuści też czekają!

📦 W wiadomości mailowej znajduje się informacja o nieudanej próbie doręczenia paczki z prośbą o ponowne zaplanowanie przesyłki. Wiadomość zawiera link prowadzący do strony phishingowej, na której użytkownik proszony jest o podanie danych osobowych oraz danych karty płatniczej.

🕓 Nie ulegaj presji czasu, weryfikuj adres nadawcy, a status paczki sprawdzaj w oficjalnej aplikacji firmy kurierskiej. Poświęcenie kilku chwil na zastanowienie chroni przed utratą dorobku życia!

📢 Podejrzane wiadomości i aktywność w internecie zgłaszaj do CERT Polska. Możesz to zrobić na stronie incydent.cert.pl lub w aplikacji mObywatel (usługa "Bezpiecznie w sieci") ✅️ Chronisz w ten sposób siebie i innych.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/66/czekasz-na-przesylke-oszusci-tez-czekaja/

Krytyczna podatność w serwerze pocztowym Exim

Podatność CVE-2026-45185 o CVSS 9.8 umożliwia zdalnemu, nieuwierzytelnionemu atakującemu wykonanie dowolnego kodu na serwerze. Podatne są wersje Exim od 4.97 do 4.99.2 (włącznie), skompilowane z biblioteką GnuTLS. Dotyczy to m.in. domyślnych konfiguracji w dystrybucjach Debian oraz Ubuntu.

Więcej informacji o podatności znajduje się na stronie znalazców podatności: https://xbow.com/blog/dead-letter-cve-2026-45185-xbow-found-rce-exim

W przypadku wykrycia oznak potencjalnego wykorzystania tej podatności prosimy o niezwłoczny kontakt z CERT Polska.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/65/krytyczna-podatnosc-w-serwerze-pocztowym-exim/

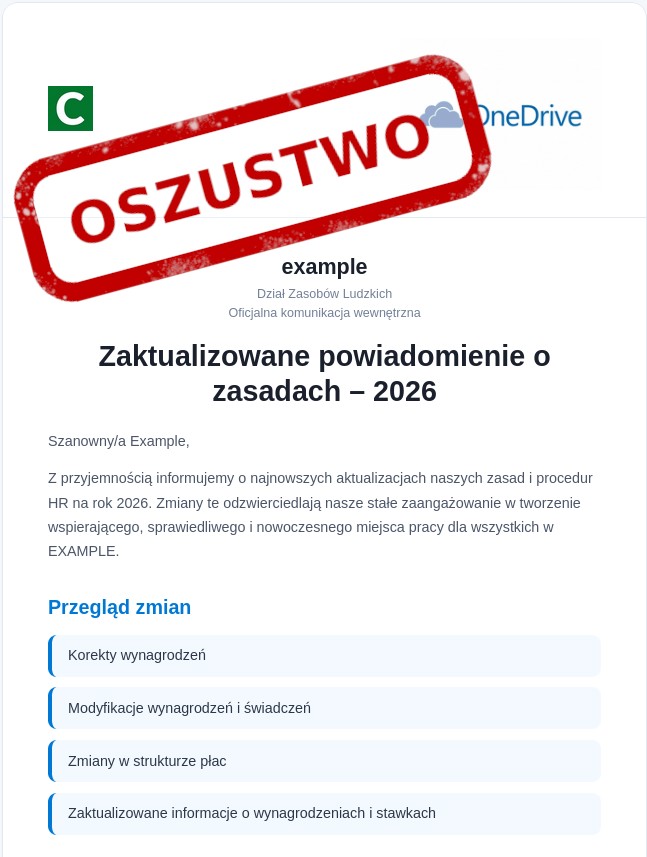

💻 „Nowe zasady w firmie” - oszuści wykorzystują kody QR

Cyberprzestępcy podszywają się pod zespoły HR, informując o rzekomej aktualizacji zasad lub konieczności zapoznania się z nowymi dokumentami 👥

🏢 Elementem fałszywej wiadomości jest kod QR, który ma umożliwiać szybkie przejście do „firmowego systemu”. Po jego zeskanowaniu użytkownik zostaje przekierowany na stronę przypominającą portal Microsoft 365, gdzie jest zachęcany do podania hasła do swojego konta. Dane logowania trafiają następnie do cyberprzestępców i mogą zostać wykorzystane do dalszych, bardziej precyzyjnych ataków.

🔎 Jak zadbać o swoje bezpieczeństwo cyfrowe:

🔹 sprawdź dokładnie adres e-mail nadawcy,

🔹 zweryfikuj komunikat w oficjalnych kanałach firmowych,

🔹 korzystaj z uwierzytelniania dwuskładnikowego (2FA),

🔹 unikaj używania tych samych haseł w wielu serwisach,

🔹 sprawdź, czy Twój adres e-mail lub hasło pojawiły się w wyciekach danych, np. w serwisie bezpiecznedane.gov.pl 🛡️

📣 Podejrzane e-maile i strony internetowe zgłaszaj do CERT Polska przez incydent.cert.pl lub usługę „Bezpiecznie w sieci” w aplikacji mObywatel.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/64/nowe-zasady-w-firmie-oszusci-wykorzystuja-kody-qr/

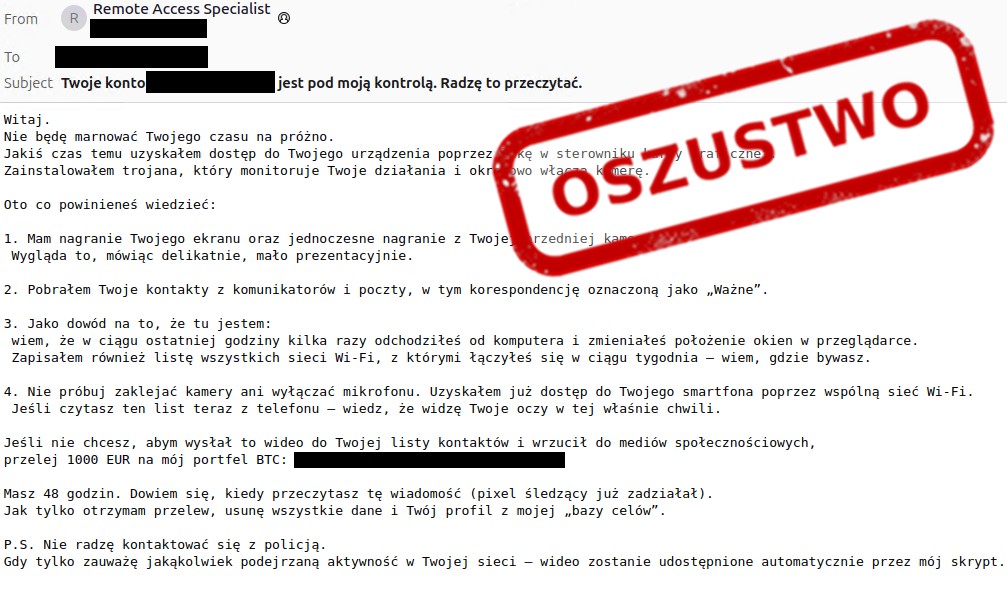

💻 „Wiemy, co robiłeś online” – fałszywe maile o przejęciu danych

Cyberprzestępcy masowo wysyłają wiadomości e-mail, informując o rzekomym dostępie do prywatnych danych, nagrań z kamery, historii przeglądania lub innych materiałów z urządzenia. 📱💻 Następnie podają numer portfela kryptowalut i oczekują opłacenia „okupu” w zamian za niepublikowanie prywatnych danych.

Kampania wykorzystuje tzw. spoofing, czyli podszywanie się pod adres nadawcy. Wiadomość wygląda jakby została wysłana z własnej skrzynki odbiorcy lub z domeny znanej instytucji 🛡️

🔎 Jak chronić swoje dane:

🔹 sprawdź pełny adres nadawcy i nagłówki wiadomości,

🔹 przeanalizuj, czy e-mail zawiera realne dowody kompromitacji urządzenia,

🔹 zachowaj ostrożność wobec wiadomości wywołujących presję czasu oraz żądania płatności,

🔹 zweryfikuj, czy Twój adres e-mail lub hasło pojawiły się w znanych wyciekach danych, np. w serwisie bezpiecznedane.gov.pl

🔹 zmień hasło i włącz uwierzytelnianie dwuskładnikowe, jeśli te same dane logowania były wcześniej wykorzystywane w wielu serwisach. 🔐

Podejrzane e-maile i strony zgłaszaj do CERT Polska przez incydent.cert.pl lub usługę „Bezpiecznie w sieci” w aplikacji mObywatel.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/63/wiemy-co-robiles-online-falszywe-maile-o-przejeciu-danych/

Kolejna podatność LPE w systemach Linux umożliwiająca lokalną eskalację uprawnień do root

Podatność Dirty Frag wykorzystuje podobny mechanizm co wcześniej opisywana luka Copy Fail. Oznacza to, że problem dotyczy praktycznie wszystkich dystrybucji systemu Linux wydanych od 2017 roku.

Kod umożliwiający wykorzystanie podatności został publicznie udostępniony wraz z instrukcją użycia, co znacząco zwiększa ryzyko aktywnego wykorzystania luki.

Szczególnie zagrożone są środowiska, w których dostęp do systemu mają niezaufani użytkownicy lub uruchamiany jest kod pochodzący od użytkowników. Dotyczy to w szczególności:

serwerów współdzielonych,

środowisk multi-tenant,

klastrów Kubernetes,

środowisk kontenerowych,

CI runners,

platform chmurowych,

usług SaaS uruchamiających kod użytkownika.

Na moment publikacji niniejszego ostrzeżenia żadna z popularnych dystrybucji Linuxa nie udostępniła jeszcze aktualizacji zawierającej poprawkę bezpieczeństwa.

Do czasu publikacji oficjalnych aktualizacji rekomendujemy zastosowanie tymczasowej mitygacji poprzez wyłączenie modułów esp4, esp6 oraz rxrpc.

Można to zrobić wykonując następujące polecenie:

sh -c "printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf; rmmod esp4 esp6 rxrpc 2>/dev/null; true"

Należy jednak traktować to rozwiązanie wyłącznie jako środek tymczasowy. Docelową rekomendacją pozostaje aktualizacja jądra Linux niezwłocznie po opublikowaniu odpowiednich poprawek bezpieczeństwa.

Więcej informacji technicznych znajduje się na repozytorium tej podatności w serwisie GitHub: https://github.com/V4bel/dirtyfrag/tree/master

W przypadku wykrycia oznak potencjalnego wykorzystania tej podatności prosimy o niezwłoczny kontakt z CERT Polska.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/62/kolejna-podatnosc-lpe-w-systemach-linux-umozliwiajaca-lokalna-eskalacje-uprawnien-do-root/

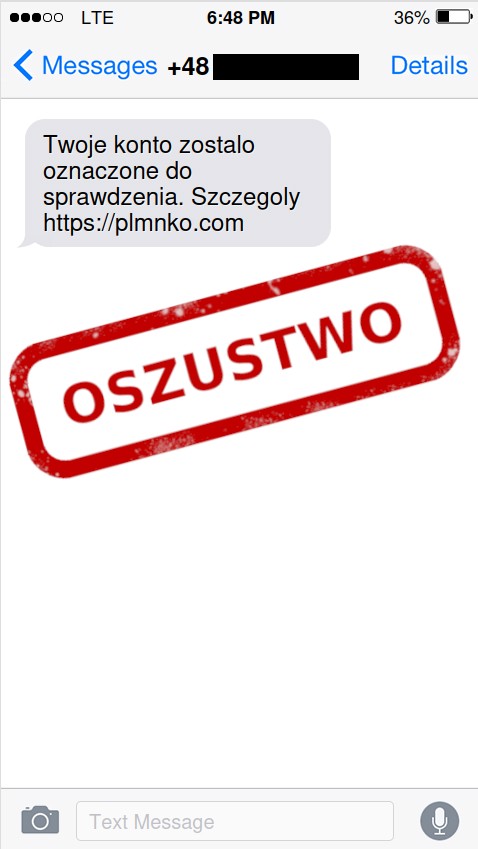

🚨 SMS o mandacie? To może być próba wyłudzenia danych!

🥷 W jednym z wariantów wykorzystują spoofing nazwy nadawcy, przez co wiadomość trafia do istniejącej konwersacji z powiadomieniami z mObywatela.

🔗 Link zawarty w treści prowadzi do strony podszywającej się pod serwis CEPiK, gdzie użytkownik jest proszony o podanie danych karty płatniczej - w rzeczywistości trafiają one do oszustów.

⚠️ Jak ograniczyć ryzyko przed podaniem swoich danych:

🔹 zwracaj uwagę na kontekst wiadomości,

🔹 sprawdzaj uważnie adres strony internetowej,

🔹 zachowaj ostrożność wobec wiadomości wywierających presję czasu,

🔹 potwierdzaj informacje za pośrednictwem oficjalnych kanałów instytucji.

📲 Podejrzane wiadomości zgłaszaj do CERT Polska - przekaż SMS na darmowy numer 8080.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/61/sms-o-mandacie-to-moze-byc-proba-wyludzenia-danych/

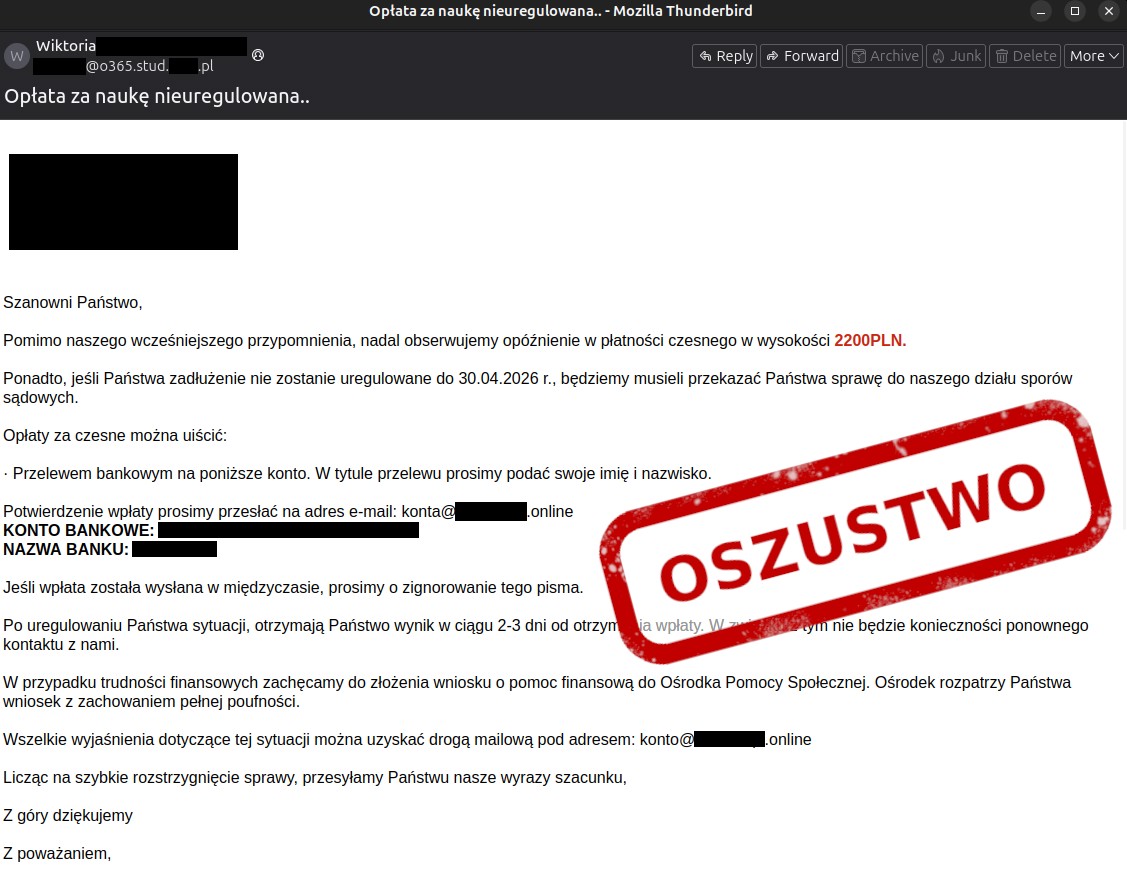

⚠️ Studencie, uważaj na phishing!

🚨 Uwaga! Wiadomości od oszustów przychodzą ze skrzynek mailowych w domenie uczelni! Przestępcy wykorzystują przejęte konta studentów, doktorantów i pracowników uniwersytetu aby dotrzeć do pozostałych członków społeczności akademickiej. Zanim dokonasz przelewu lub podasz swoje dane logowania, zweryfikuj prawdziwość żądania z dziekanatem.

👉 Przypominamy także o dobrych praktykach związanych z używaniem unikalnych haseł do różnych usług i stosowaniem dwuetapowego uwierzytelniania (2FA). Zachęcamy również do informowania znajomych - do nich też mogą dotrzeć oszuści!

📢 Podejrzane treści w internecie zgłaszaj do CERT Polska poprzez formularz na stronie incydent.cert.pl lub w aplikacji mObywatel (usługa "Bezpiecznie w sieci") ✅ Pomagasz w ten sposób chronić siebie i innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/60/studencie-uwazaj-na-phishing/

Podatność w oprogramowaniu Apache HTTP Server

Podatność, oznaczona jako CVE-2026-23918, umożliwia przeprowadzenie ataku DoS (Denial of Service) oraz potencjalnie zdalne wykonanie kodu nieuwierzytelnionemu użytkownikowi.

Rekomendujemy niezwłoczną aktualizację oprogramowania do wersji 2.4.67 zgodnie z wytycznymi producenta.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/59/podatnosc-w-oprogramowaniu-apache-http-server/

Krytyczna podatność w oprogramowaniu PAN-OS

Podatność oznaczona jako CVE-2026-0300 dotyczy urządzeń wykorzystujących User-ID Authentication Portal. Pozwala ona nieuwierzytelnionym atakującym na zdalne wykonywanie kodu.

Firma Palo Alto poinformowała, że podatność jest aktywnie wykorzystywana do przeprowadzania ataków. Obecnie nie jest dostępna aktualizacja pozwalająca na jej pełną mitygację. Producent wskazuje, że ograniczenie dostępności panelu User-ID Authentication Portal z poziomu Internetu znacząco zmniejsza ryzyko jej wykorzystania.

Zespół CERT Polska rekomenduje:

monitorowanie komunikatów producenta do momentu opublikowania oficjalnej aktualizacji bezpieczeństwa oraz jej niezwłoczną instalację,

trwałe ograniczenie dostępu do panelu wyłącznie do zaufanych adresów IP lub sieci wewnętrznych, niezależnie od przyszłych aktualizacji.

Więcej informacji na temat podatności, w tym przewidywane daty publikacji aktualizacji bezpieczeństwa znajdą Państwo w komunikacie producenta.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/58/krytyczna-podatnosc-w-oprogramowaniu-pan-os/

🚨 Uważaj! Cyberprzestępcy podszywają się pod twórców chatbotów AI

🌐 Wysyłają e-maile o rzekomej konieczności ponowienia płatności za dostęp do ChatGPT, a zawarty w wiadomości link prowadzi do strony wyłudzającej dane kart płatniczych.

🔐 Jak się chronić?

🔹 sprawdzaj adres nadawcy i adres strony, do której przenosi link z wiadomości,

🔹 nie podawaj danych logowania ani karty płatniczej poza oficjalną stroną lub aplikacją. Pamiętaj, że zawsze możesz samodzielnie wyszukać właściwy adres w internecie,

🔹 w razie wątpliwości skontaktuj się bezpośrednio z dostawcą usługi.

⚠️ Zachowaj ostrożność kiedy otrzymujesz wiadomość, która wywołuje w Tobie emocje – np. straszy utratą dostępu. Cyberprzestępcy próbują w ten sposób wymusić pochopne, nieprzemyślane działanie, takie jak przekazanie im swoich danych lub pieniędzy.

👉 Pamiętaj, żeby zgłaszać podejrzane wiadomości do CERT Polska za pomocą formularza na stronie incydent.cert.pl lub w usłudze „Bezpiecznie w sieci” w aplikacji mObywatel ✅ Pomagasz w ten sposób chronić siebie i innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/57/uwazaj-cyberprzestepcy-podszywaja-sie-pod-tworcow-chatbotow-ai/

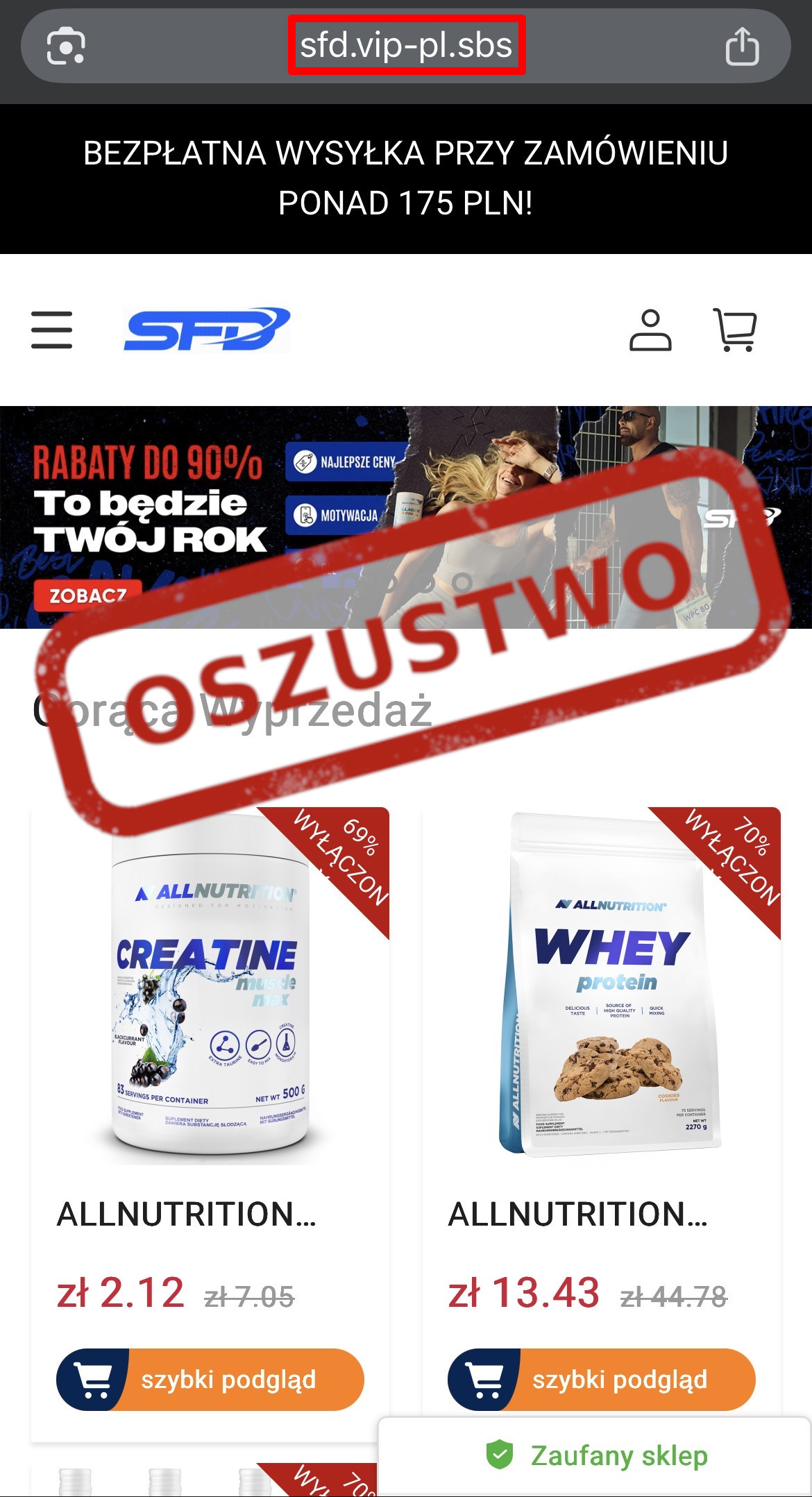

💰 Uważaj na fałszywe sklepy wykorzystujące wizerunek renomowanych podmiotów

🏪 Schemat wyłudzeń polega na tworzeniu serwisów, które wizualnie przypominają ofertę znanych podmiotów, takich jak Mennica Polska. Strony prezentują atrakcyjne produkty o charakterze inwestycyjnym i zachęcają do szybkiego zakupu.

🔎 Przed dokonaniem transakcji warto:

🔹 sprawdzić adres strony i porównać go z oficjalnymi domenami,

🔹 zweryfikować opinie o sklepie oraz kontakt do sprzedawcy,

🔹 zapoznać się z regulaminem i danymi rejestrowymi firmy,

🔹 zachować ostrożność wobec wyjątkowo korzystnych okazji.

📩 Podejrzane strony zgłoś do CERT Polska przez incydent.cert.pl, w aplikacji mObywatel (usługa „Bezpiecznie w sieci”) lub SMS-em na numer 8080 📱

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/56/uwazaj-na-falszywe-sklepy-wykorzystujace-wizerunek-renomowanych-podmiotow/

Krytyczna podatność w cPanel oraz WHM

Podatność umożliwia obejście mechanizmów uwierzytelniania oraz zdalne wykonanie kodu na podatnym serwerze. Kod pozwalający na wykorzystanie luki jest publicznie dostępny, dlatego ryzyko ataków jest wysokie. Administratorzy powinni potraktować tę podatność jako wymagającą natychmiastowego działania.

Pełne informacje techniczne, wykaz podatnych wersji oraz rekomendowane przez producenta działania naprawcze dostępne są pod adresem:

https://support.cpanel.net/hc/en-us/articles/40073787579671-Security-CVE-2026-41940-cPanel-WHM-WP2-Security-Update-04-28-2026

Zespół CERT Polska rekomenduje:

niezwłoczną aktualizację oprogramowania cPanel/WHM do wersji wskazanej przez producenta,

przeprowadzenie weryfikacji, czy podatność nie została wcześniej wykorzystana. Producent udostępnił dedykowany skrypt umożliwiający wykonanie takiej analizy.

W przypadku, gdy aktualizacja nie jest możliwa, zaleca się zastosowanie tymczasowych mitygacji:

zablokowanie ruchu przychodzącego na portach 2083, 2087, 2095 oraz 2096 na zaporze sieciowej,

wyłączenie usług cpsrvd oraz cpdavd za pomocą poniższych poleceń:

whmapi1 configureservice service=cpsrvd enabled=0 monitored=0

whmapi1 configureservice service=cpdavd enabled=0 monitored=0

/scripts/restartsrv_cpsrvd --stop

/scripts/restartsrv_cpdavd --stop

W przypadku potwierdzenia wykorzystania podatności zalecamy niezwłoczny kontakt z zespołem CERT Polska za pośrednictwem formularza dostępnego na stronie incydent.cert.pl.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/55/krytyczna-podatnosc-w-cpanel-oraz-whm/

Podatność „Copy Fail” w systemach Linux umożliwia lokalną eskalację uprawnień do root

Podatność, znana jako Copy Fail, dotyczy praktycznie wszystkich dystrybucji systemu Linux wydanych po 2017 roku. Kod pozwalający na jej wykorzystanie jest publicznie dostępny, a jego użycie nie wymaga zaawansowanych umiejętności technicznych. Oznacza to, że ryzyko praktycznego wykorzystania luki jest wysokie.

Szczególnie zagrożone są środowiska, w których dostęp do systemu mają niezaufani użytkownicy lub uruchamiany jest kod pochodzący od użytkowników. Dotyczy to w szczególności:

serwerów współdzielonych,

środowisk multi-tenant,

klastrów Kubernetes,

środowisk kontenerowych,

CI runners,

platform chmurowych,

usług SaaS uruchamiających kod użytkownika.

Administratorzy powinni niezwłocznie zweryfikować wersję jądra Linux oraz zaktualizować systemy do wersji zawierającej poprawkę bezpieczeństwa.

Jeżeli natychmiastowa aktualizacja nie jest możliwa, zalecamy wdrożenie tymczasowych mitygacji:

zablokowanie tworzenia socketów AF_ALG przy użyciu mechanizmu seccomp,

lub wyłączenie modułu jądra algif_aead.

Działania te należy traktować jako rozwiązania tymczasowe. Docelową rekomendacją pozostaje aktualizacja jądra Linux.

Więcej informacji technicznych znajduje się na blogu badaczy:

https://xint.io/blog/copy-fail-linux-distributions

https://copy.fail/

W przypadku wykrycia oznak potencjalnego wykorzystania tej podatności prosimy o niezwłoczny kontakt z CERT Polska.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/54/podatnosc-copy-fail-w-systemach-linux-umozliwia-lokalna-eskalacje-uprawnien-do-root/

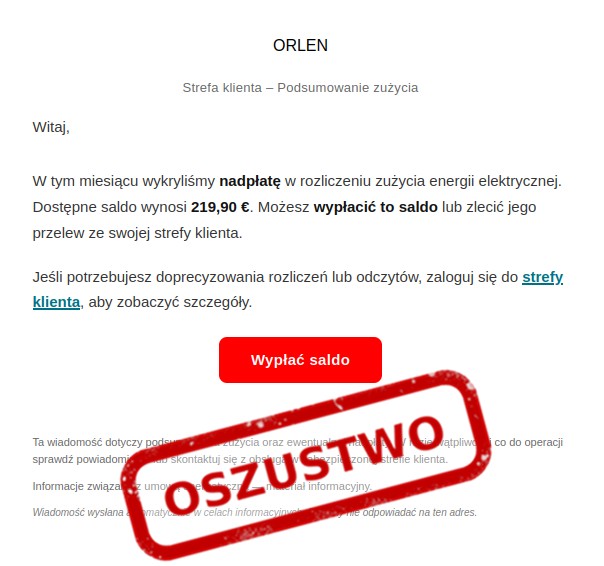

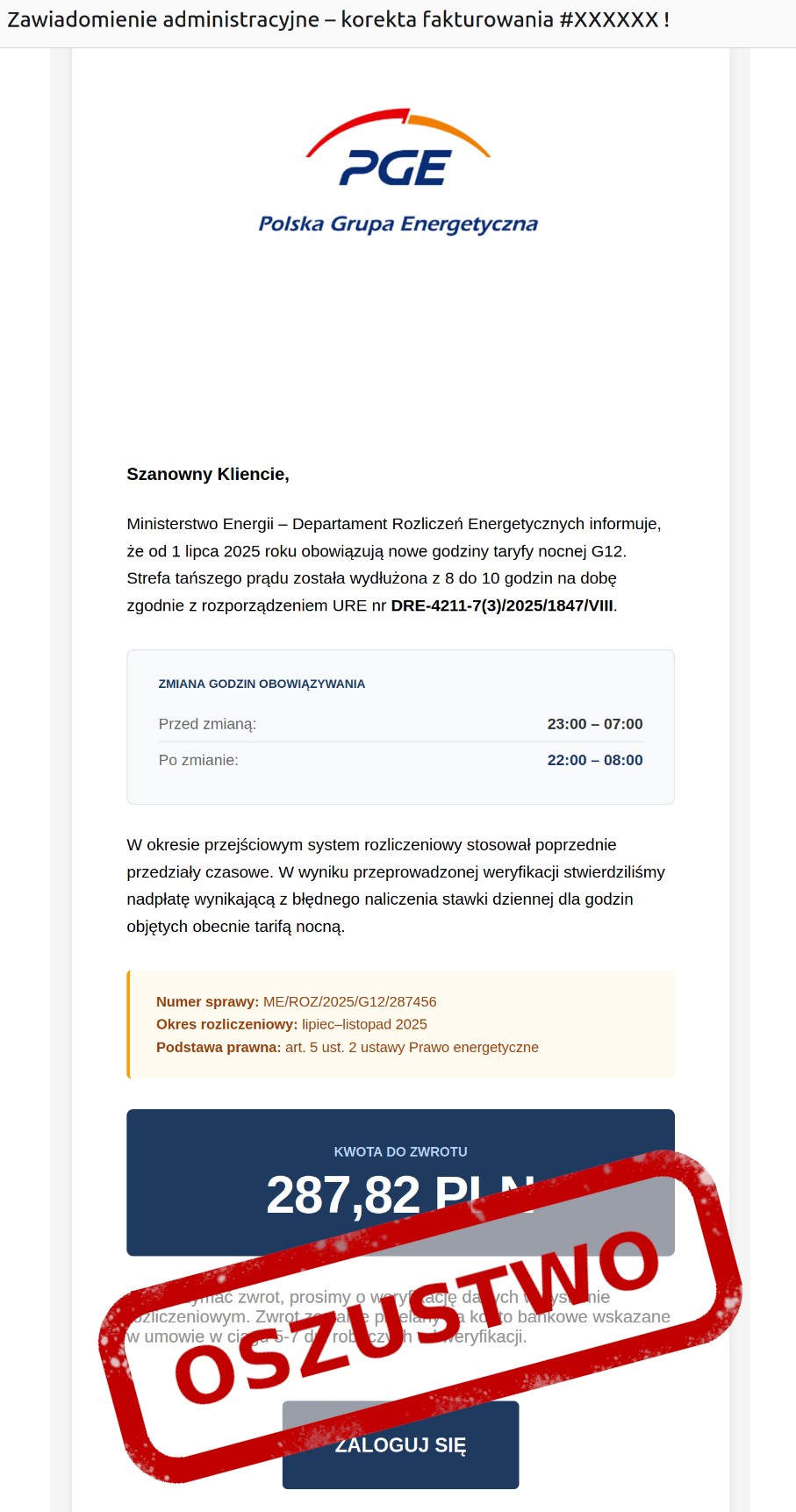

💡 Zwrot nadpłaty za energię? Zweryfikuj zanim podasz swoje dane

📩 Oszuści rozsyłają nieprawdziwe wiadomości z informacją o zwrocie środków oraz linkiem prowadzącym do strony podszywającej się pod Orlen. Po przejściu do wskazanego formularza użytkownik proszony jest o podanie danych osobowych oraz danych karty płatniczej - informacje te trafiają do oszustów.

🔐 Jak ograniczyć ryzyko utraty danych?

🔹 zweryfikuj e-mail nadawcy oraz adres strony,

🔹 zwróć uwagę na sformułowania wywołujące presję czasu,

🔹 adres oficjalnej strony znajdź samodzielnie w wyszukiwarce,

🔹 stan konta i płatności sprawdź bezpośrednio w serwisie dostawcy.

📣 Podejrzane wiadomości i strony internetowe zgłoś do CERT Polska przez stronę incydent.cert.pl lub w aplikacji mObywatel (usługa „Bezpiecznie w sieci”).

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/53/zwrot-nadplaty-za-energie-zweryfikuj-zanim-podasz-swoje-dane/

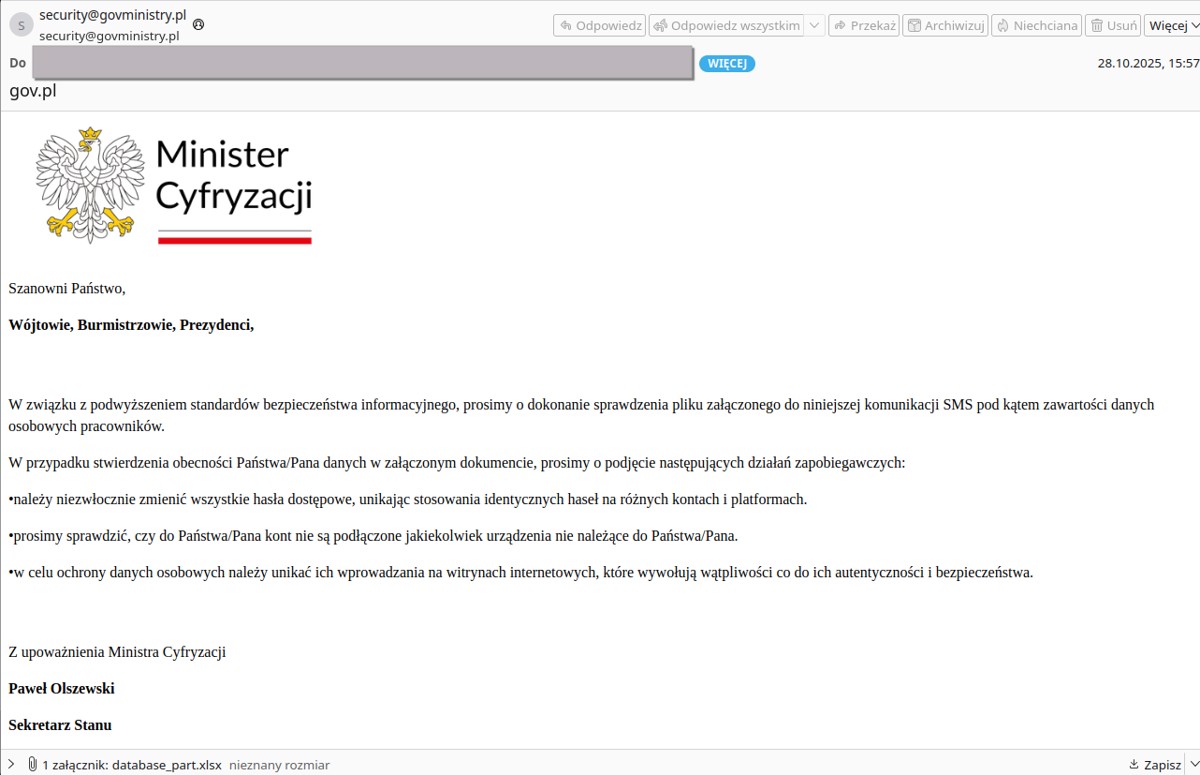

🔎 Faktura czy złośliwe oprogramowanie? Nie daj się oszukać!

📉 Do maila dołączony jest dokument typu .xls, z pozoru wyglądający na normalny arkusz kalkulacyjny. Jest on jednak specjalnie przygotowany - wykorzystuje podatności występujące w wersjach pakietu Office wydanych przed 2017 rokiem by po otwarciu pobrać oprogramowanie wykradające dane użytkownika, tzw. stealer.

📌 Zachowaj szczególną ostrożność jeśli otrzymasz podobną wiadomość:

👉 zastanów się czy spodziewasz się tego rodzaju korespondencji,

👉 zweryfikuj adres e-mail nadawcy,

👉 potwierdź temat telefonicznie (samodzielnie znajdź numer firmy, która rzekomo wysłała maila!)

‼️ Zawsze dbaj o to, żeby programy, z których korzystasz, były aktualne i wspierane przez producenta.

📢 Podejrzane wiadomości zgłoś do CERT Polska poprzez formularz na stronie incydent.cert.pl ✅ Pomagasz w ten sposób chronić siebie i innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/52/faktura-czy-zlosliwe-oprogramowanie-nie-daj-sie-oszukac/

🔐 Masz stronę internetową? Oszuści podszywają się pod hostingodawców!

📩 Wiadomości zawierają link prowadzący do strony imitującej panel logowania serwisu hostingowego,, na której użytkownik proszony jest o podanie loginu i hasła. Wprowadzone dane trafiają do przestępców.

🔐 Jak dbać o swoje bezpieczeństwo?

🔹 Sprawdź uważnie adres strony przed zalogowaniem

🔹 Zwróć uwagę na nietypowe komunikaty wywołujące presję czasu

🔹 Loguj się na swoje konto bezpośrednio przez oficjalną stronę dostawcy

📲 Podejrzane strony i wiadomości e-mail można zgłaszać do CERT Polska przez incydent.cert.pl lub w aplikacji mObywatel w usłudze „Bezpiecznie w sieci”.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/51/masz-strone-internetowa-oszusci-podszywaja-sie-pod-hostingodawcow/

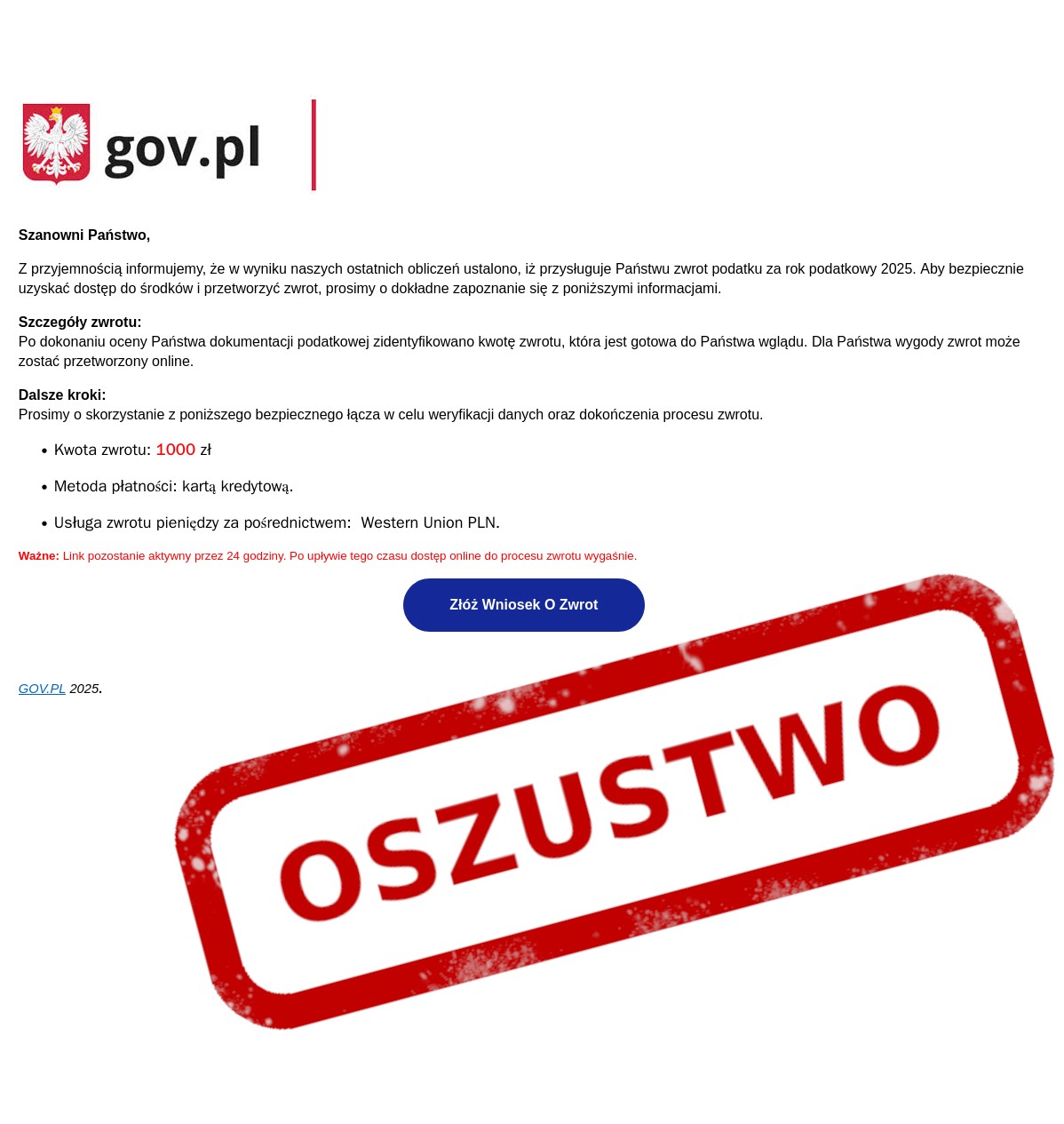

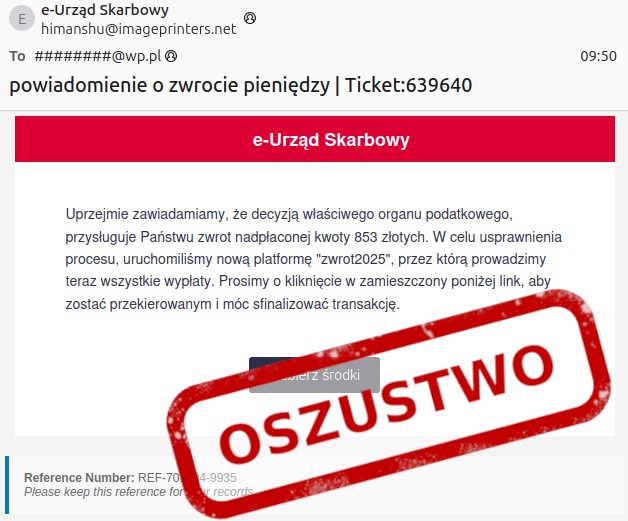

📢 Uważaj na fałszywe wiadomości o zwrocie podatku!

📩 Wiadomości informują o rzekomym zwrocie podatku i zachęcają do podania danych potrzebnych do jego odebrania.

🔗 Tak użytkownik trafia na fałszywą stronę Platformy Usług Elektronicznych Skarbowo Celnych, gdzie przestępcy próbują wyłudzić:

🔹numer PESEL,

🔹 dane osobowe,

🔹 dane karty płatniczej.

👉 Jeśli otrzymasz podobną wiadomość zachowaj spokój. Sprawdź adres strony, na którą przenosi link z wiadomości i porównaj go z samodzielnie wyszukanym adresem serwisu e-Urząd Skarbowy. Jeżeli dostrzegasz nawet najmniejsze różnice, skontaktuj się ze swoim urzędem skarbowym i zweryfikuj informację.

📲 Podejrzane wiadomości i strony zgłaszaj do CERT Polska przez formularz na stronie https://incydent.cert.pl lub w aplikacji mObywatel w usłudze „Bezpiecznie w sieci”.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/50/uwazaj-na-falszywe-wiadomosci-o-zwrocie-podatku/

📦 Uwaga na fałszywe SMS-y podszywające się pod firmę kurierską

💳 Cyberprzestępcy piszą o nieudanej próbie dostarczenia paczki i konieczności umówienia nowego terminu. Wiadomości zawierają link kierujący do fałszywej strony, która imituje oficjalny serwis kurierski. Użytkownicy proszeni są o podanie danych kontaktowych oraz danych karty płatniczej - rzekomo w celu uiszczenia opłaty za zmianę terminu dostawy.

🔐 Jak chronić swoje dane:

🔹 zwróć uwagę na adres domeny – fałszywe strony często różnią się drobnymi szczegółami

🔹 status przesyłki sprawdzaj bezpośrednio na oficjalnej stronie przewoźnika

🔹 zachowaj szczególną ostrożność wobec komunikatów wywołujących presję czasu

📲 Podejrzane SMS-y przekaż na numer 8080. W ten sposób chronisz siebie i innych.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/49/uwaga-na-falszywe-sms-y-podszywajace-sie-pod-firme-kurierska/

🧾 Fałszywa faktura – prawdziwe zagrożenie

🔗 Kliknięcie linku powoduje pobranie złośliwego oprogramowania ze strony stworzonej przez przestępców, a otwarcie pobranego pliku skutkuje zainfekowaniem komputera.

⚠️ Ponieważ powiadomienia o fakturach to rutyna w większości firm, oszuści liczą na automatyczne kliknięcie – bez weryfikacji nadawcy czy adresu linku.

🛑 Jeśli otrzymasz taką wiadomość zweryfikuj nadawcę. Pamietaj aby dokumenty pobierać wyłącznie po zalogowaniu bezpośrednio na platformę KSeF.

📢 Podejrzane wiadomości i strony zgłoś do CERT Polska: przez formularz na stronie incydent.cert.pl lub w aplikacji mObywatel (usługa „Bezpiecznie w sieci”).

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/48/falszywa-faktura-prawdziwe-zagrozenie/

🚨Uwaga na kampanię phishingową podszywającą się pod ZUS!

💸Oszuści zachęcają do kliknięcia w znajdujący się w wiadomości link, a w kolejnym kroku wymagają podania swojego numeru PESEL oraz informacji o karcie płatniczej.

🔐Bądźcie ostrożni i pamiętajcie o tym, aby dokładnie weryfikować adres strony, na której się znajdujecie!

Więcej informacji w mediach społecznościowych CSIRT KNF:

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/47/uwaga-na-kampanie-phishingowa-podszywajaca-sie-pod-zus/

Raport miesięczny za marzec 2026

📌 Raport za marzec 2026 jest dostępny pod tym linkiem – https://cert.pl/uploads/docs/Podsumowanie_CERT_Polska_2026_03.pdf

W każdym wydaniu raportu miesięcznego znajdziesz:

najnowsze statystyki incydentów,

opisy aktualnych kampanii i technik ataków,

działania zespołu na rzecz edukacji i współpracy,

rekomendacje, jak chronić siebie i swoje systemy.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/45/raport-miesieczny-za-marzec-2026/

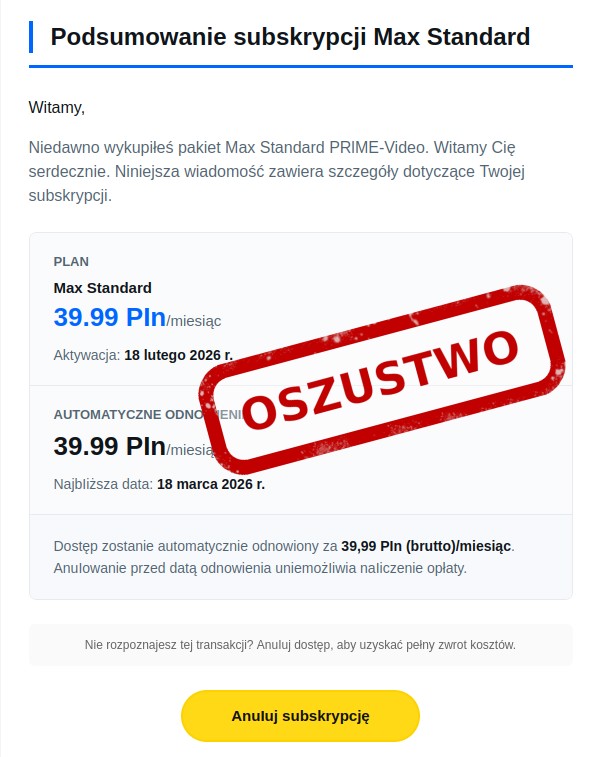

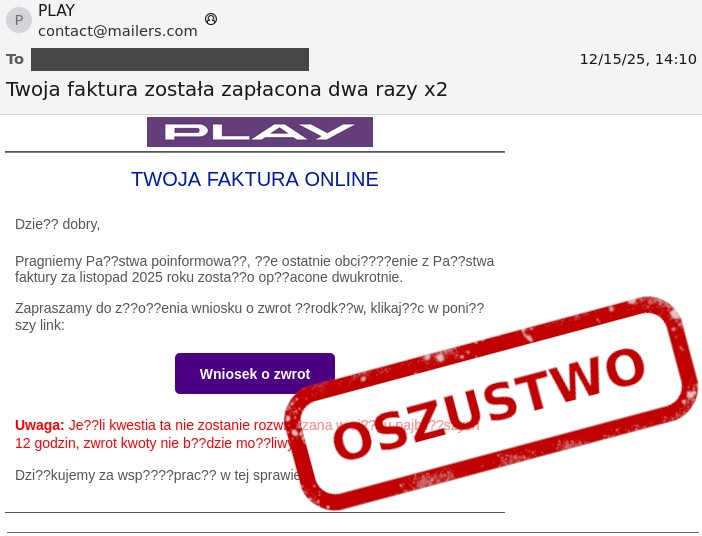

🎶 Ktoś gra nieczysto – „problem z płatnością” za muzykę

📩 Wiadomość zawiera odnośnik prowadzący do fałszywej strony przypominającej prawdziwą platformę streamingową. Odbiorca proszony jest o podanie danych logowania i szczegółów karty płatniczej, które w rzeczywistości trafiają do przestępców.

🔐 Jak się chronić?

🔹 Zawsze weryfikuj adres nadawcy wiadomości oraz domenę strony internetowej przed podaniem danych – nawet drobna różnica świadczy o próbie oszustwa!

🔹 Sprawdź status subskrypcji bezpośrednio w aplikacji lub na oficjalnej stronie

🔹 Zachowaj czujność wobec komunikatów wymagających pilnego działania – presja czasu to częsty element oszustwa

📣 Podejrzane wiadomości i strony zgłaszaj do CERT Polska poprzez formularz na incydent.cert.pl lub w aplikacji mObywatel (usługa „Bezpiecznie w sieci”).

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/44/ktos-gra-nieczysto-problem-z-platnoscia-za-muzyke/

Atak typu supply chain na oprogramowanie CPU-Z oraz HW-Monitor

Pomiędzy 09.04.2026 a 10.04.2026 strona producenta tych rozwiązań (cpuid.com) przekierowywała żądania pobrania plików do zasobów kontrolowanych przez atakującego, na których znajdowała się zmodyfikowana wersja oprogramowania zawierająca szkodliwy plik CRYPTBASE.dll (normalnie nie występujący w tym oprogramowaniu). Potencjalnie narażone są osoby, które w przeciągu ostatnich 24h instalowały nową wersję bądź aktualizowały to oprogramowanie do najnowszej wersji.

Lista IoC:

cpu-z_2.19-en.zip eff5ece65fb30b21a3ebc1ceb738556b774b452d13e119d5a2bfb489459b4a46

cpu-z_2.19-en.zip 9932fa8d24b3e9a1e39a722fe6e34e75cdd3feb51fcdab67d636d95b4f068935

hwmonitor_1.63.zip 3e791c88d49ac569bc130fc9f41bd7422b4fd24f32458e11e890647478005a7f

hwmonitor_1.63.zip 3d91f442ddc055e19e3710482e1605836c799249dacd43d99843257a3affd2d2

hwmonitor-pro_1.57.zip 1009987fe47573275735cc7a5d47b3b96800366784f4155ac416e70cad80ed34

HWMonitorPro_1.57_Setup.exe 66ad4aaf260a5173d8eaa14db52629fd361add8b772f6a4bcc5c10328f0cc3c0

HWiNFO_Monitor_Setup.exe eefc0f986dd3ea376a4a54f80ce0dc3e6491165aefdd7d5d6005da3892ce248f

CRYPTBASE.dll 49685018878b9a65ced16730a1842281175476ee5c475f608cadf1cdcc2d9524

CRYPTBASE.dll aec12d6547e34206a7213c813e6fb95e70a7f16b13a27dd1c50bd69dbebbefa8

CRYPTBASE.dll 98e0f9c8f5342c1924b3f4c3a7b6b1a566cec326e28b391c47ac7c24f6738dba

C2 hxxps://welcome[.]supp0v3[.]com/d/callback

Malware Hosting hxxps://pub-45c2577dbd174292a02137c18e7b1b5a[.]r2.dev

Zalecamy niezwłoczną weryfikację Państwa systemów pod kątem powyższych wskaźników, a w przypadku ich wykrycia prosimy o jak najszybszy kontakt.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/43/atak-typu-supply-chain-na-oprogramowanie-cpu-z-oraz-hw-monitor/

Krytyczna podatność w oprogramowaniu FortiClient EMS

Podatność CVE-2026-35616 umożliwia zdalne wykonanie kodu przez nieautoryzowanego użytkownika poprzez przesłanie odpowiednio przygotowanego żądania.

Lista podatnych wersji wraz z instrukcjami mitygacji zagrożenia została opublikowana na stronie producenta: https://fortiguard.fortinet.com/psirt/FG-IR-26-099

Zalecamy jak najszybszą weryfikację i aktualizację urządzeń, a w przypadku wykrycia śladów potencjalnego naruszenia prosimy o niezwłoczny kontakt.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/42/krytyczna-podatnosc-w-oprogramowaniu-forticlient-ems/

💳 „Błąd w naliczeniach składek” - komunikaty wykorzystywane przez cyberoszustów

Do użytkowników trafiają wiadomości informujące o rzekomych nieprawidłowościach w rozliczeniach składek NFZ. W treści pojawia się prośba o weryfikację danych oraz link prowadzący do strony, która ma sprawiać wrażenie oficjalnego serwisu.

🔗 Strona została przygotowana tak, aby przypominać zaufany portal – jej celem jest pozyskanie danych, takich jak loginy, dane osobowe czy informacje finansowe.

🔐 Jak zadbać o bezpieczeństwo swoich danych?

🔹 Sprawdź dokładnie adres strony, na którą prowadzi komunikat

🔹 Zamiast przechodzić przez linki zawarte w wiadomościach wyszukaj adres oficjalnej strony samodzielnie

🔹 Porównaj treść otrzymanej informacji z komunikatami publikowanymi w oficjalnych kanałach instytucji

📣 Podejrzane wiadomości i strony zgłoś do CERT Polska przez formularz na stronie incydent.cert.pl lub w aplikacji mObywatel (usługa „Bezpiecznie w sieci”).

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/41/blad-w-naliczeniach-skladek-komunikaty-wykorzystywane-przez-cyberoszustow/

Krytyczna podatność w oprogramowaniu Cisco

Podatność CVE-2026-20093 o CVSS 9.8 umożliwia przejęcie konta administratora poprzez przesłanie odpowiednio przygotowanego żądania HTTP. Szczegółowa lista podatnych urządzeń została opublikowana na stronie producenta: https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-cimc-auth-bypass-AgG2BxTn

Cisco IMC to integralny moduł wielu urządzeniach tej firmy, dlatego podatność może obejmować szeroki zakres sprzętu sieciowego Cisco. Zalecamy zapoznanie się z wytycznymi producenta, zweryfikowanie, czy podatność dotyczy wykorzystywanych urządzeń, oraz niezwłoczne podjęcie wymaganych działań w celu jej wyeliminowania.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/40/krytyczna-podatnosc-w-oprogramowaniu-cisco/

🚨 Zwrot podatku do odebrania? Zweryfikuj zanim podasz swoje dane!

📩 Wiadomości zawierają link do strony przypominającej Platformę Usług Elektronicznych Skarbowo-Celnych i informują o rzekomej możliwości odebrania zwrotu podatku.

🔗 Po przejściu na stronę użytkownik proszony jest o podanie danych osobowych - w tym numeru PESEL - a następnie danych karty płatniczej. Strona może wyglądać wiarygodnie, jednak służy wyłudzeniu informacji.

🔍 Na co zwrócić uwagę?

🔹 adres strony (czy zgadza się z oficjalną domeną?)

🔹 sposób komunikacji (czy nakładana jest presja czasu?)

🔹 potwierdzenie w oficjalnych systemach (czy jeśli zaloguję się na samodzielnie znalezionej oficjalnej stronie instytucji zobaczę ten sam komunikat?)

🔔 Przypominamy także o możliwości zastrzeżenia numeru PESEL - zrobicie to w aplikacji mObywatel lub w urzędzie gminy.

📲 Podejrzane wiadomości i strony zgłaszaj do CERT Polska przez formularz na stronie incydent.cert.pl ✅ Chronisz w ten sposób siebie i innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/39/zwrot-podatku-do-odebrania-zweryfikuj-zanim-podasz-swoje-dane/

Krytyczna podatność w oprogramowaniu F5 BIG IP

Producent zaktualizował zakres podatności CVE-2025-53521, który teraz zawiera Remote Code Execution, oraz CVSS 9.8. Poprawka bezpieczeństwa wydana pierwotnie w październiku 2025 chroni przed wykorzystaniem podatności.

Nasz zespół zaleca niezwłoczną weryfikację posiadanej wersji oprogramowania i sprawdzenie wskaźników infekcji również w przypadku, w którym oprogramowanie zostało zaktualizowane bez zbędnej zwłoki. W przypadku wykrycia śladów kompromitacji, prosimy o kontakt z naszym zespołem oraz z producentem.

Więcej informacji o podatności, wskaźnikach infekcji i potrzebnych działaniach można znaleźć na stronie producenta: https://my.f5.com/manage/s/article/K000156741

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/38/krytyczna-podatnosc-w-oprogramowaniu-f5-big-ip/

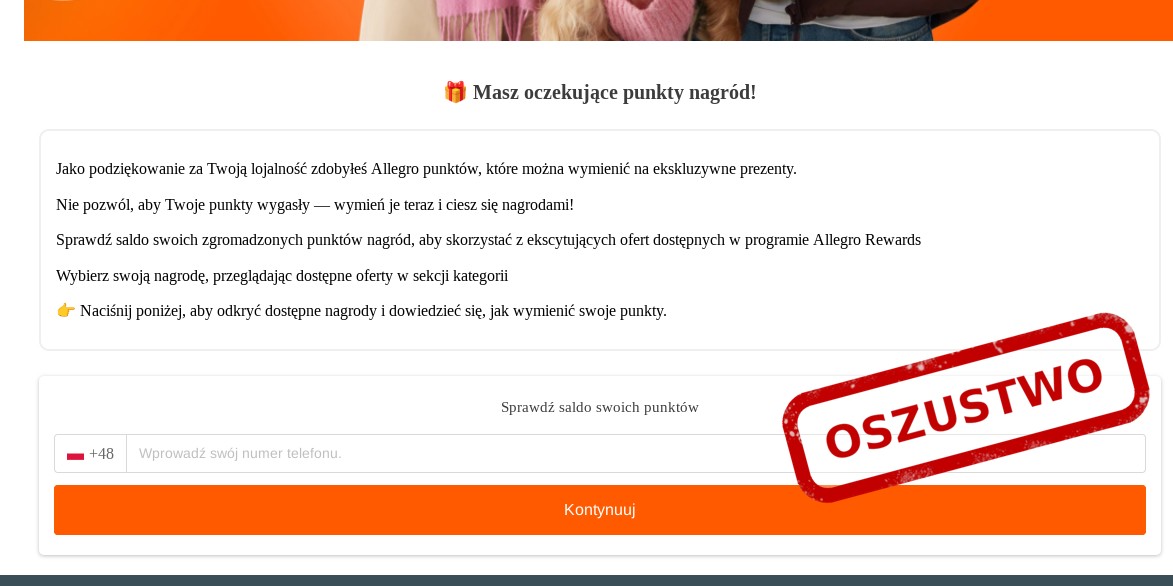

🪙 „Masz punkty do wykorzystania”? Nowy wariant kampanii phishingowej 🎯

🔗 Wiadomości zawierają link oraz zachętę do szybkiego wykorzystania punktów i wyboru nagrody. Kliknięcie w link prowadzi do strony przypominającej oficjalny serwis sprzedażowy. Użytkownik proszony jest o podanie danych karty płatniczej pod pretekstem „aktywacji nagrody”.

💡 Link nie jest aktywny? Przestępcy pomyśleli także o tym! Proszą o odesłanie wiadomości o treści „Tak”, co pozwala obejść zabezpieczenia telefonów przed linkami w niechcianej korespondencji.

🔐 Zawsze zwracaj uwagę na adres strony oraz sposób komunikacji – szczególnie gdy pojawia się presja czasu. Oszuści wykorzystują socjotechniki - sposoby manipulacji - by przekonać Cię do podjęcia błędnej decyzji.

📲 Podejrzane SMS-y przekaż na darmowy numer 8080 ✅ Chronisz w ten sposób siebie i innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/37/masz-punkty-do-wykorzystania-nowy-wariant-kampanii-phishingowej/

Zalecenia dla sektora ochrony zdrowia i innych podmiotów KSC

W ostatnim czasie obserwowana jest wroga działalność grup hakerskich, szczególnie ukierunkowana na podmioty z sektora ochrony zdrowia. W odpowiedzi na cyberataki Pełnomocnik Rządu do Spraw Cyberbezpieczeństwa przedstawił wskaźniki i zalecenia, które mają pomóc zwiększyć ochronę podmiotów krajowego systemu cyberbezpieczeństwa.

Zachęcamy do zapoznania się z pełną treścią komunikatu.

Źródło komunikatu: https://www.gov.pl/web/cyfryzacja/komunikat-pelnomocnika-rzadu-do-spraw-cyberbezpieczenstwa--zalecenia-dla-sektora-ochrony-zdrowia-i-innych-podmiotow-ksc

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/36/zalecenia-dla-sektora-ochrony-zdrowia-i-innych-podmiotow-ksc/

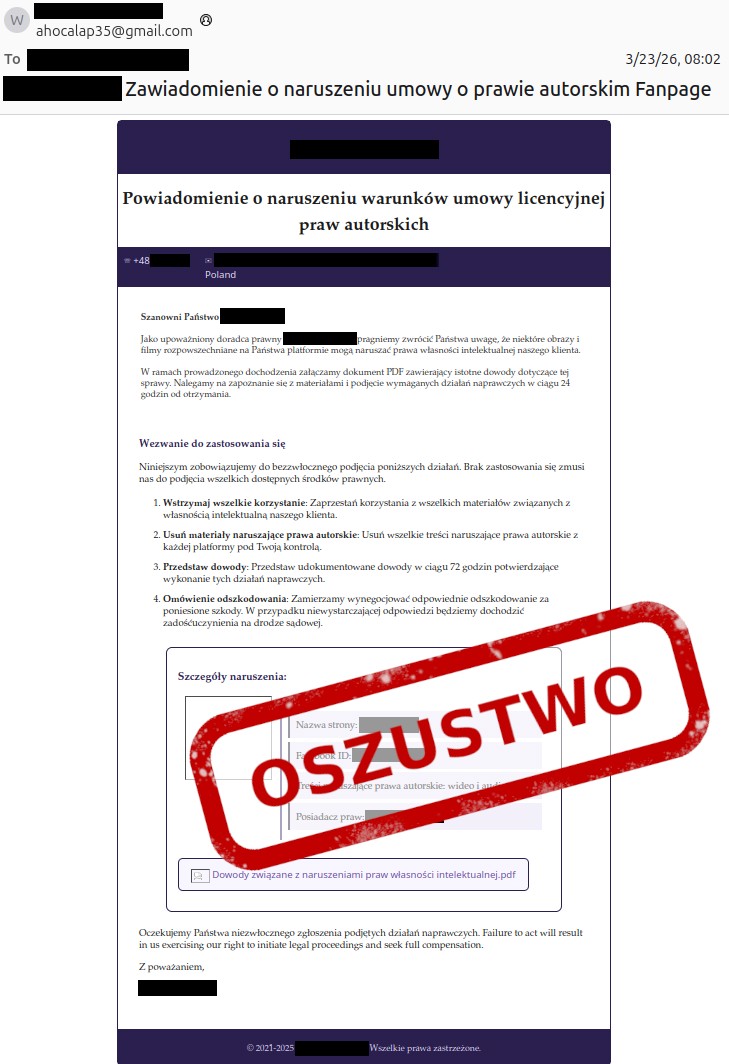

📧 Rzekome naruszenie praw autorskich - schemat wykorzystywany do wysyłki złośliwego oprogramowania

📂 Otrzymujemy zgłoszenia wiadomości e-mail informujących o „naruszeniu praw autorskich”. Oszuści podszywają się pod agencje marketingowe, a w treści wiadomości znajduje się link prowadzący do rzekomych dowodów w sprawie.

🔍 Po kliknięciu w link rozpoczyna się pobieranie pliku. Uruchomienie go powoduje instalację złośliwego oprogramowania typu stealer. Może ono przechwytywać dane zapisane w przeglądarce, w tym loginy, hasła i inne wrażliwe informacje.

🛡️ Jeśłi otrzymacie taką wiadomość warto:

▪ sprawdzić adres nadawcy i domenę – literówki i błędy mogą oznaczać, że ktoś podszywa się pod prawdziwą firmę;

▪ skontaktować się z firmą innym kanałem kontaktu;

▪ zwrócić uwagę na presję czasu nakładaną w treści wiadomości – to popularna socjotechnika wykorzystywana przez cyberoszustów;

▪ sprawdzić rozszerzenie pliku - niektóre typy (na przykład .exe lub .js) bezpośrednio wskazują na złośliwe oprogramowanie.

📩 Podejrzane wiadomości i strony zgłaszaj do CERT Polska przez incydent.cert.pl lub w aplikacji mObywatel (usługa „Bezpiecznie w sieci”).

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/35/rzekome-naruszenie-praw-autorskich-schemat-wykorzystywany-do-wysylki-zlosliwego-oprogramowania/

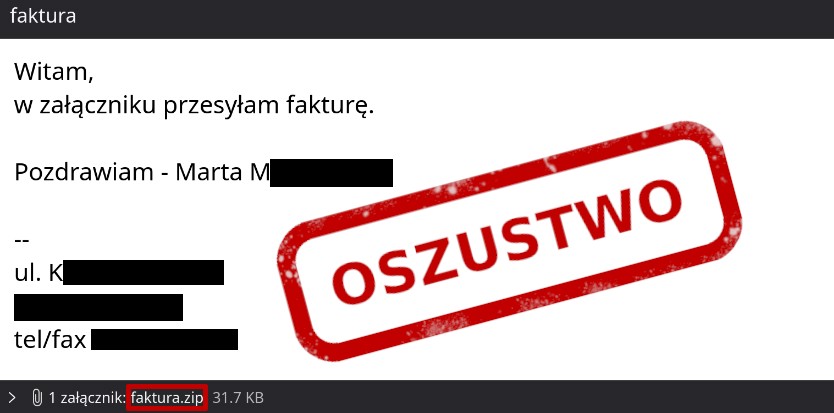

📋 Faktura jako archiwum .zip w załączniku? Zachowaj czujność!

🐀 W pliku znajduje się złośliwe oprogramowanie typu RAT (Remote Access Trojan), pozwalające na zdalny dostęp do komputera odbiorcy. Uruchomienie załącznika może prowadzić do utraty kontroli nad urządzeniem, a w konsekwencji także wycieków danych i strat finansowych.

📦 Zwracaj uwagę na rozszerzenia plików, które otrzymujesz od nieznanych nadawców - formaty takie jak .zip, .tar, .exe, .js czy .7z mogą sugerować, że zawartość załącznika jest inna niż obiecuje treść maila.

👉 Podejrzane wiadomości zgłaszaj za pomocą formularza na http://incydent.cert.pl

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/34/faktura-jako-archiwum-zip-w-zalaczniku-zachowaj-czujnosc/

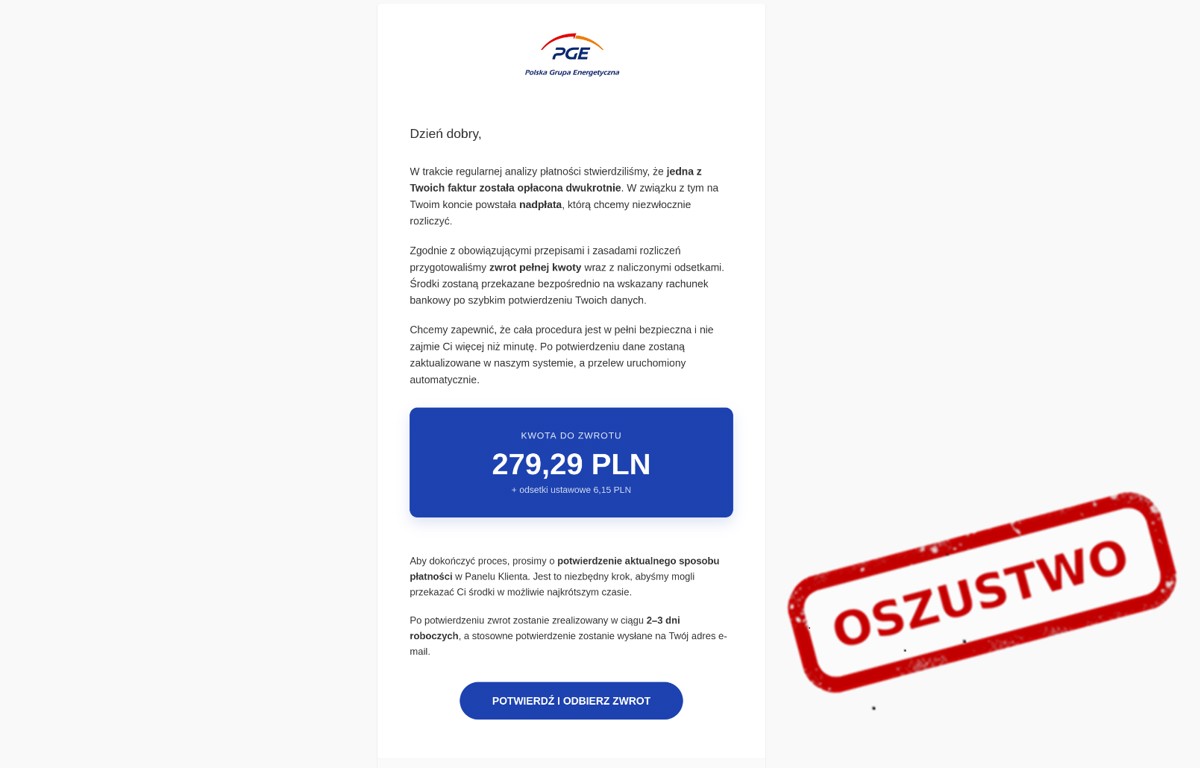

⚡ Zwrot nadpłaty za prąd? Kolejna odsłona kampanii podszywającej się pod dostawcę energii

🔗 Wiadomość zachęca do „odebrania zwrotu” poprzez kliknięcie w link. Strona, do której ten link prowadzi, przypomina panel klienta dostawcy energii. Wprowadzone tam dane logowania trafiają bezpośrednio do przestępców.

🛡️ Jak możesz zadbać o bezpieczeństwo swoich danych?

🔹 Zweryfikuj należność logując się samodzielnie do panelu klienta lub przez oficjalną aplikację;

🔹 zwróć uwagę na adres strony – nawet drobne różnice mogą świadczyć o podszyciu;

🔹 zachowaj ostrożność wobec komunikatów o „zwrotach”, zwłaszcza takich, które wywierają presję na szybkie działanie.

📩 Podejrzane wiadomości i strony przekaż do CERT Polska przez formularz na incydent.cert.pl, lub w aplikacji mObywatel (usługa „Bezpiecznie w sieci”).

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/33/zwrot-nadplaty-za-prad-kolejna-odslona-kampanii-podszywajacej-sie-pod-dostawce-energii/

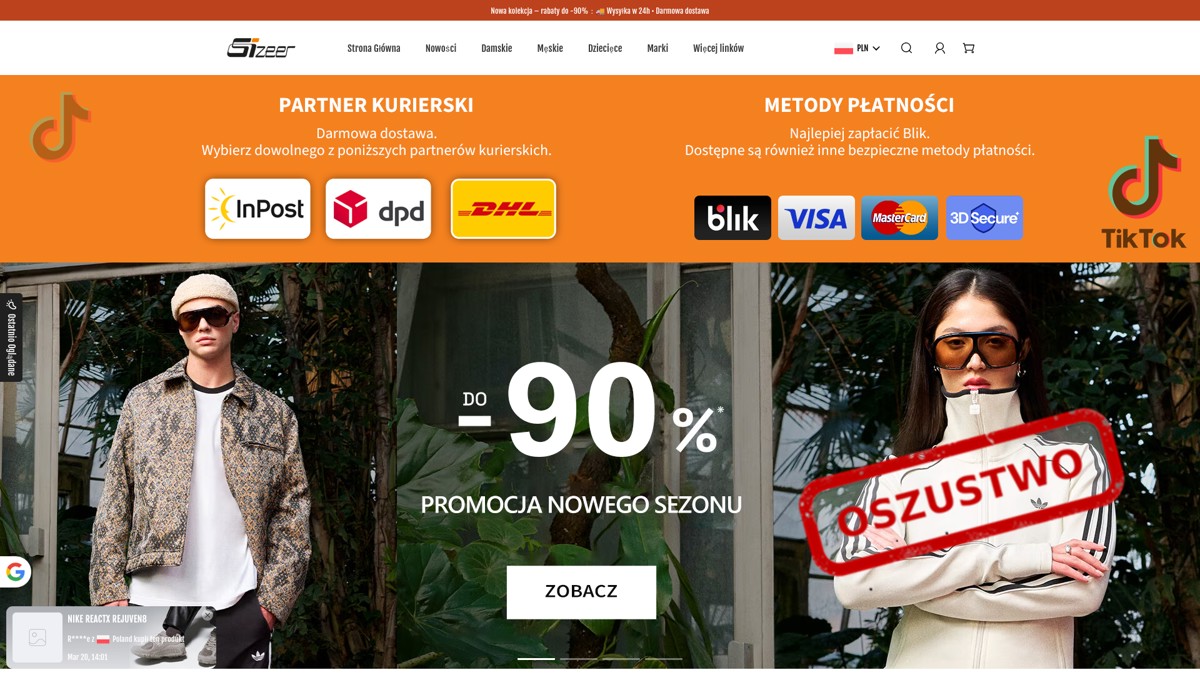

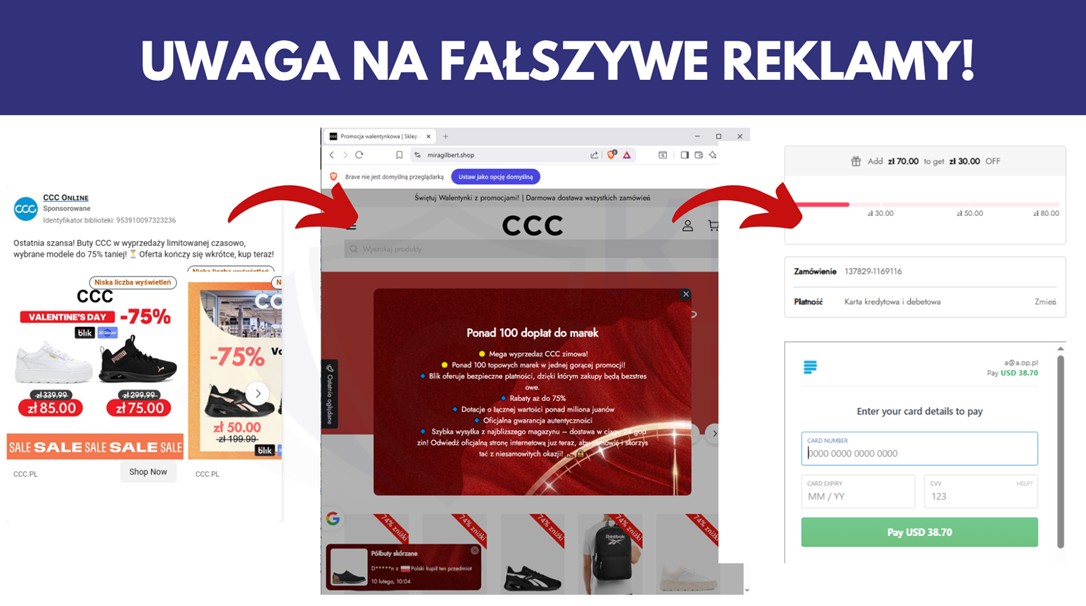

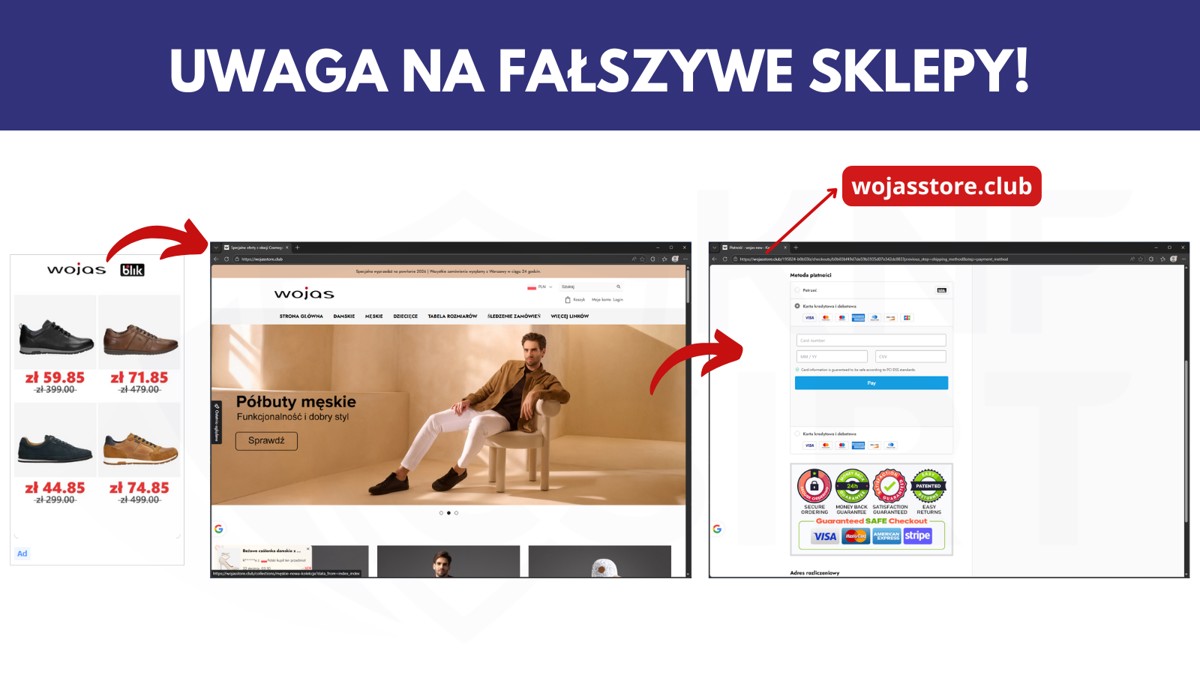

🛒 Uważaj! Wizerunki znanych marek są wykorzystywane przez fałszywe sklepy!

📩 Często pojawiają się jako sponsorowane posty w mediach społecznościowych - szczególnie w okresach wyprzedaży lub zmiany kolekcji.

💳 Po wejściu na stronę widać szeroką ofertę i znajome elementy - logotypy, zdjęcia i opisy jak w oryginalnym sklepie. W rzeczywistości jest to fałszywa witryna przygotowana w celu wyłudzenia płatności.

🔎 Przed zakupem warto sprawdzić adres strony oraz zweryfikować dane firmy. Pomocne może być także samodzielne wyszukanie strony sklepu zamiast wchodzenia poprzez reklamę.

📲 Podejrzane strony i wiadomości można zgłaszać do CERT Polska przez formularz na stronie incydent.cert.pl lub w aplikacji mObywatel (usługa „Bezpiecznie w sieci”).

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/32/uwazaj-wizerunki-znanych-marek-sa-wykorzystywane-przez-falszywe-sklepy/

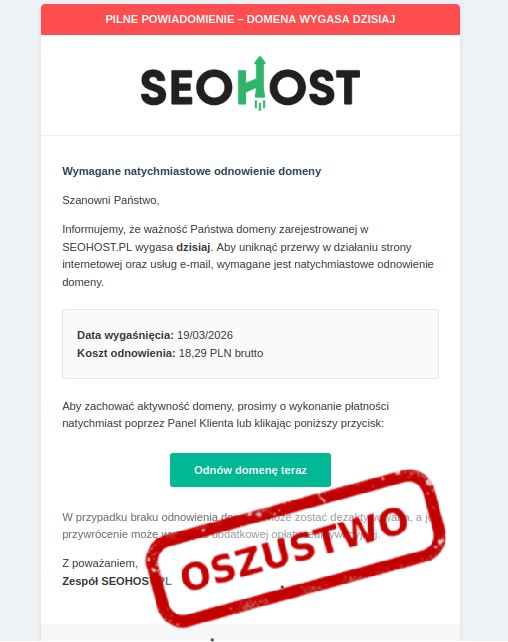

🔐 Fałszywe powiadomienia o wygaśnięciu domeny – kampania wymierzona we właścicieli stron

📩 W wiadomościach e-mail pojawia się informacja o rzekomo zbliżającym się terminie wygaśnięcia domeny w serwisie Seohost. W treści znajduje się odnośnik kierujący do strony podszywającej się pod panel logowania. Wprowadzone tam dane trafiają bezpośrednio do przestępców.

🌐 Fałszywe witryny są często łudząco podobne do oryginału, dlatego warto sprawdzić adres nadawcy oraz dokładny adres strony logowania. Dobrym nawykiem jest samodzielne znalezienie oficjalnej strony w wyszukiwarce zamiast korzystania z linku w wiadomości.

📲 Zgłoszenia podejrzanych wiadomości i stron można przekazać do CERT Polska przez incydent.cert.pl lub aplikację mObywatel („Bezpieczni w sieci”).

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/31/falszywe-powiadomienia-o-wygasnieciu-domeny-kampania-wymierzona-we-wlascicieli-stron/

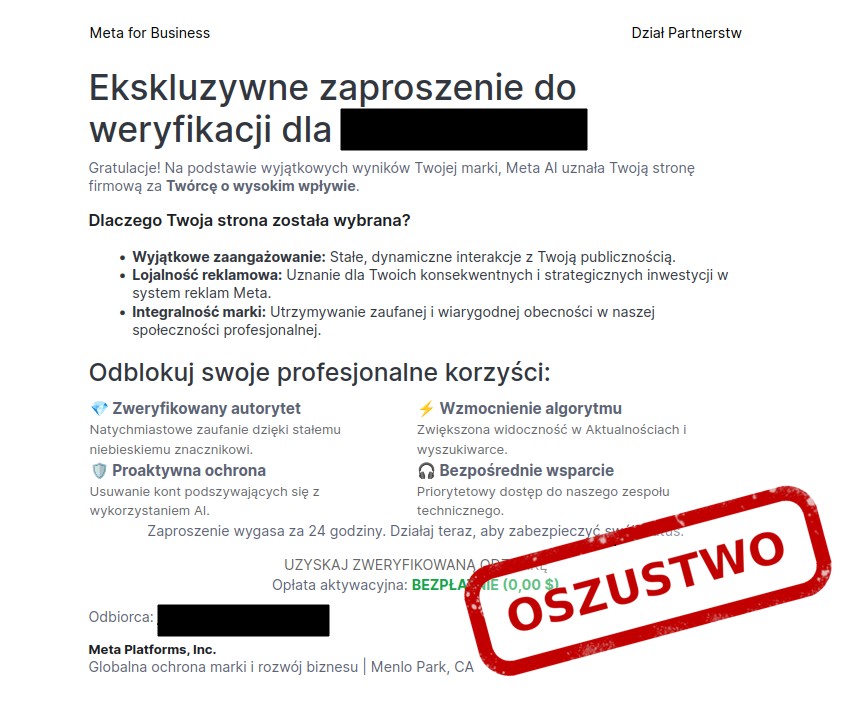

🔐„Odblokuj nowe funkcje dla swojej strony” – oszuści podszywają się pod portale społecznościowe.

📧 Wiadomość informuje o rzekomej możliwości odblokowania nowych funkcji lub korzyści dla strony. Aby z nich skorzystać, użytkownik proszony jest o zalogowanie się na konto przez wskazany link. W rzeczywistości prowadzi on na stronę phishingową, której zadaniem jest przechwycenie danych logowania wpisanych w formularzu.

💡Zwracaj uwagę na adres strony przed wprowadzeniem danych oraz sprawdź, czy komunikat rzeczywiście pochodzi z oficjalnego źródła. Informacje o zmianach w koncie można zweryfikować bezpośrednio w panelu zarządzania profilem.

📢 Jeśli natrafisz na podejrzaną stronę lub wiadomość e-mail, zgłoś ją do CERT Polska poprzez formularz dostępny na incydent.cert.pl

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/29/odblokuj-nowe-funkcje-dla-swojej-strony-oszusci-podszywaja-sie-pod-portale-spolecznosciowe/

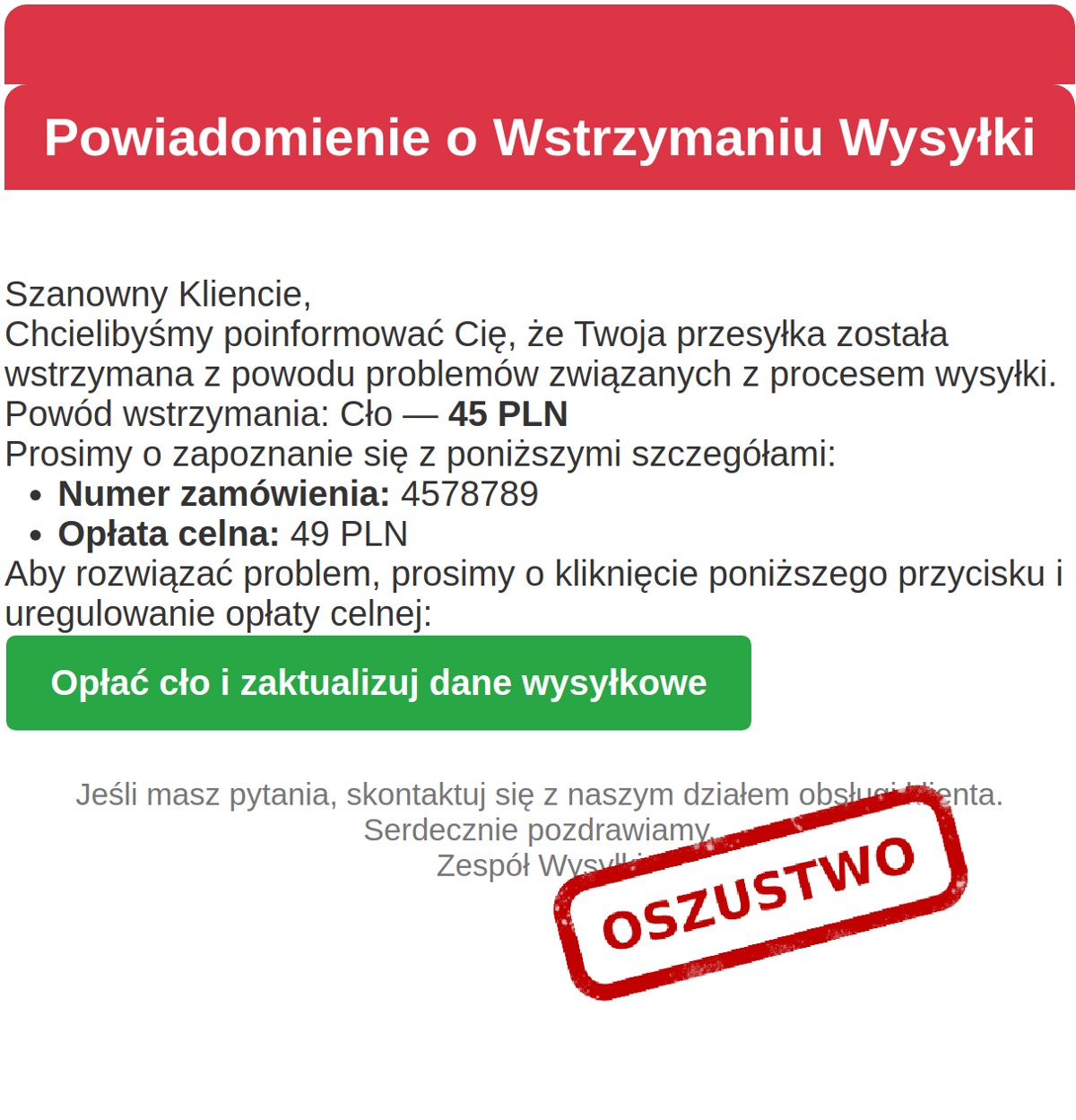

📦 Mail o wstrzymanej przesyłce? Trwa kampania phishingowa podszywająca się pod Pocztę Polską.

📧 Wiadomość sugeruje konieczność pilnej aktualizacji danych lub uiszczenia niewielkiej opłaty, aby możliwe było dokończenie dostawy. W treści cyberoszuści umieszczają odnośnik prowadzący do strony internetowej podszywającej się pod oficjalny serwis. Tam znajduje się formularz, który zbiera dane karty płatniczej wykorzystywane przez przestępców.

💡 Fałszywa strona może łudząco przypominać prawdziwą witrynę. Dobrym nawykiem jest sprawdzanie adresu strony internetowej przed podaniem danych oraz weryfikacja informacji o przesyłce bezpośrednio w oficjalnym serwisie operatora lub aplikacji do śledzenia paczek.

📢 Podejrzane strony internetowe oraz wiadomości e-mail można zgłaszać do CERT Polska poprzez formularz dostępny na stronie incydent.cert.pl lub w aplikacji mObywatel, korzystając z usługi „Bezpieczni w sieci”. Wiadomości SMS budzące wątpliwości warto przekazać na bezpłatny numer 8080.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/28/mail-o-wstrzymanej-przesylce-trwa-kampania-phishingowa-podszywajaca-sie-pod-poczte-polska/

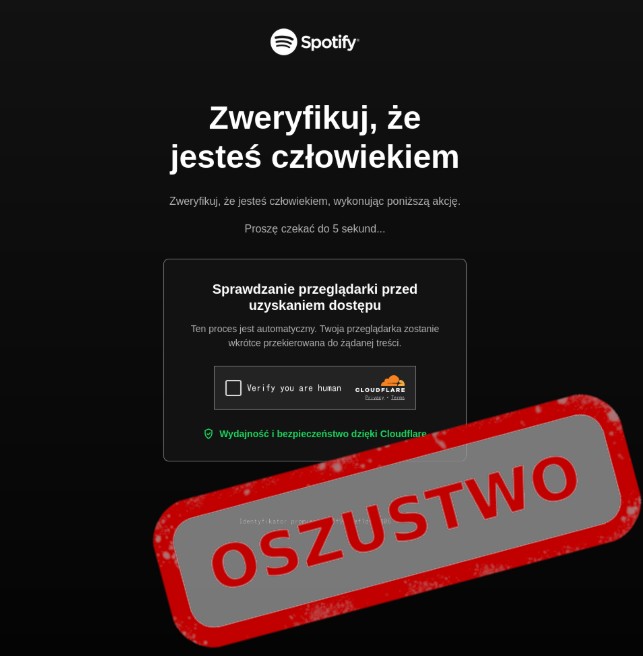

🚨 Uważaj – cyberprzestępcy podszywają się pod platformy streamingowe!

Wiadomości mogą się różnić, ale prowadzą do tego samego celu – wyłudzenia danych logowania i danych płatniczych.

💰 Scenariusz 1 – rzekoma aktywacja abonamentu: Użytkownik otrzymuje wiadomość z informacją o aktywacji abonamentu i naliczeniu opłaty, ale z możliwością anulowania usługi.

💳 Scenariusz 2 – zaległa należność: W wiadomości pojawia się informacja o problemie z płatnością i prośba o uaktualnienie danych.

💻 Linki zawarte w wiadomościach prowadzą do stron podszywających się pod serwis streamingowy.

🛡️ Jak ograniczyć ryzyko utraty danych?

Zanim podasz jakiekolwiek dane, sprawdź dokładny adres strony – najlepiej samodzielnie wpisz adres serwisu w przeglądarce;

Zachowaj szczególną ostrożność po otrzymaniu wiadomości wywołujących presję czasu lub niepokój spowodowany niechcianą opłatą;

Jeśli masz wątpliwości, skontaktuj się bezpośrednio z dostawcą usługi i sprawdź, czy wiadomość jest prawdziwa.

📢 Podejrzane strony i wiadomości e-mail zgłoś do CERT Polska – za pomocą formularza na stronie incydent.cert.pl lub w aplikacji mObywatel w usłudze „Bezpieczni w sieci”. Podejrzane SMS-y prześlij na bezpłatny numer 8080.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/27/uwazaj-cyberprzestepcy-podszywaja-sie-pod-platformy-streamingowe/

Raport miesięczny za luty 2026

📌 Raport za luty 2026 jest dostępny pod tym linkiem – https://cert.pl/uploads/docs/Podsumowanie_CERT_Polska_2026_02.pdf

W każdym wydaniu raportu miesięcznego znajdziesz:

najnowsze statystyki incydentów,

opisy aktualnych kampanii i technik ataków,

działania zespołu na rzecz edukacji i współpracy,

rekomendacje, jak chronić siebie i swoje systemy.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/26/raport-miesieczny-za-luty-2026/

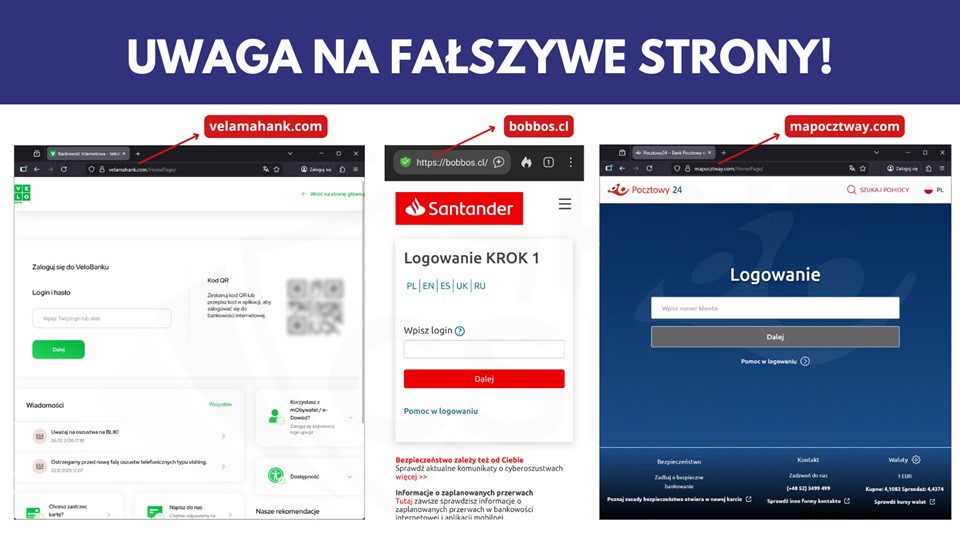

🚨Uwaga na fałszywe strony bankowości elektronicznej!

🕵️♂️ Oszuści na niebezpiecznych stronach wyłudzają dane logowania do bankowości elektronicznej. 🔍Bądźcie ostrożni i pamiętajcie o dokładnym weryfikowaniu adresu strony, na której się znajdujecie!

Więcej informacji w mediach społecznościowych CSIRT KNF:

| Fałszywe strony |

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/25/uwaga-na-falszywe-strony-bankowosci-elektronicznej/

🚨 Uważaj na oszustów podszywających się pod Krajową Administrację Skarbową!

W wiadomości znajduje się link, który prowadzi do strony zawierającej fałszywy formularz logowania do Profilu Zaufanego. Cyberprzestępcy próbują w ten sposób wyłudzić dane logowania do serwisu.

🔍Zanim podasz jakiekolwiek dane:

👉 sprawdź adres nadawcy wiadomości,

👉 samodzielnie wyszukaj prawdziwy adres strony internetowej tego podmiotu i zweryfikuj czy link z wiadomości na pewno prowadzi właśnie tam,

👉 jeśli masz jakiekolwiek wątpliwości skontaktuj się z instytucją, która rzekomo wysłała wiadomość.

📢 Pamiętaj, że podejrzane wiadomości i strony internetowe możesz zgłosić do CERT Polska za pomocą formularza na stronie http://incydent.cert.pl oraz w usłudze „Bezpiecznie w sieci” w aplikacji mObywatel. Z kolei podejrzane wiadomości SMS z linkami możesz przesłać na bezpłatny numer 8080.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/24/uwazaj-na-oszustow-podszywajacych-sie-pod-krajowa-administracje-skarbowa/

Rekomendacje związane z atakami wymierzonymi w usługi chmurowe

Atakujący uzyskują dostęp do kont administratorów, między innymi za pomocą kampanii phishingowych i szkodliwego oprogramowania, a następnie wykorzystują wykupione licencje i usługi do swoich działań. Administratorom i zespołom odpowiedzialnym za dostęp organizacji do rozwiązań chmurowych (np. Microsoft Azure, Microsoft Entra ID) pilnie rekomendujemy:

Bezzwłoczną weryfikację, czy wszystkie konta o uprawnieniach administratora (z wyjątkiem kont pełniących rolę tzw. break glass) mają wymuszone uwierzytelnianie dwuskładnikowe. Szczególną uwagę należy zwrócić na konta:

Administrator Globalny (ang. Global Admin)

Administrator Uwierzytelniania Uprzywilejowanego (ang. Privileged Authentication Administrator)

Dzierżawca (ang. Tenant)

Weryfikację, czy nie odnotowano nieautoryzowanych zmian w:

użytkownikach

aplikacjach

dodatkowych/niestandardowych domenach

Ograniczenie liczby kont uprzywilejowanych i posiadających uprawnienia administratora do koniecznego minimum - takie konta powinny być pod ścisłym nadzorem administratorów.

Dopasowanie wykorzystywanego konta do wykonywanej akcji, zgodnie z zasadą najniższych potrzebnych uprawnień. W szczególności przestrzegamy przed wykorzystywaniem roli Administratora Globalnego do akcji, które nie wymagają podwyższonych uprawnień (np. obsługa poczty, korzystanie z aplikacji). Przypominamy, że część zadań posiada dedykowane role z ograniczonymi uprawnieniami - przykładowo w Microsoft Entra ID rolą, która odpowiada za reset haseł zwykłych użytkowników, jest rola Helpdesk Administrator.

Wdrożenie obowiązkowego uwierzytelniania wieloskładnikowego (2FA/MFA) także dla kont wszystkich pozostałych użytkowników.

W wielu incydentach zgłoszonych do naszego zespołu aktywność włamywaczy rozpoczynała się od udanego logowania na konto z zagranicznego adresu IP. Jeżeli wszyscy użytkownicy w organizacji nominalnie łączą się z Polski, to warto monitorować logi dostępowe pod kątem takich anomalii.

Więcej zaleceń dotyczących bezpieczeństwa środowisk chmurowych można znaleźć na stronach dostawców tych usług. Zalecenia dotyczące środowiska Microsoft 365 znajdą Państwo pod tym linkiem.

W przypadku stwierdzenia nieautoryzowanych działań w Państwa organizacji lub środowisku chmurowym, zachęcamy do zgłoszenia incydentu na stronie incydent.cert.pl.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/23/rekomendacje-zwiazane-z-atakami-wymierzonymi-w-uslugi-chmurowe/

🚨 Uważaj na phishing wymierzony w użytkowników Telegrama!

🔗 Link zawarty w treści prowadzi do strony internetowej, która wyłudza numer telefonu. Następnie użytkownik proszony jest o wpisanie kodu weryfikacyjnego wysłanego na jego numer - podanie go umożliwia atakującym przejęcie konta Telegram.

‼️ Warto znać zabezpieczenia systemów z których korzystamy. W przypadku Telegrama przesłany kod weryfikacyjny to jedyny składnik logowania - funkcjonalność ta jest przydatna gdy chcemy korzystać z komunikatora na innym urządzeniu, ale może posłużyć także przestępcom.

📢 Kampanie SMS-owe tego typu rozprzestrzeniają się bardzo szybko, więc reaguj! Podejrzane wiadomości SMS przekaż do CERT Polska na bezpłatny numer 8080 - możesz w ten sposób ochronić siebie, swoich bliskich i nieznajomych.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/22/uwazaj-na-phishing-wymierzony-w-uzytkownikow-telegrama/

Podatności w oprogramowaniu firmy Cisco

Cisco opublikował informacje o 48 nowych podatnościach w Cisco Secure Firewall ASA, Secure FMC, oraz Secure FTD. Wśród nich znajdują się dwie podatności krytyczne.

CVE-2026-20079 umożliwia obejście wymaganego uwierzytelnienia i wykonywanie kodu z uprawnieniami root.

CVE-2026-20131 umożliwia zdalne wykonywanie kodu z uprawnieniami root poprzez wykorzystanie luki w Cisco Secure Firewall Management Center (FMC).

Zalecamy weryfikację posiadanych urządzeń i wprowadzenie niezbędnych poprawek bezpieczeństwa.

Więcej informacji o podatnościach i zagrożonych urządzeniach można znaleźć na stronie producenta: https://sec.cloudapps.cisco.com/security/center/viewErp.x?alertId=ERP-75736

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/21/podatnosci-w-oprogramowaniu-firmy-cisco/

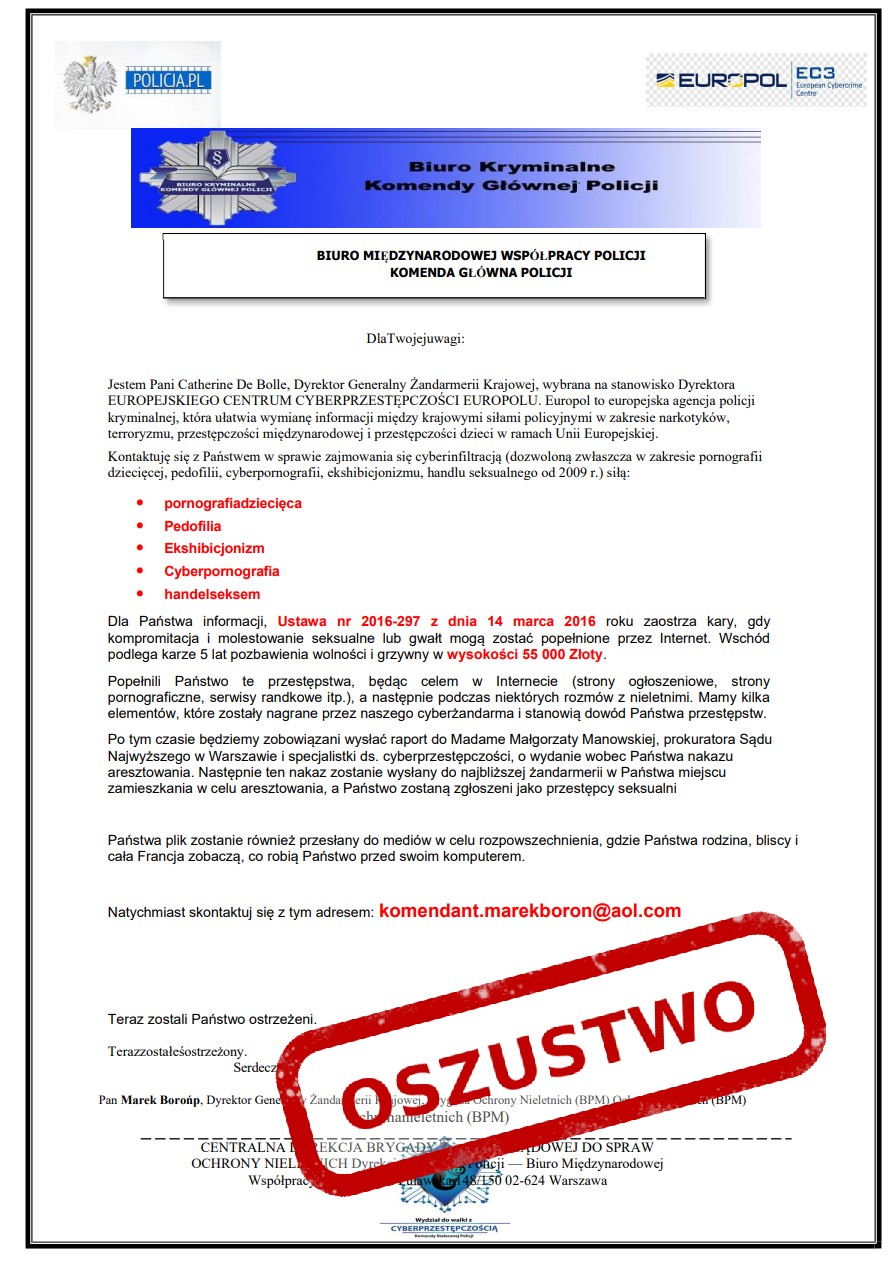

⚠️ Uważaj na fałszywe wezwania z Policji i Europolu!

📩 Do wiadomości dołączany jest plik w formacie .pdf lub .jpg, który wzywa do kontaktu pod wskazanym adresem mailowym. Ma to na celu wyłudzenie danych osobowych i pieniędzy.

🔎 Oszuści proszą o kontakt, żeby w oparciu o autorytet instytucji, na którą się powołują, nakłonić potencjalną ofiarę np. do przesłania skanu dowodu osobistego. Często nakłaniają też do przekazania zdalnego dostępu do komputera, wykonania płatności czy spotkania w celu przekazania pieniędzy.

📢 Jeśli otrzymasz wiadomość, która wzbudzi Twoje wątpliwości, zgłoś ją przez formularz na stronie incydent.cert.pl lub w aplikacji mObywatel w usłudze „Bezpiecznie w sieci”.

Pamiętaj, Twoje zgłoszenia pomagają ochronić też innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/20/uwazaj-na-falszywe-wezwania-z-policji-i-europolu/

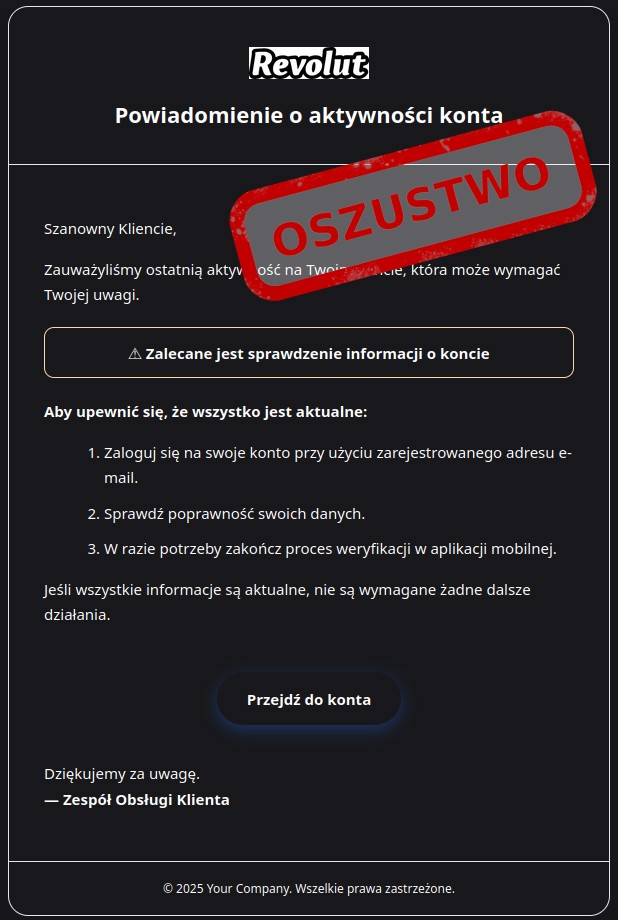

⚠️ Wiadomość dotycząca konta Revolut? Uważaj na cyberprzestępców!

📢 Wiadomość to powiadomienie o rzekomej niepokojącej aktywności na koncie. Użytkownicy są zachęcani do sprawdzenia jej i kliknięcia w link, który prowadzi do strony wyłudzającej dane logowania.

🔗 Dane przesłane za pomocą takiej złośliwej witryny trafiają bezpośrednio do przestępców. Dzięki temu mogą oni przejąć dostęp do konta, a w konsekwencji także zgromadzone na nim środki.

⚠️ Jeśli dostaniesz taką wiadomość, zweryfikuj kto jest jej nadawcą oraz upewnij się dokąd dokładnie prowadzi link.

👉 Podejrzane wiadomości lub strony zgłaszaj przez incydent.cert.pl lub w aplikacji mObywatel (usługa „Bezpiecznie w sieci”).

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/19/wiadomosc-dotyczaca-konta-revolut-uwazaj-na-cyberprzestepcow/

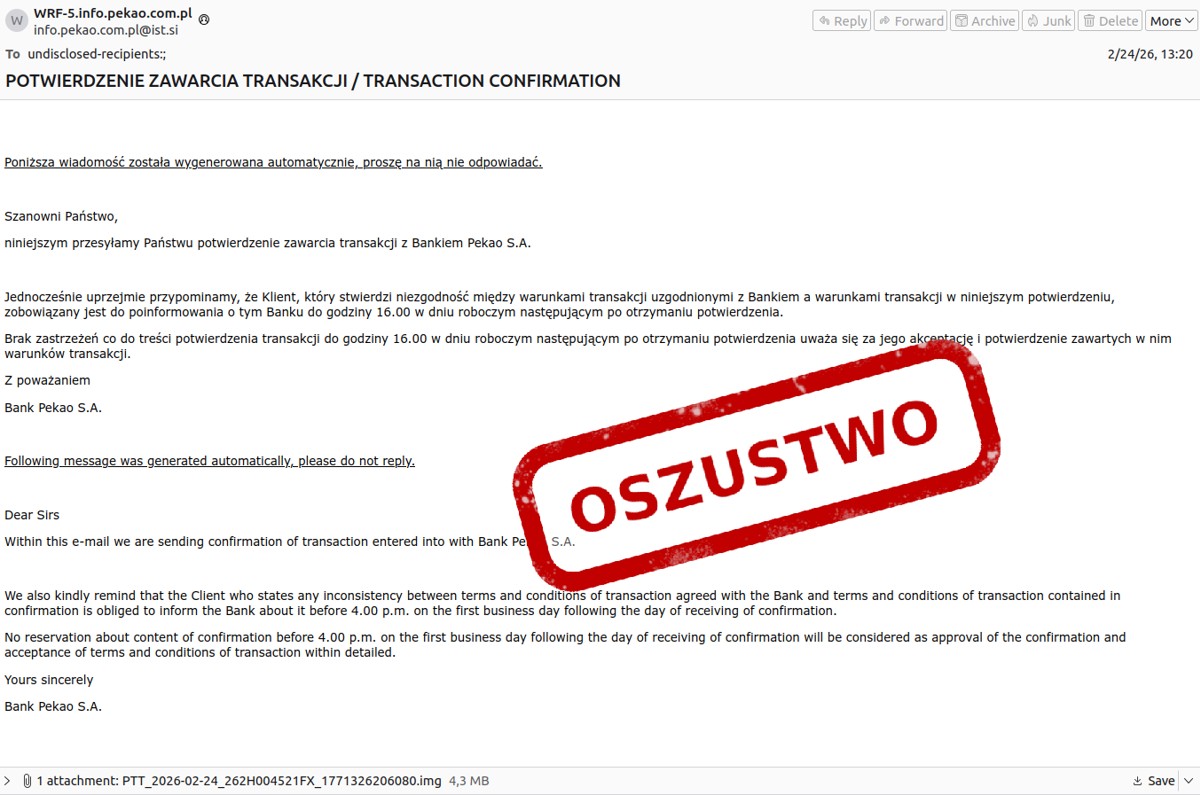

🚨 Uważaj na fałszywe wiadomości podszywające się pod Bank Pekao S.A.

📨 W przesyłanych wiadomościach informują o konieczności „weryfikacji dokumentu” i zachęcają odbiorców do pobrania załączonego pliku.

💾 W załączniku znajduje się plik w formacie .img, który w rzeczywistości zawiera złośliwe oprogramowanie typu infostealer. Po uruchomieniu może ono wykradać poufne informacje — m.in. dane logowania do kont, zapisane hasła czy informacje finansowe.

🔍 Kiedy dostaniesz taką lub podobną wiadomość zwróć uwagę na:

➡️ poprawność adresu nadawcy wiadomości,

➡️ treść wiadomości, która wywołuje presję czasu lub strach,

➡️ prośby o pobieranie plików lub ich samodzielne uruchamianie,

➡️ podejrzane załączniki w nietypowych formatach - końcówki takie jak .tar, .exe, .js czy .7z mogą sugerować, że zawartość załącznika jest inna niż obiecuje treść maila.

📢 Podejrzane e‑maile zgłaszaj przez formularz na stronie incydent.cert.pl ✅️ W aplikacji mObywatel skorzystaj z usługi „Bezpiecznie w sieci”.

Dzięki Twoim zgłoszeniom możemy skuteczniej reagować na zagrożenia! 🛡️

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/18/uwazaj-na-falszywe-wiadomosci-podszywajace-sie-pod-bank-pekao-sa/

💬 SMS dotyczący problemów z pojazdem? Uważaj na przestępców!

⚠️ Wiadomości w obrębie tej kampanii mogą się różnić, np. mówić o nowym wykroczeniu albo zachęcać do uregulowania grzywny przed jej podwyższeniem, ale cel przestępców jest wspólny dla wszystkich prób oszustwa.

💳 Treść skłania do przejścia na stronę udającą portal rządowy. Tam oszuści wyłudzają dane karty płatniczej - opłata do uiszczenia wydaje się niewielka, ale w rzeczywistości podanie danych umożliwia oszustom wyczyszczenie konta aż do wysokości limitów transakcyjnych.

🔍 Zanim podasz jakiekolwiek dane:

👉 sprawdź adres nadawcy wiadomości,

👉 samodzielnie wyszukaj prawdziwy adres strony internetowej instytucji i zweryfikuj czy link z wiadomości na pewno prowadzi właśnie tam,

👉 jeśli masz jakiekolwiek wątpliwości skontaktuj się z instytucją, która rzekomo wysłała wiadomość.

📢 Podejrzane reklamy, wiadomości i strony zgłaszaj za pomocą formularza: http://incydent.cert.pl ✅ W ten sposób pomagasz chronić siebie i innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/17/sms-dotyczacy-problemow-z-pojazdem-uwazaj-na-przestepcow/

⚠️ Uważaj na fałszywe powiadomienia z serwisów streamingowych!

💻 W wiadomościach informują o rzekomym rozpoczęciu subskrypcji Amazon Prime, którą – jak twierdzą – możesz anulować.

🔗 Po kliknięciu w załączony link otwiera się strona przygotowana przez oszustów. Witryna do złudzenia przypomina panel Amazon, jednak wszelkie dane wpisane w formularzu – w tym dane karty płatniczej oraz dane osobowe – trafiają bezpośrednio do cyberprzestępców.

⚠️ Jeśli natrafisz na taką wiadomość, zweryfikuj kto jest jej nadawcą oraz upewnij się dokąd dokładnie prowadzi link.

📢 Otrzymane podejrzane SMS-y wyślij na bezpłatny numer 8080, a fałszywe maile zgłoś poprzez formularz na stronie incydent.cert.pl ✅ Wspierasz w ten sposób ochronę innych użytkowników.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/16/uwazaj-na-falszywe-powiadomienia-z-serwisow-streamingowych/

⚠️ Uważaj na fałszywe sklepy z opałem!

💵 Oferują promocje i natychmiastową wysyłkę, a przygotowane przez nich witryny do złudzenia przypominają prawdziwe sklepy. Niestety po opłaceniu zamówienia kontakt się urywa, a towar nigdy nie dociera.

🔍 Jak się chronić? Zanim złożysz zamówienie:

👉 sprawdź, czy sklep widnieje w oficjalnych rejestrach przedsiębiorców,

👉 przejrzyj oceny sklepu, sprawdź czy zamieszczone opinie nie wydają się sztuczne, czy nie zostały dodane w podobnym czasie,

👉 zwróć uwagę na dane kontaktowe, regulamin i politykę prywatności. Czujność powinien wzbudzić np. brak adresu, numeru NIP czy działającego numeru telefonu do kontaktu,

👉 fałszywe sklepy często pozornie oferują wiele metod płatności, ale wymuszają uregulowanie rachunku szybkim lub tradycyjnym przelewem,

👉 zawsze sprawdzaj adres strony — jeśli domena zawiera błędy, literówki lub nijak się ma do nazwy sklepu, to bardzo wyraźny sygnał ostrzegawczy,

👉 również błędy tłumaczenia w opisach lub nietypowa kategoryzacja produktów mogą świadczyć o próbie oszustwa.

🛡️ Jeśli natrafisz na podejrzaną stronę – zgłoś ją do CERT Polska przez formularz incydent.cert.pl lub w aplikacji mObywatel (usługa "Bezpiecznie w sieci"). Pomagasz w ten sposób chronić siebie i innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/15/uwazaj-na-falszywe-sklepy-z-opalem/

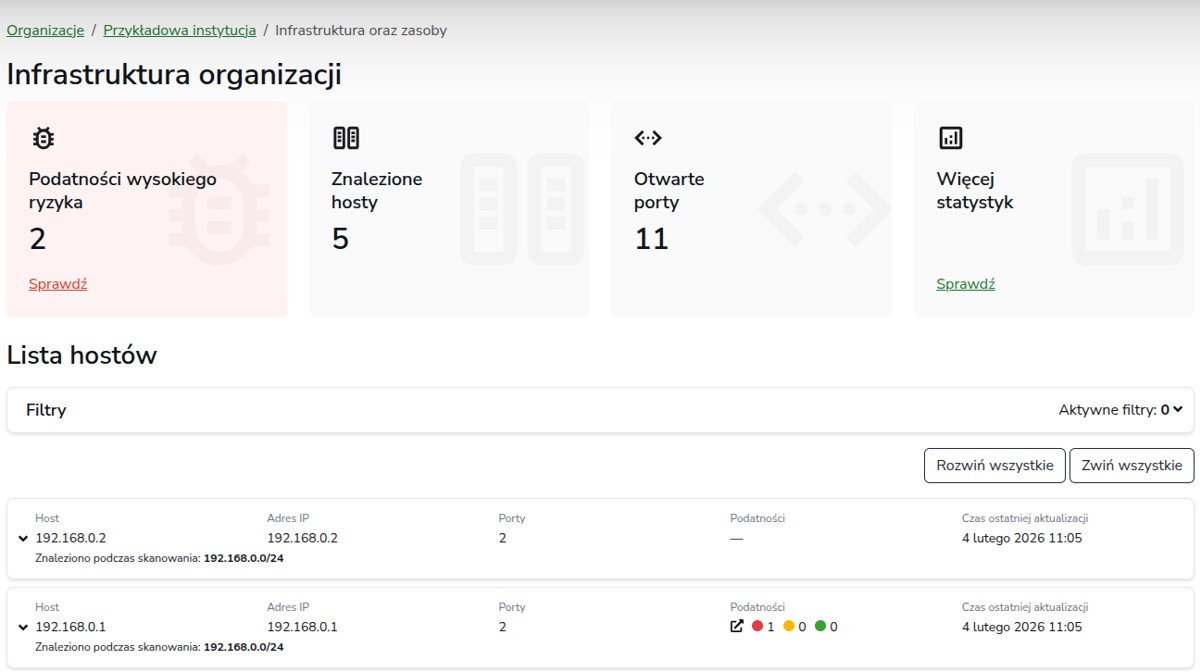

Nowa funkcja moje.cert.pl!

Oferujemy możliwość spojrzenia na swoje zasoby okiem osoby z zewnątrz - prezentujemy tzw. "attack surface", czyli wszystkie widoczne technologie, hosty, otwarte porty i powiązane z nimi podatności.

Nie masz pewności czy to dla Ciebie? Zachęcamy do sprawdzenia demo, które dostępne jest bez rejestracji! Wystarczy wejść na https://moje.cert.pl/organization/demo/ - przygotowaliśmy przykładowe dane, które pomagają zilustrować jak kompleksowy przegląd oferuje nowa funkcjonalność.

Zachęcamy do korzystania - to jest i zawsze będzie darmowe!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/14/nowa-funkcja-mojecertpl/

Raport miesięczny za styczeń 2026

📌 Raport za styczeń 2026 jest dostępny pod tym linkiem – https://cert.pl/uploads/docs/Podsumowanie_CERT_Polska_2026_01.pdf

W każdym wydaniu raportu miesięcznego znajdziesz:

najnowsze statystyki incydentów,

opisy aktualnych kampanii i technik ataków,

działania zespołu na rzecz edukacji i współpracy,

rekomendacje, jak chronić siebie i swoje systemy.

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/13/raport-miesieczny-za-styczen-2026/

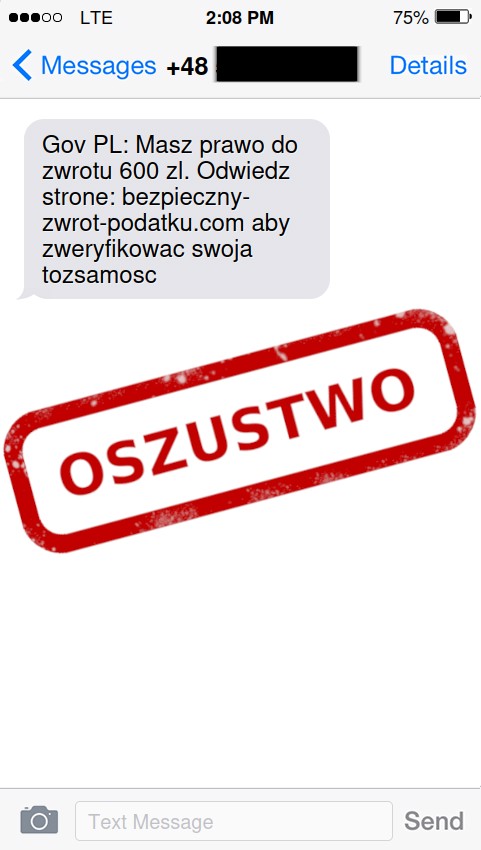

🚨 Zwrot podatku w lutym? Nie daj się oszukać!

✉️ Zaobserwowaliśmy masową kampanię SMS-ową, w której oszuści obiecują konkretne kwoty, a następnie przekierowują odbiorcę na stronę wyłudzającą dane.

💵 Temat jest chwytliwy i najwyraźniej opłaca się przestępcom - zaledwie wczoraj informowaliśmy o podszyciach pod Krajową Administrację Skarbową i fałszywych kontrolach. Więcej w tym temacie przeczytacie w naszych mediach społecznościowych:

https://www.facebook.com/share/p/1FerT9GGwo/

https://x.com/CERT_Polska/status/2021283029461667966?s=20

https://www.linkedin.com/feed/update/urn:li:activity:7427048722578071552

⚠️ Jeśli otrzymasz podobną wiadomość, nie działaj pochopnie! Zanim podasz jakiekolwiek dane, zweryfikuj adres strony internetowej i zastanów się nad intencjami nadawcy korespondencji.

📢 Podejrzane SMS-y przekaż dalej na darmowy numer 8080, a maile zgłoś za pośrednictwem formularza na stronie incydent.cert.pl ✅ W ten sposób pomagasz chronić siebie i innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/12/zwrot-podatku-w-lutym-nie-daj-sie-oszukac/

⚠️ Kupujesz prezent na walentynki? Uważaj na fałszywe sklepy na portalu Facebook!

Linki prowadzą do stron wyłudzających dane osobowe i informacje o kartach płatniczych.

Dwa razy sprawdź oferty, które kuszą zbyt atrakcyjnymi rabatami – cyberprzestępcy używają tego chwytu, aby Cię okraść!

Pamiętaj o weryfikacji adresu strony, na której się znajdujesz!

Więcej informacji w mediach społecznościowych CSIRT KNF:

| Fałszywesklepy |

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/11/kupujesz-prezent-na-walentynki-uwazaj-na-falszywe-sklepy-na-portalu-facebook/

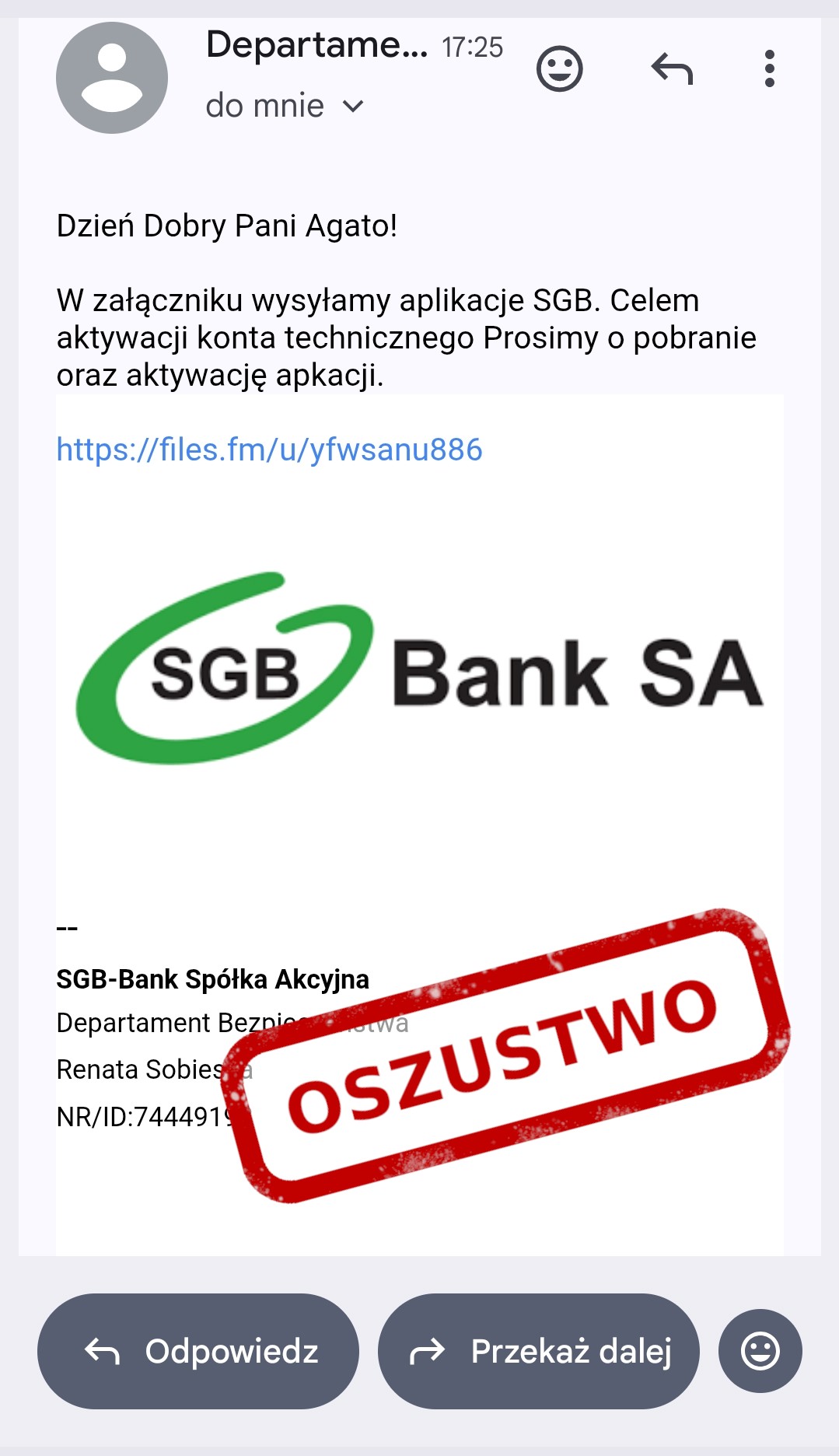

🚨 Wiadomość z NFZ? Przyjrzyj się dwa razy!

⚕️ Przestępcy rozsyłają wiadomości mailowe z informacją o rzekomej refundacji świadczeń.

🔗 Link zawarty w treści wiadomości prowadzi do strony wyłudzającej dane osobowe i adresowe. Mogą one posłużyć przestępcom do dalszego kontaktu i prób oszustwa.

📢 Podejrzane reklamy, wiadomości i strony zgłaszaj za pomocą formularza: http://incydent.cert.pl

✅ W ten sposób pomagasz chronić siebie i innych!

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/10/wiadomosc-z-nfz-przyjrzyj-sie-dwa-razy/

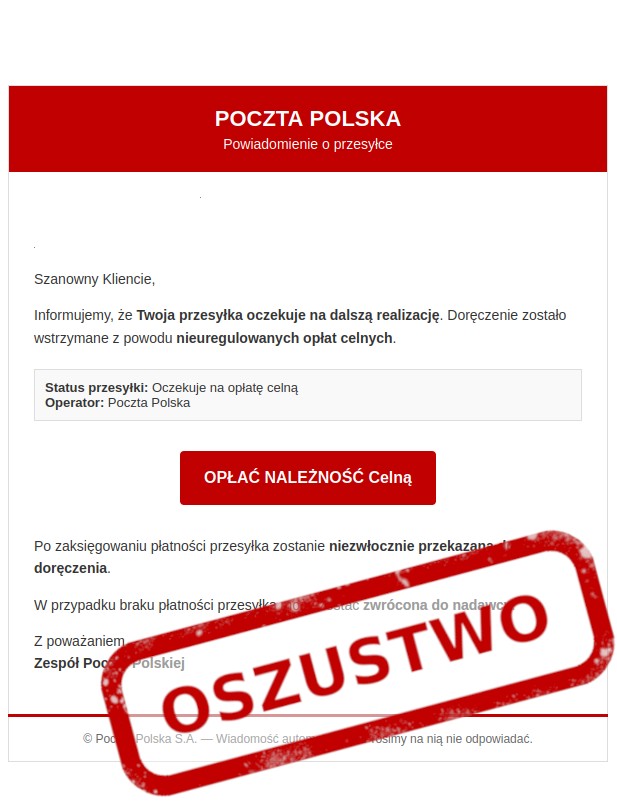

⚠️ Nieuregulowane opłaty celne? Uważaj na oszustów!

🔗️ Następnie przekonują odbiorcę do wejścia na przygotowaną stronę phishingową, do której link znajduje się w treści maila.

🚩 Strona internetowa zachowuje szatę graficzną imitującą portal poczty, jednak wszelkie dane wprowadzone do znajdującego się tam formularza trafiają w ręce oszustów. Przestępcy wyłudzają w ten sposób dane osobowe, adresowe i karty płatniczej.

❗ Zanim podasz swoje dane, dokładnie zweryfikuj nadawcę wiadomości i adres witryny. ✅ Wszelką podejrzaną aktywność w internecie zgłoś do CERT Polska przez stronę incydent.cert.pl lub aplikację mObywatel (usługa "Bezpiecznie w sieci").

Wiadomość pochodzi ze strony https://moje.cert.pl/komunikaty/2026/9/nieuregulowane-oplaty-celne-uwazaj-na-oszustow/

Raport i rekomendacje w związku z incydentem w sektorze energii z 29 grudnia 2025 roku

Działania wymierzone były w liczne farmy wiatrowe i fotowoltaiczne, spółkę z sektora produkcyjnego oraz w elektrociepłownię dostarczającą ciepło dla prawie pół miliona odbiorców w Polsce.