Uwaga! Ostrzegamy przed kampanią podszywającą się pod Ministerstwo Cyfryzacji.

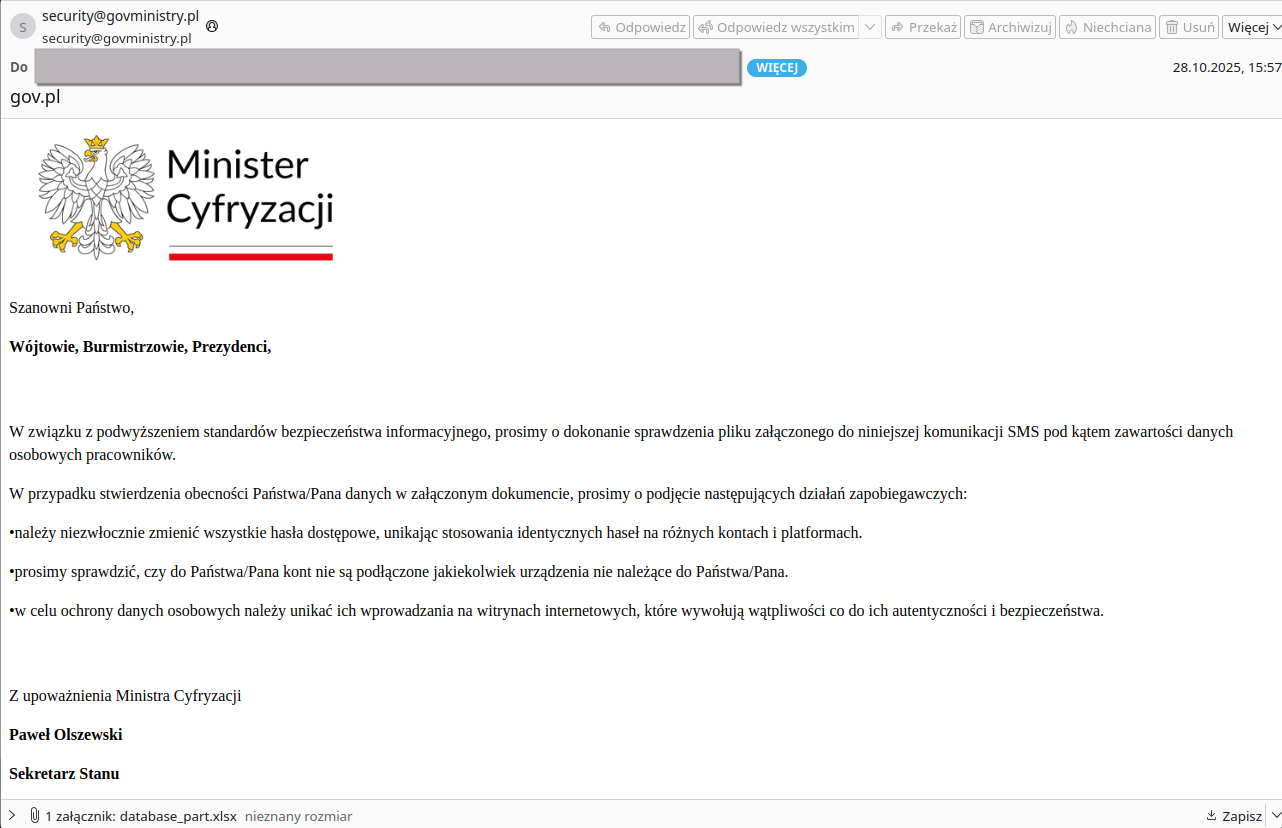

Pierwsza z wiadomości, wysłana 28.10.2025, zawierała szkodliwy plik arkusza kalkulacyjnego XLSX. Umieszczono w nim link do pliku rzekomo zawierającego dodatkowe informacje - w rzeczywistości był to złośliwy plik wykonywalny, który po uruchomieniu infekował hosta.

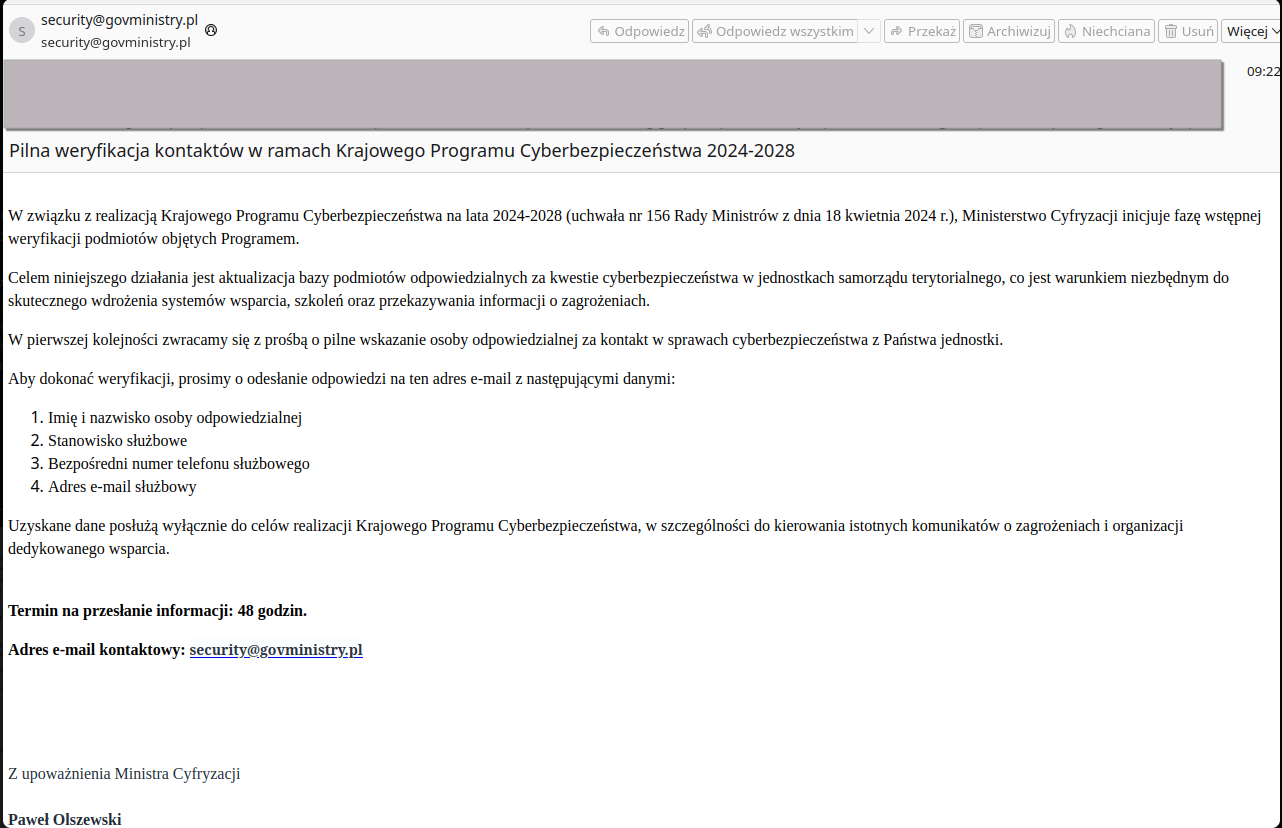

30.10.2025 miała miejsce kolejna wysyłka. Tym razem fałszywa wiadomość nie zawiera szkodliwego załącznika, lecz bazuje na socjotechnice - jej celem jest wyłudzenie danych osób odpowiedzialnych za bezpieczeństwo teleinformatyczne w danej organizacji.

IoC:

govministry[.]pl

security@govministry[.]pl - adres nadawcy wiadomości

gov.pl - tytuł wiadomości ze szkodliwym załącznikiem

Pilna weryfikacja kontaktów w ramach Krajowego Programu Cyberbezpieczeństwa 2024-2028 - tytuł szkodliwej wiadomości

45.61.149.41:443 - adres serwera C2 szkodliwego oprogramowania

Rekomendacje

Weryfikacja logów pod kątem powyższych IoC.

W przypadku wykrycia - zgłoszenie incydentu do właściwego CSIRT-u poziomu krajowego.

W przypadku uruchomienia szkodliwego pliku - bezzwłoczne odizolowanie maszyny.

Wiadomość pochodzi ze strony https://moje.cert.pl//komunikaty/2025/51/uwaga-ostrzegamy-przed-kampania-podszywajaca-sie-pod-ministerstwo-cyfryzacji/

Co o tym myślisz?

1 odpowiedzi